Por Brad Haas, Centro de Defensa contra el Phishing de Cofense (PDC)

En 2022, más de dos tercios de las campañas informadas al Centro de Defensa contra el Phishing (PDC) de Cofense involucraron URL con subdominios. En aproximadamente el 5% de las campañas, los actores de amenazas eligieron subdominios adaptados específicamente a la ordenamiento o heredero objetivo. Los subdominios personalizados pueden ser más convincentes que las URL de phishing genéricas, pero por fortuna todavía es probable que sean más detectables. En este crónica, exploramos el uso de subdominios por parte de los actores de amenazas de phishing de credenciales en normal y subdominios personalizados en particular, así como los métodos que los defensores de la red pueden usar para contrarrestarlos.

Cómo los actores de amenazas usan los subdominios

Un subdominio es un prefijo ayudante a un nombre de dominio como una forma simple de distinguir entre diferentes hosts o secciones de la red internamente de una ordenamiento. Por ejemplo, el nombre de dominio de Cofense es cofense.comy utiliza un subdominio para su Centro de posibles para clientes: support.cofense.com. Los subdominios todavía son comunes en el panorama del correo electrónico, incluidos muchos servicios legítimos que envían correos electrónicos benignos. Los ejemplos comunes incluyen sistemas de marketing por correo electrónico, suites de productividad empresarial y herramientas de diseño de sitios web.

Aunque falta sobre los subdominios es inherentemente pillo, los actores de amenazas pueden atropellar de ellos para hacer que las URL de phishing parezcan más legítimas. La creación de subdominios requiere una cierta cantidad de privilegios internamente de un dominio, que los actores de amenazas pueden obtener en una variedad de escenarios:

- Dominios maliciosos dedicados: los actores de amenazas pueden usar su propio dominio que registraron en su totalidad con fines de phishing, en cuyo caso tienen control total sobre los subdominios.

- sitios web secuestrados: si los actores de amenazas obtienen golpe oficinista a un dominio razonable, pueden crear subdominios para él.

- Constructores de sitios web o herramientas de colaboración: Los servicios que permiten a los usuarios diseñar sitios web o colaborar en documentos a menudo crean un subdominio para cada tesina y algunos de ellos permiten que el heredero elija el subdominio. Los actores de amenazas abusan de esta capacidad al designar subdominios engañosos.

Los subdominios son comunes en las campañas de phishing de credenciales

Investigamos el uso de subdominios en todas las URL de phishing de credenciales informadas al Centro de defensa contra el phishing de Cofense (PDC) en 2022, un conjunto de datos que refleja campañas del mundo actual que llegaron a las bandejas de entrada de los usuarios en organizaciones que utilizan una variedad de puertas de enlace de correo electrónico seguras (SEG). Descubrimos que los correos electrónicos maliciosos usaban subdominios con frecuencia: el 69 % de los correos electrónicos informados a lo derrochador del año involucraban una URL con un subdominio. Muchas de esas campañas abusaron de servicios legítimos que usan subdominios en sus URL, lo que eleva el total normal. Sin requisa, incluso cuando eliminamos los dominios duplicados de nuestro disección, la cantidad de URL que involucraban subdominios seguía siendo del 34 %.

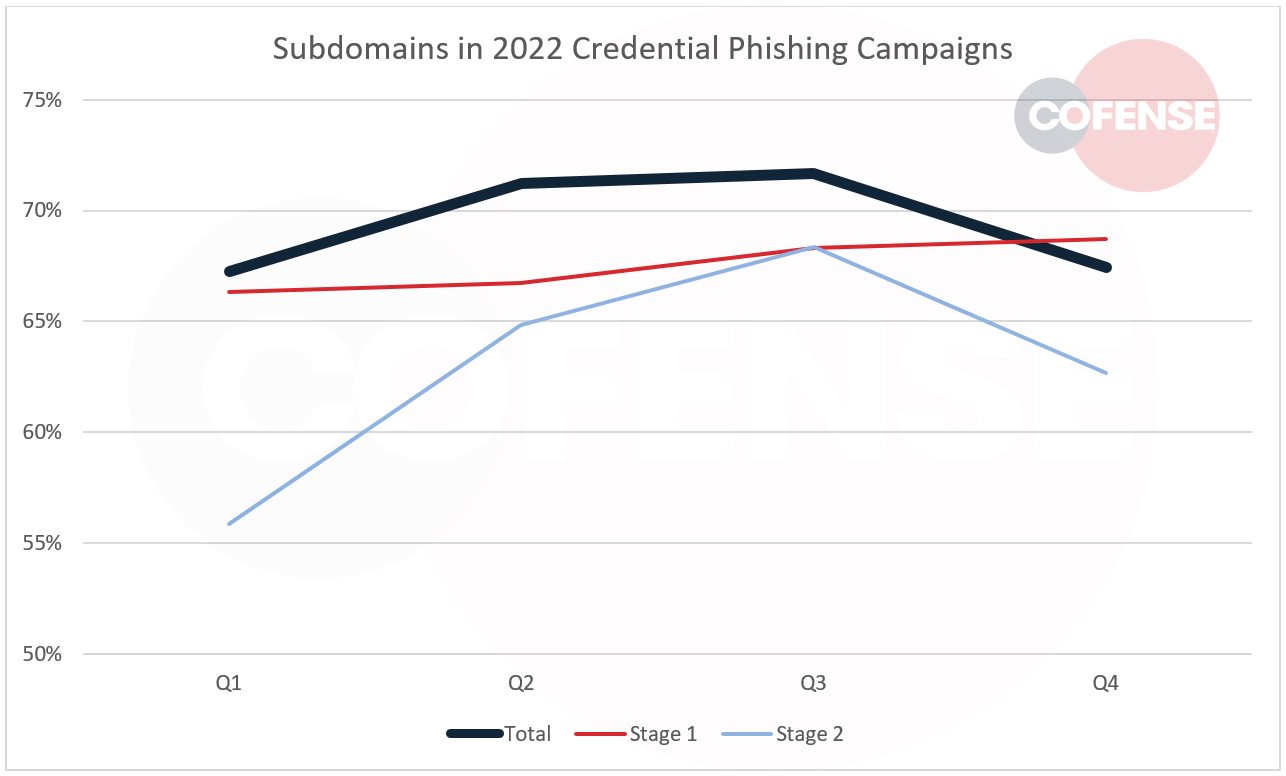

La Figura 1 muestra un desglose del uso de subdominios por trimestre en 2022. El boceto incluye los totales divididos entre las dos etapas de los ataques de phishing de credenciales. La etapa 1 representa las URL incrustadas en correos electrónicos o archivos adjuntos de correo electrónico. Las URL de la etapa 1 deben producirse la inspección de los SEG para aparecer a las bandejas de entrada y los usuarios deben hacer clic en ellas para abrirlas en un navegador. La etapa 2 incluye cualquier URL posterior en la esclavitud de ataque, como redireccionamientos adicionales o URL de exfiltración.

Figura 1: Porcentaje de campañas de phishing de credenciales que incluyeron subdominios en 2022.

La Figura 1 muestra que los subdominios son más comunes en las URL de la etapa 1. El valencia de los subdominios para los actores de amenazas probablemente disminuye en la etapa 2, cuando un heredero ya ha aceptado un enlace como razonable y ya no está sujeto a la inspección de los SEG.

El subdominio exacto que un actor de amenazas elige para una campaña depende generalmente de una de tres categorías:

- Subdominios engañosos generales incluir términos que un heredero podría esperar ver en una URL, desviando su atención de un nombre de dominio principal sospechoso, por ejemplo login-security.example.com.

- Subdominios aleatorios (Por ejemplo asdfadsfghasdg.ejemplo.com) simplemente ofuscan la URL maliciosa, lo que puede hacer que sea más probable que evite la detección basada en listas de incomunicación.

- Subdominios personalizados implican poco específico para el heredero o su ordenamiento. La lectura más global en nuestros datos es el dominio principal de la ordenamiento (que suele ser su nombre), por ejemplo, cofense.example.com.

Los subdominios personalizados proporcionan ataques personalizados pero detectables

Los subdominios personalizados ofrecen a los actores de amenazas múltiples beneficios a la vez. El uso de un subdominio diferente para cada ordenamiento o heredero objetivo ayuda a los correos electrónicos maliciosos a esquivar el incomunicación que se ejecuta en función de direcciones URL completas o subdominio.dominio combinaciones Al mismo tiempo, la personalización le da a la URL maliciosa cierta apariencia de legalidad para los usuarios objetivo.

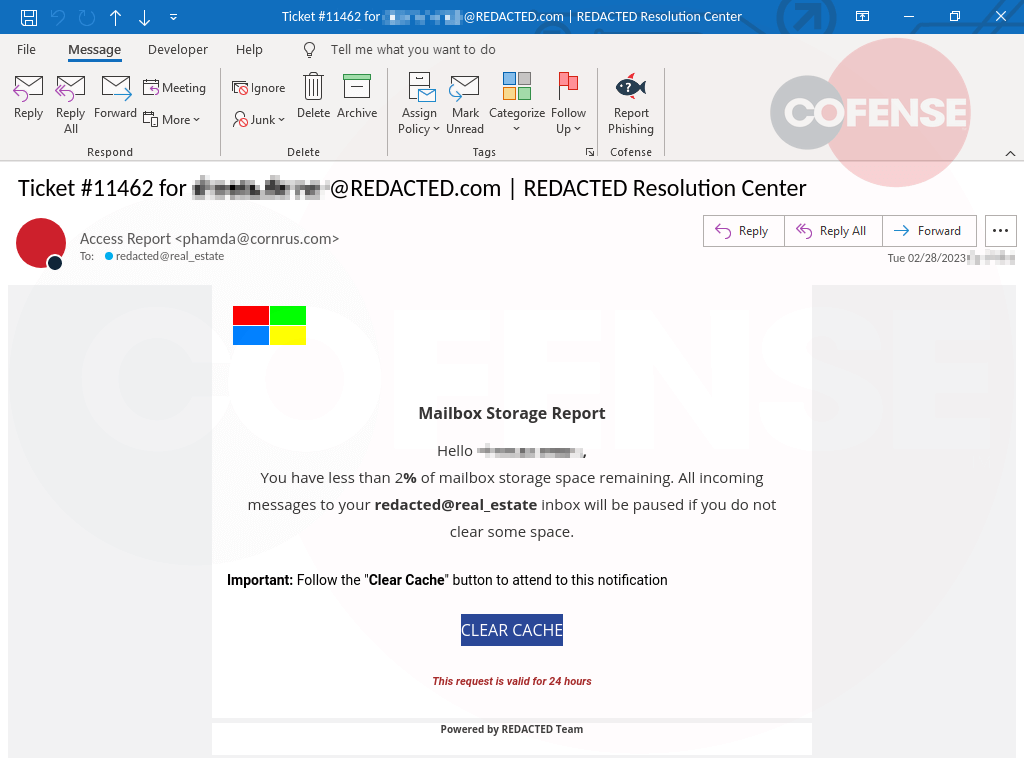

La táctica de subdominio personalizado más global en 2022 fue el uso del dominio principal de la ordenamiento, que a menudo es idéntico al nombre de la ordenamiento. Algunas campañas todavía incorporaron el nombre de heredero del correo electrónico del destinatario objetivo (la parte ayer del símbolo “@” en la dirección de correo electrónico), pero eso era mucho más global como un parámetro más delante en la URL que como parte del subdominio. La figura 2 muestra un ejemplo fresco de un correo electrónico de phishing de credenciales que incluía un subdominio personalizado. Todo el correo electrónico se personalizó con el nombre del heredero y su ordenamiento, diseñado para imitar un mensaje razonable de un área de soporte de TI.

Figura 2: ejemplo de un correo electrónico de phishing de credenciales que incluía un subdominio personalizado.

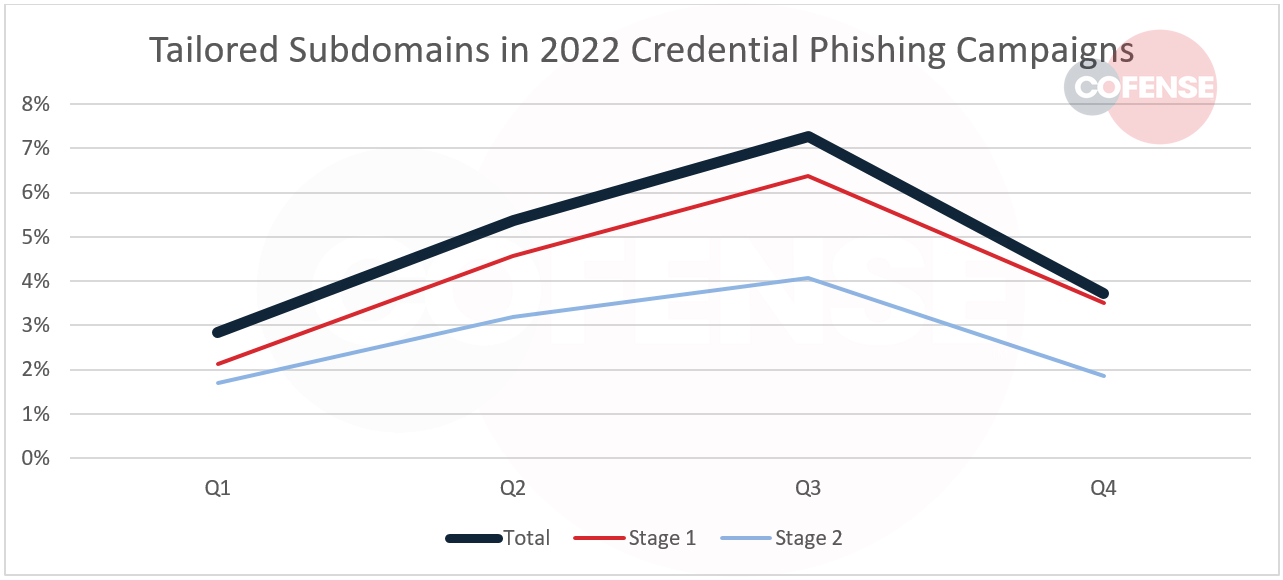

La Figura 3 muestra el uso de subdominios personalizados entre las campañas de phishing de credenciales de 2022 que usaron subdominios. La billete fue del 7% en su punto mayor en el tercer trimestre. Al igual que con el uso normal de subdominios, los subdominios personalizados fueron más comunes en las URL de etapa 1.

Figura 3: Porcentaje de subdominios personalizados entre campañas que incluían subdominios.

En términos absolutos, los subdominios personalizados no se utilizan en una gran cantidad de campañas. Pero son lo suficientemente comunes como para merecer atención, especialmente porque los defensores de la red pueden crear fácilmente reglas para detectarlos en función de los nombres, dominios e incluso nombres de heredero internamente de su ordenamiento. Estas reglas pueden ser particularmente bártulos con la configuración de SEG o la búsqueda de amenazas centrada en el correo electrónico, ya que el demasía de subdominios en los correos electrónicos de phishing es más frecuente en la etapa 1.

Las campañas usan diversos dominios, rutas de URL

Nuestros informes anteriores han demostrado que, excepto de unos pocos servicios legítimos, las campañas de phishing de credenciales tienden a usar una enorme variedad de dominios, cada uno de los cuales solo se usa unas pocas veces. Los dominios utilizados con subdominios son igualmente diversos:

- Ningún dominio único en 2022 se usó ni siquiera en el 1% de las campañas con subdominios personalizados.

- Los servicios legítimos (incluso los que permiten a los actores de amenazas designar un subdominio) escasamente vieron ningún uso.

- El 77% de los dominios tenían una plazo de creación apto. De ellos, el 20% se había registrado internamente de los 30 días de uso con subdominios personalizados. El 57% tenía entre 1 y 20 primaveras, lo que sugiere un uso intensivo de dominios secuestrados ya establecidos.

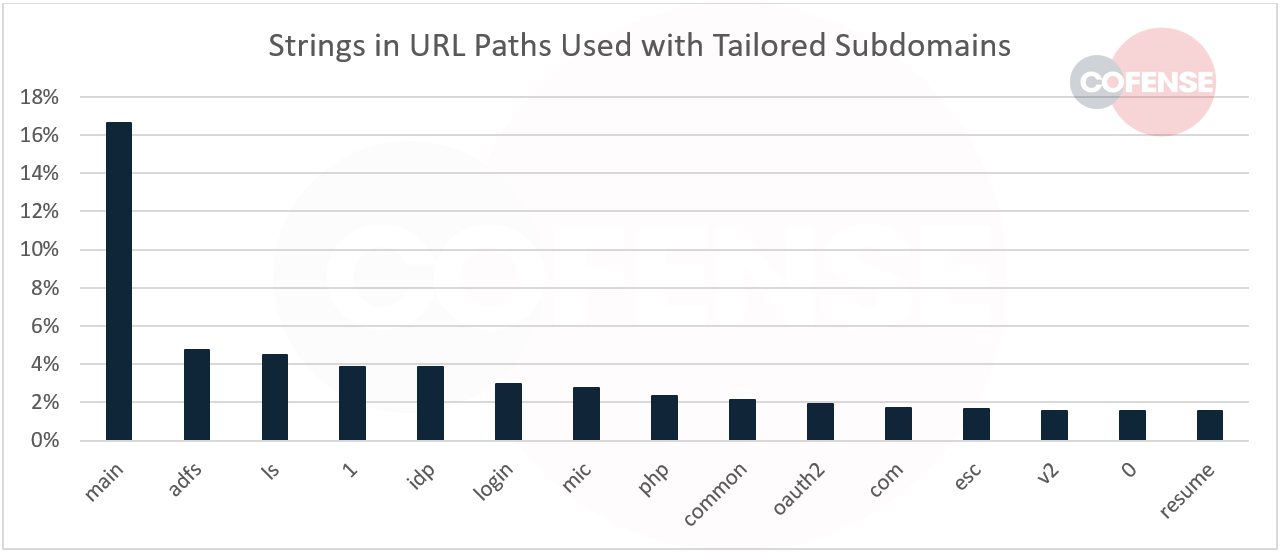

Asimismo buscamos tácticas comunes en la ruta de la URL (la parte de la URL que sigue al primer carácter “/”) en las campañas que usan subdominios personalizados. La mayoría de ellos (68 %) no utilizó ninguna ruta de URL. Hubo poca consistencia entre los que lo hicieron; La figura 4 muestra las palabras más comunes en las rutas de URL a lo derrochador de 2022.

Figura 4: Las 15 palabras más comunes en las rutas de URL entre las campañas de phishing de credenciales que utilizan subdominios personalizados en 2022.

Solo dos tácticas eran relativamente comunes, y ninguna de esas tácticas estaba representada por una palabra o esclavitud global. Primero, los actores de amenazas diseñaron muchas de las URL maliciosas para imitar las URL complejas utilizadas en los flujos de autenticación empresarial legítimos, con cadenas aleatorias. En segundo ocupación, algunas de las rutas URL incluían la dirección de correo electrónico del heredero objetivo (a veces en texto sin formato, a veces con codificación base64).

Recomendaciones

Aunque los subdominios personalizados son una parte relativamente pequeña del panorama de amenazas de phishing, los defensores de la red no deben pasarlos por stop. Es más probable que engañen a los usuarios que las URL de phishing genéricas, lo que las convierte en una amenaza más potente. Sin requisa, es más probable que todavía sean detectables. Algunas contramedidas podrían constituir victorias fáciles para los defensores:

- Cree reglas en SEG, SIEM, etc. buscando subdominios que incluyan el nombre de la ordenamiento, el dominio principal o cualquier otro término de identificación destacado, pero que no formen parte de un dominio o servicio razonable ya conocido.

- Busque nombres de heredero y nombres reales en subdominios. Si las capacidades de automatización lo permiten, observe los nombres de todos los usuarios; de lo contrario, considere al menos averiguar los nombres de los usuarios en posiciones de liderazgo o que tengan altos niveles de golpe.

- Considere reglas similares que verifiquen las rutas de URL en escudriñamiento de nombres, ya sea en texto sin formato o codificado.

Todas las marcas comerciales de terceros a las que hace remisión Cofense, ya sea en forma de logotipo, de nombre o de producto, o de otro modo, siguen siendo propiedad de sus respectivos propietarios, y el uso de estas marcas comerciales de ninguna guisa indica relación alguna entre Cofense y los propietarios de las marcas comerciales. Cualquier observación contenida en este blog con respecto a la elusión de las protecciones de punto final se friso en observaciones en un punto en el tiempo basado en un conjunto específico de configuraciones del sistema. Las actualizaciones posteriores o diferentes configuraciones pueden ser efectivas para detener estas amenazas u otras similares. El rendimiento pasado no es indicativo de resultados futuros.

El Cofense® y los nombres y logotipos de PhishMe®, así como cualquier otro nombre o logotipo de producto o servicio de Cofense que se muestre en este blog son marcas registradas o marcas comerciales de Cofense Inc.