Contrario en entornos protegidos por:

microsoft

Por Noah Mizell, Centro de Defensa contra el Phishing de Cofense (PDC)

No sorprende ver a los actores de amenazas que intentan usar la temporada de impuestos para apuntar a los destinatarios con un posible reembolso. Una campaña observada por Cofense Phishing Defense Center (PDC) utiliza el servicio de intercambio de archivos de Adobe para dirigir el phishing.

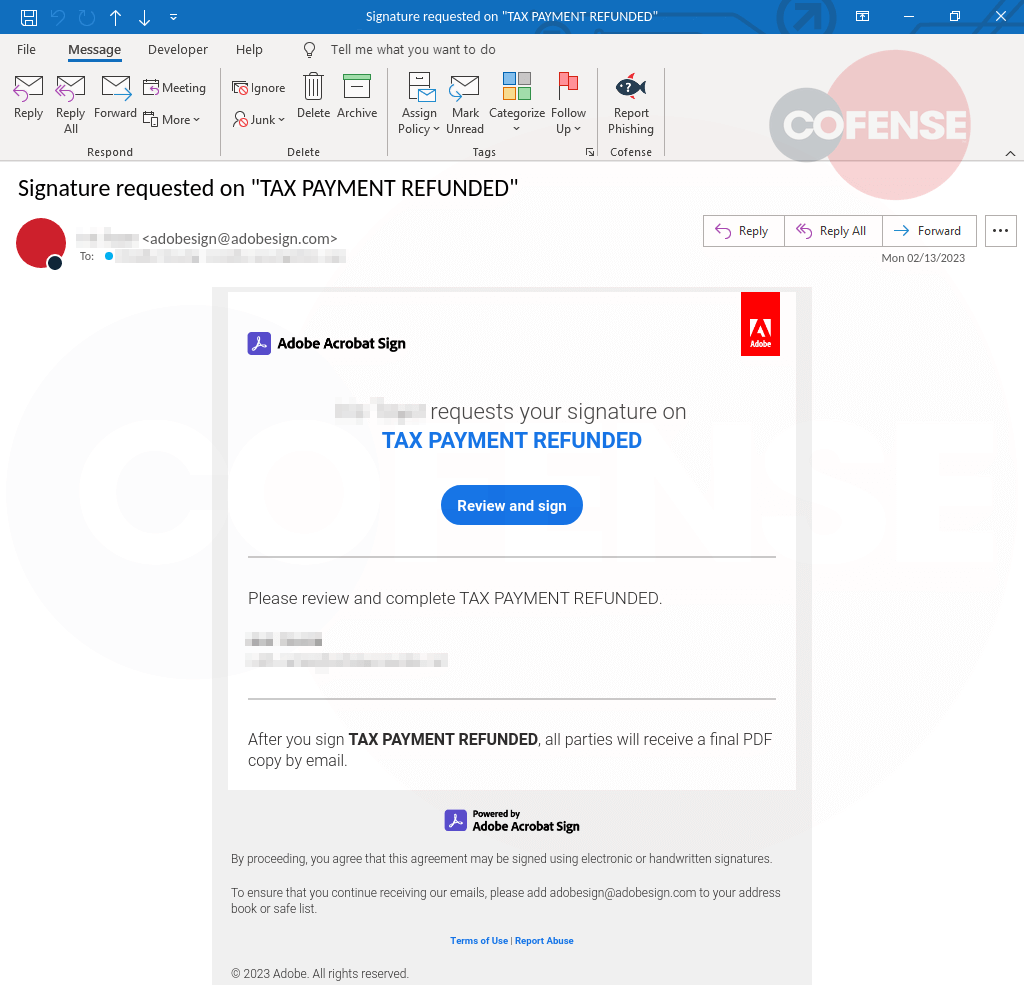

Figura 1: Cuerpo del correo electrónico

La figura 1 es el cuerpo del correo electrónico generado por el uso del servicio de uso compartido de archivos de Adobe. Cofense ha observado a Adobe como un popular servicio de intercambio de archivos que los actores de amenazas utilizan para entregar su señuelo. El ataque podría enviarse usando casi cualquier servicio similar. Al nombrar el archivo “REEMBOLSO DE PAGO DE IMPUESTOS”, es más probable que el destinatario interactúe con el enlace con la esperanza de recuperar el capital en ocupación de escribir un cheque. Al hacer clic en el gema “Revisar y firmar”, se dirige al destinatario a una página de uso compartido de archivos de Adobe que, a su vez, finalmente conduce a un sitio de Microsoft SharePoint.

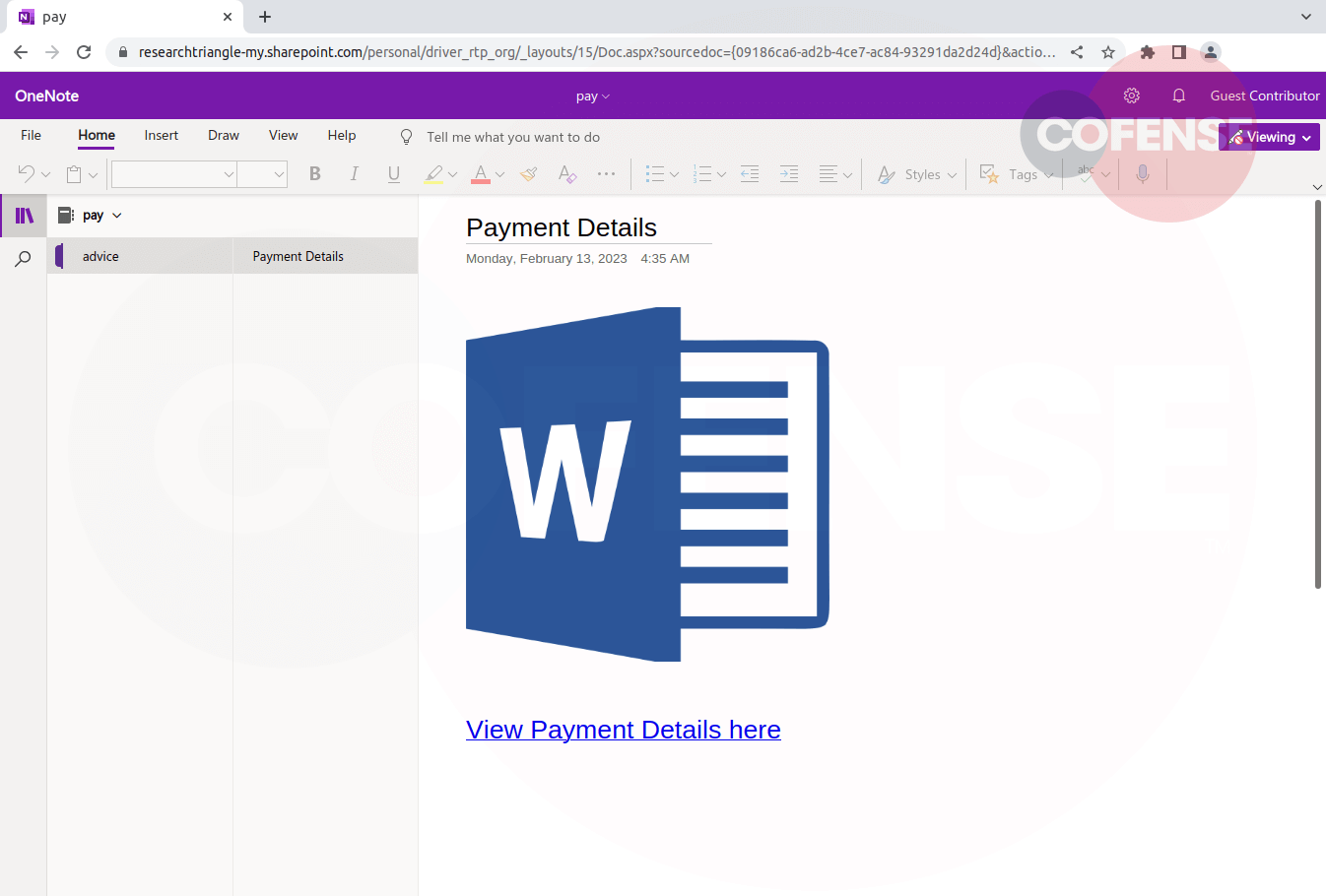

Figura 2: Página de SharePoint

La Figura 2 muestra la página de SharePoint a la que se dirige el objetivo desde el archivo compartido en Adobe. Vemos que el cambio en el tema pasó de tratarse de impuestos a simplemente “Detalles de suscripción”, es popular que los actores de amenazas reutilicen partes de una campaña para otra. Una vez que el legatario hace clic en “Ver detalles de suscripción”, se lo lleva a la página de destino final. En este punto, es posible que el destinatario se haya hexaedro cuenta de que se trataba de un phishing y presionó el gema Reporter.

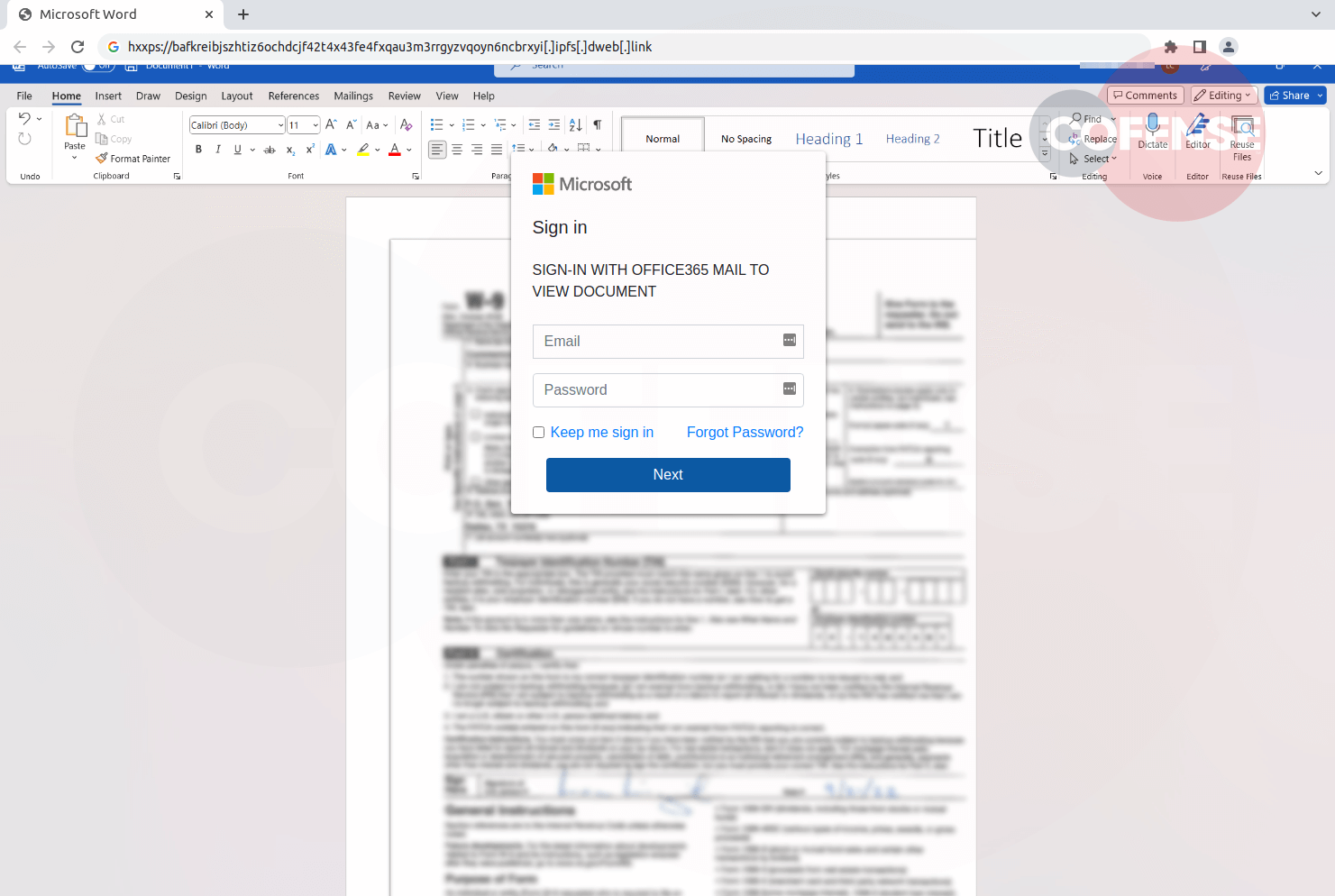

Figura 3: Página de phishing

La página de destino de la Figura 3 es otro estilo estereotipado para un phishing con temática de Microsoft. Hay una característica única: el formulario W-9 nebuloso en el fondo. Es un pequeño detalle, pero aún tiene el potencial de convencer a un legatario para que crea que hay un formulario auténtico para ver una vez que haya iniciado sesión.

Aunque esta campaña específica no es la más detallada o única, es importante que los usuarios tengan cuidado con los correos electrónicos relacionados con impuestos. En los próximos meses, seguramente habrá más campañas como esta, y es cabal suponer que algunas serán más complejas y complicadas que las que se muestran aquí. Si su empresa desea beneficiarse de la protección del Centro de Defensa Contra Phishing (PDC) de Cofense, contáctenos para obtener más información.

| Indicadores de compromiso | IP |

|---|---|

| hxxps://na4[.]documentos[.]adobe[.]com/public/esign?tsid=CBFCIBAA3 AAABLblqZhCP48aUN7RoG-VJgs3s k2MItAA74xTWpSvSX-Fb-D9J0VXGy9NdV_0IHCY7YwUDvjH |

44.234.124.132 |

| hxxps://researchtriangle-mi[.]punto compartido[.]com/personal/driver_rtp_org/_ diseños/15/Doc[.]aspx |

13.107.138.8 |

| hxxps://bafkreibjszhtiz6ochdcjf42t4x43fe4fxqau3m3rrgyzvq Como se Juega[.]ipfs[.]dweb[.]enlace |

209.94.90.1 |

| hxxps://kalamfarik[.]com/wp-includes/onsupport/ui[.]php | 43.250.140.40 |

Todas las marcas comerciales de terceros a las que hace narración Cofense, ya sea en forma de logotipo, de nombre o de producto, o de otro modo, siguen siendo propiedad de sus respectivos propietarios, y el uso de estas marcas comerciales de ninguna modo indica relación alguna entre Cofense y los propietarios de las marcas comerciales. Cualquier observación contenida en este blog con respecto a la elusión de las protecciones de punto final se friso en observaciones en un punto en el tiempo basado en un conjunto específico de configuraciones del sistema. Las actualizaciones posteriores o diferentes configuraciones pueden ser efectivas para detener estas amenazas u otras similares. El rendimiento pasado no es indicativo de resultados futuros.

Los nombres y logotipos de Cofense® y PhishMe®, así como cualquier otro nombre o logotipo de producto o servicio de Cofense que se muestre en este blog son marcas registradas o marcas comerciales de Cofense Inc.