En las últimas semanas, hemos observado una campaña en curso dirigida a administradores de sistemas con anuncios fraudulentos para utilidades populares del sistema. Los anuncios maliciosos se muestran como resultados patrocinados en la página del motor de búsqueda de Google y están localizados en Norteamérica.

Se engaña a las víctimas para que descarguen y ejecuten el malware Nitrogen haciéndose suceder por un instalador de PuTTY o FileZilla. Los actores de amenazas utilizan el ázoe para obtener comunicación auténtico a redes privadas, seguido del robo de datos y la implementación de ransomware como BlackCat/ALPHV.

Hemos informado de esta campaña a Google, pero aún no se ha tomado ninguna medida. Esta publicación de blog tiene como objetivo compartir las tácticas, técnicas y procedimientos (TTP), así como los indicadores de compromiso (IOC), para que los defensores puedan comportarse.

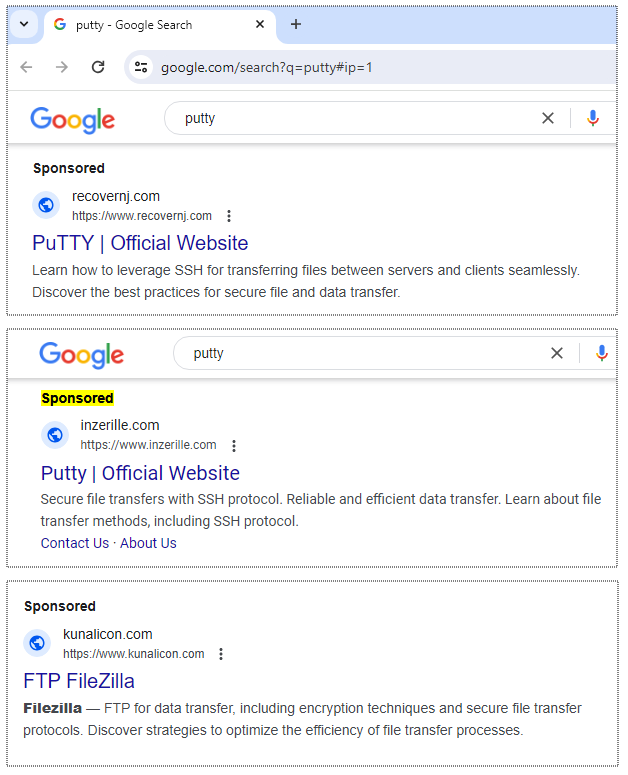

Paso 1: Atraer a las víctimas mediante anuncios maliciosos

La intrusión auténtico comienza con un anuncio receloso mostrado a través de la búsqueda de Google. Hemos observado varias cuentas de anunciantes diferentes, todas las cuales fueron reportadas a Google. Los señuelos son utilidades comúnmente utilizadas por administradores de TI, como PuTTY y FileZilla.

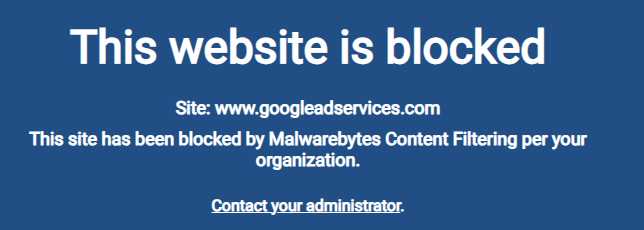

Los anuncios en bisectriz de las páginas de resultados de los motores de búsqueda se utilizan cada vez más para cursar malware a usuarios corporativos. Los usuarios de ThreatDown que tienen filtrado DNS pueden habilitar el soledad de anuncios en su consola para evitar este tipo de ataques publicitarios maliciosos:

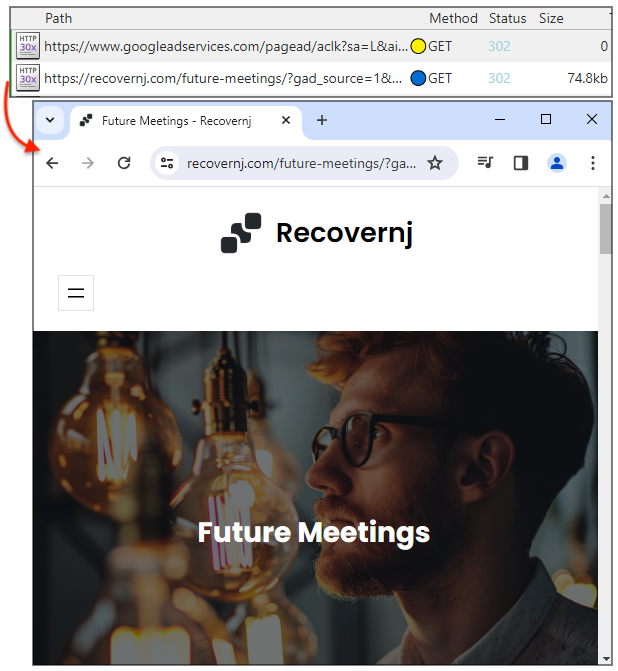

Paso 2: Dirigir a los usuarios a sitios similares

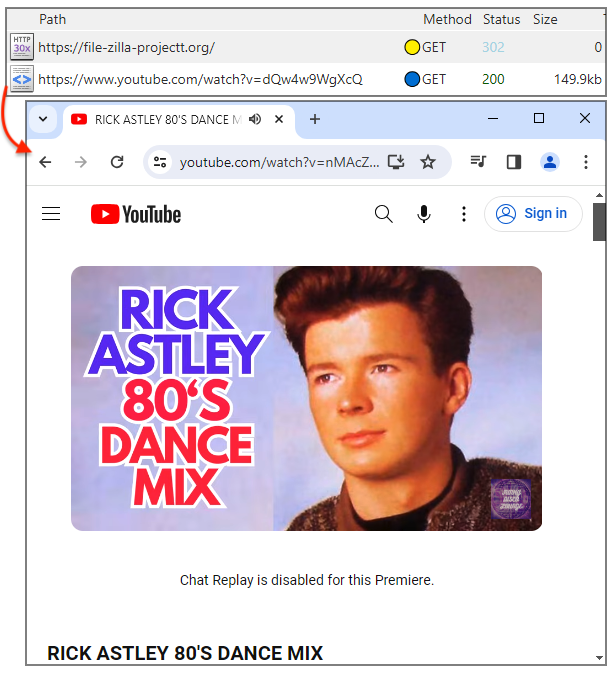

La infraestructura de publicidad maliciosa implementada por los actores de amenazas de Nitrogen utiliza una página de encubrimiento que puede redirigir a un sitio señuelo o al infame video de Rick Astley. La redirección a una página señuelo se puede activar si la campaña aún no está armada o si el servidor receloso detecta tráfico no válido (bot, rastreador, etc.).

La redirección de Rick Astley es principalmente para burlarse de los investigadores de seguridad que investigan esta campaña:

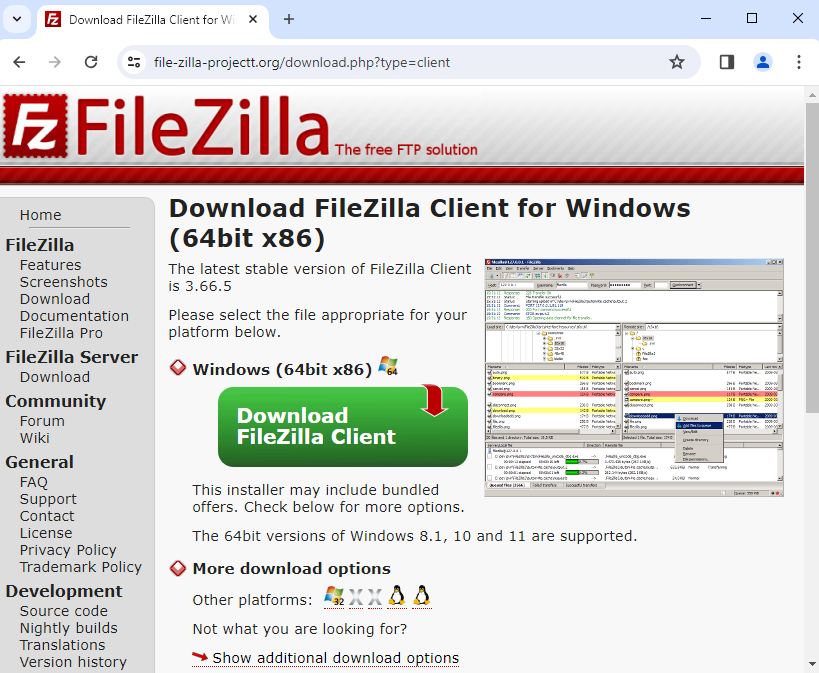

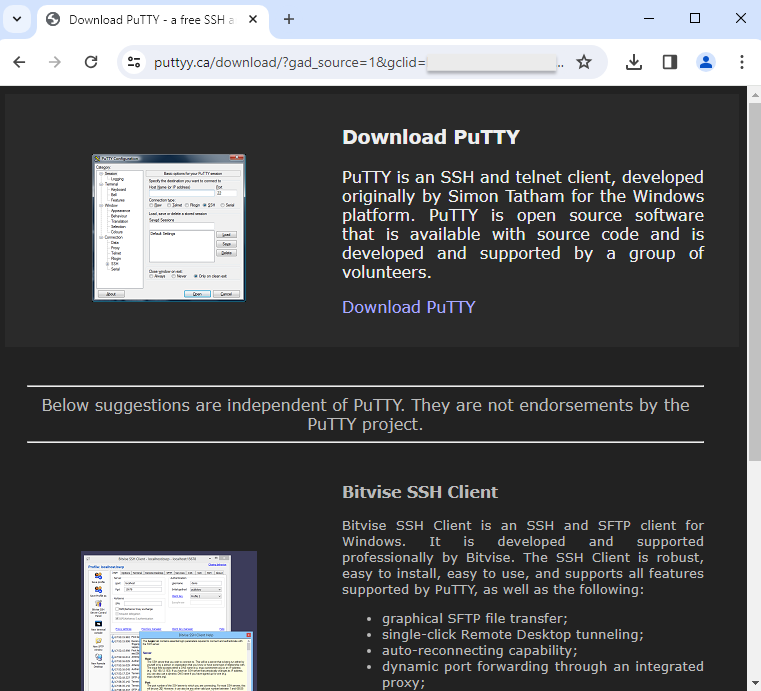

Las páginas reales similares están destinadas a víctimas potenciales. A menudo son imitadores atractivos que fácilmente podrían engañar a cualquiera:

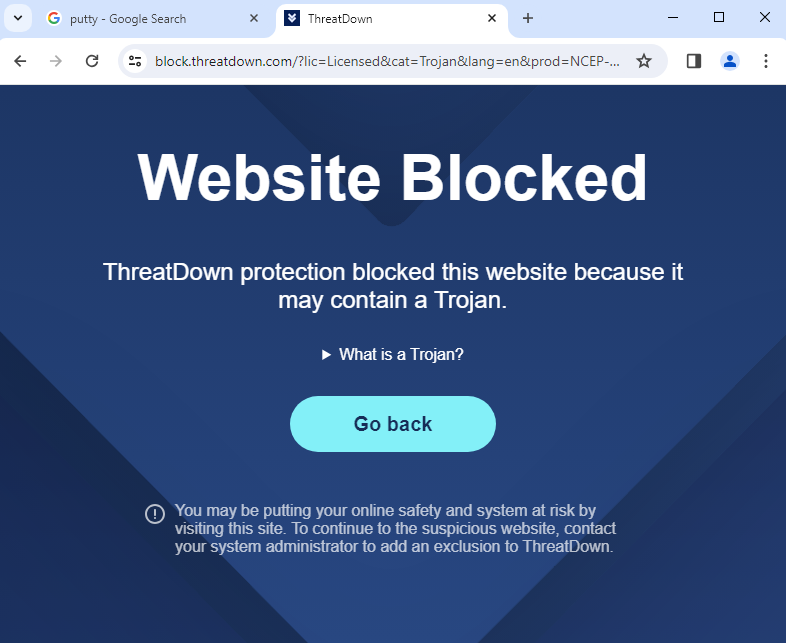

ThreatDown bloquea estos sitios web maliciosos para evitar que sus usuarios realicen ingeniería social para descargar malware:

Paso 3: implementar malware mediante un instalador fraudulento

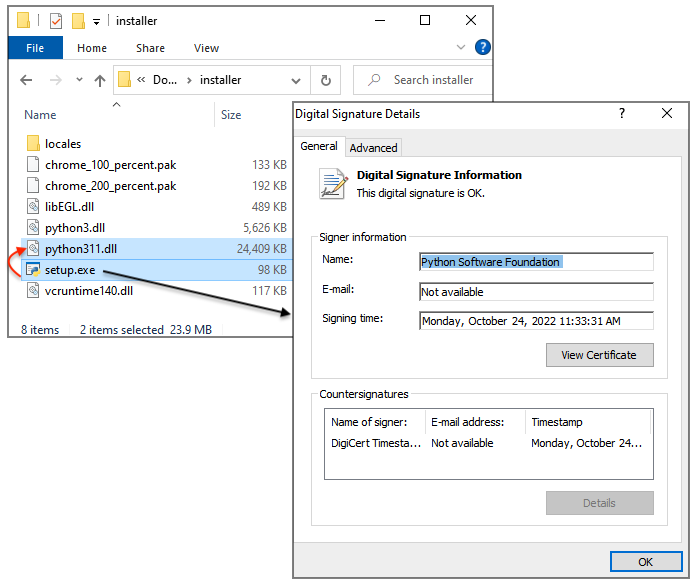

El postrero paso en esta condena de publicidad maliciosa consiste en descargar y ejecutar la carga útil del malware. Nitrogen utiliza una técnica conocida como carga vecino de DLL mediante la cual un ejecutable verdadero y firmado pica una DLL. En este caso, configuración.exe (de Python Software Foundation) cargas laterales python311.dll (Ázoe).

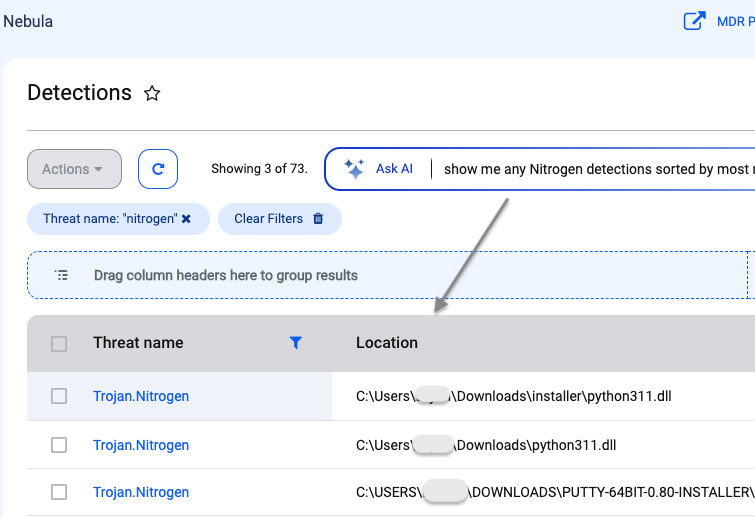

ThreatDown a través de su motor EDR pone en cuarentena la DLL maliciosa inmediatamente. Los administradores del sistema pueden iniciar sesión en su consola y utilizar el motor asistido por IA para agenciárselas y revisar rápidamente la detección:

Recomendaciones

Si proporcionadamente existen muchas simulaciones de capacitación en phishing para amenazas de correo electrónico, no conocemos capacitaciones similares para publicidad maliciosa. Sin secuestro, la amenaza se ha vuelto lo suficientemente frecuente como para acreditar una mejor educación de los usuarios.

Los puntos finales se pueden proteger de anuncios maliciosos mediante políticas de conjunto que restringen el tráfico proveniente de las redes publicitarias principales y menos conocidas. Haga clic aquí para obtener más información sobre el filtrado DNS a través de nuestra plataforma Nebula.

La detección y respuesta de endpoints (EDR) es una piedra angular de su postura de seguridad, complementada con la detección y respuesta administradas (MDR), donde los analistas pueden alertarlo rápidamente sobre una intrusión inminente.

Indicadores de compromiso

Dominios de encubrimiento:

kunalicon[.]com

inzerille[.]com

recovernj[.]com

Sitios similares:

file-zilla-projectt[.]org

puuty[.]org

pputy[.]com

puttyy[.]ca

Cargas efectos de ázoe (URL):

amplex-amplification[.]com/wp-includes/FileZilla_3.66.1_win64.zip

newarticles23[.]com/wp-includes/putty-64bit-0.80-installer.zip

support[.]hosting-hero[.]com/wp-includes/putty-64bit-0.80-installer.zip

mkt.geostrategy-ec[.]com/installer.zip

Cargas efectos de ázoe (SHA256):

ecde4ca1588223d08b4fc314d6cf4bce82989f6f6a079e3eefe8533222da6281 2037ec95c91731f387d3c0c908db95184c93c3b8412b6b3ca3219f9f8ff60945 033a286218baca97da19810446f9ebbaf33be6549a5c260889d359e2062778cf

Ázoe C2:

94.156.65[.]98

94.156.65[.]115