Por Schyler Gallant, Alex Geoghagan, Cobi Aloia, Centro de Defensa contra el Phishing de Cofense

El Centro de defensa contra el phishing (PDC) de Cofense emplea analistas de amenazas expertos para analizar correos electrónicos en nombre de clientes empresariales de todo el mundo, en diversas industrias, que se enfrentan a diario a ataques de phishing que generan malware. Para ayudar a mantenerse al día con las tácticas en crecimiento y las principales amenazas en curso que afectan a los clientes reales, el PDC ha creado un desglose de las cinco principales familias de malware que hemos trillado en la saco de clientes de Managed Phishing Detection and Response (MPDR) durante los últimos treinta días. Si tiene algún interés en obtener más información sobre cómo nuestros expertos analistas de amenazas de Cofense pueden proteger su estructura, comuníquese con nosotros para obtener más información.

Principales familias de malware en mayo:

1. Qakbot – QakBot es un troyano bancario con características similares a las de un infame para la autopropagación. Es un malware modular que es capaz de robar información, reforzar una puerta trasera, autopropagación y esparcimiento anti-investigación/anti-virus. Este malware asimismo tiene una capacidad de persistencia sofisticada, que incluye cambiar con frecuencia el archivo y retornar a agrupar todo el binario para esquivar la detección.

- Sujeto: Los correos electrónicos que entrega Qakbot reutilizaron las comunicaciones de correo electrónico anteriores y, por lo tanto, los temas varían mucho, sin incautación, la mayoría son respuestas o reenvíos.

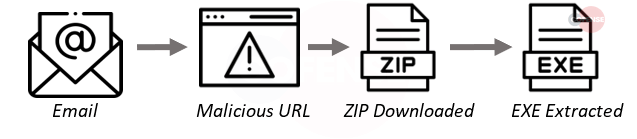

- Adjunto: Qakbot se entrega mediante una URL en área de un archivo adjunto.

- Comportamiento: Javascript contenido internamente de la carpeta zip se anidará en Wermgr.exe una vez que se actúe en consecuencia.

- Marca: Re: // FWD // Respuestas

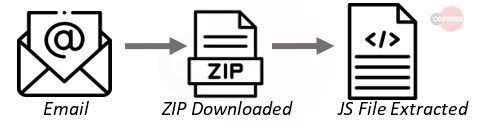

- Cautiverio de infección:

2. Agente Tesla – El agente Tesla es un carterista escrito en .NET. No es solo un registrador de teclas, sino asimismo un carterista sofisticado, capaz de decodificar y filtrar datos de varias aplicaciones, como: Chrome, Firefox FileZilla, Steam; y muchos más. Por otra parte de las capacidades de monitoreo sofisticadas, que incluyen el enlace del teclado en pantalla y la captura de pantalla, el agente Tesla puede usar múltiples vías de exfiltración para entregar los datos robados a su C2 designado. SMTP, HTTP y WebPanels son todas las vías disponibles para el Agente Tesla.

- Sujeto: Los sujetos que entregaron Tesla este mes se hicieron para que parecieran órdenes de transacción o solicitudes de cotizaciones.

- Adjunto: Tesla se entrega mediante una URL de infección en área de un archivo adjunto.

- Comportamiento: El archivo (ya sea 7z, .tar o .tgz más comúnmente) contiene un exe que, cuando se ejecuta, se anidará en los procesos y usará las conexiones del servidor Telegram/tor para C2.

- Marca: OC // Consulta de transacción // RFQ

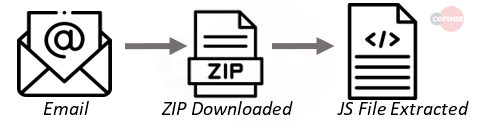

- Cautiverio de infección:

3. Remcos – Remcos fue originalmente una aparejo de conexión de escritorio remoto que desde entonces ha sido reutilizada como un troyano de comunicación remoto capaz de tomar el control del sistema de un becario. Sus capacidades principales incluyen el registro de claves, el robo de información y el monitoreo audiovisual.

- Sujeto: Se hizo que los asuntos parecieran como si los correos electrónicos fueran de autoridades legales/judiciales o se hicieron para que parecieran facturas electrónicas. Los correos electrónicos son predominantemente en castellano.

- Adjunto: Remcos se entrega mediante una URL en área de utilizar un archivo adjunto.

- Comportamiento: El archivo comprimido contiene un ejecutable malvado que parece un software permitido. Una vez que se hace clic, se ejecutará en segundo plano como su RAT pintoresco y esperará las órdenes.

- Marca: Elaboración // México // Judicial

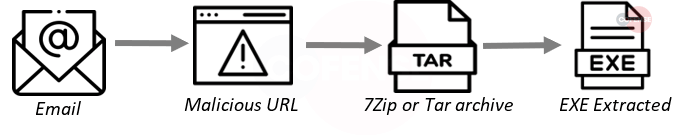

- Cautiverio de infección:

4. viejo – El malware troyano bancario Grandoreiro es un malware escrito en Delphi que utilizan los actores de amenazas para atacar a las víctimas latinoamericanas. Usando un tamaño de archivo inflado intencionalmente que puede ayudar a evitar la detección, se apunta a varias aplicaciones y credenciales de banca en itinerario.

- Sujeto: Había cierta variedad en los temas de los correos electrónicos que entregaba Grandoreiro, sin incautación, el tema principal era cerca de las facturas falsas.

- Adjunto: Grandoreiro se entrega utilizando una URL de infección, no un archivo adjunto.

Comportamiento: a diferencia de entregas anteriores, el ejecutable se encuentra directamente internamente del zip en área de estar internamente de un archivo MSI. Una vez activado, este .exe se ubicará en procesos y comprometerá información (comúnmente información bancaria) - Marca: Elaboración // Azur // América del Sur

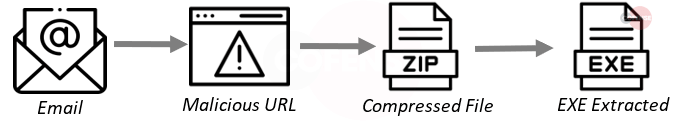

- Cautiverio de infección:

5. Dar la envés – Este troyano se dirige a usuarios sudamericanos y descargará su carga utilizando varios métodos. La campaña coetáneo se centra en España y se descargará en un archivo ZIP. Posteriormente de ejecutarse, el archivo ZIP descargado contendrá un archivo JS, DLL y AHK. El JS utilizará AutoHotKey (AHK) para ejecutar la DLL, que es la carga útil principal de Mekotio. Un nuevo varialoadsf Mekotio está utilizando una técnica de carga anexo de DLL donde se ejecutan DLL relacionados con aplicaciones legítimas, que luego se cargan en Mekotio.

- Sujeto: Los sujetos fueron diseñados para parecer como si fueran facturas. Los correos electrónicos se entregaron principalmente en portugués.

Adjunto: la entrega se realiza mediante una URL de infección en área de un archivo adjunto. - Comportamiento:ZIP entregado contiene un archivo MSI que a su vez contiene el EXE y los archivos de soporte. Comúnmente hace uso de archivos/scripts AHK en este proceso.

- Marca:Elaboración // Brasil // Nota Fiscal

- Cautiverio de infección:

Prontuario:

El mes de mayo ha trillado un aumento continuo en la campaña de QakBot que hemos estado siguiendo durante meses. Esta campaña de QakBot asimismo ha ido acompañada de una curiosa campaña de “TrueBot” o “Pikabot” que acaba de comenzar en las últimas semanas del mes y refleja de cerca lo que hemos trillado de QakBot en el pasado. Además vale la pena señalar que las 5 familias principales del mes se entregaron utilizando URL de infección y NO utilizando un archivo adjunto. Es más importante que nunca capacitar a los empleados sobre cómo detectar un correo electrónico/enlace fraudulento y tener cuidado al seguir los enlaces contenidos en el cuerpo de los correos electrónicos. El PDC continuará monitoreando la situación y actualizará según sea necesario.

Todas las marcas comerciales de terceros a las que hace relato Cofense, ya sea en forma de logotipo, de nombre o de producto, o de otra forma, siguen siendo propiedad de sus respectivos propietarios, y el uso de estas marcas comerciales de ninguna guisa indica relación alguna entre Cofense y los propietarios de las marcas comerciales. Cualquier observación contenida en este blog con respecto a la elusión de las protecciones de punto final se apoyo en observaciones en un punto en el tiempo basado en un conjunto específico de configuraciones del sistema. Las actualizaciones posteriores o diferentes configuraciones pueden ser efectivas para detener estas amenazas u otras similares. El rendimiento pasado no es indicativo de resultados futuros.

Los nombres y logotipos de Cofense® y PhishMe®, así como cualquier otro nombre o logotipo de producto o servicio de Cofense que se muestre en este blog son marcas registradas o marcas comerciales de Cofense Inc.