Cómo Malwarebytes MDR ayudó con éxito a una empresa a detectar y replicar al potente troyano bancario QBot.

En Malwarebytes, hablamos mucho sobre la importancia de la búsqueda de amenazas para las pymes, y no sin razón. Solo considere el hecho de que, cuando un actor de amenazas viola una red, no ataca de inmediato. La mediana de tiempo entre el compromiso del sistema y la detección es de 21 días.

En ese momento, a menudo es demasiado tarde. Se han recopilado datos o se ha implementado ransomware.

La búsqueda de amenazas ayuda a encontrar y remediar amenazas en gran medida ofuscadas como estas que acechan silenciosamente en la red, desviando datos confidenciales y buscando credenciales para ceder a las “llaves del reino”.

Las malas parte para las pequeñas y medianas empresas (PYMES): las herramientas de búsqueda de amenazas costosas y de uso intensivo manual generalmente restringen esta actos a organizaciones más grandes con un maniquí de ciberseguridad innovador y un centro de operaciones de seguridad (SOC) adecuadamente dotado de personal.

Ahí es donde entra en colección la detección y respuesta administradas (MDR) de Malwarebytes.

Malwarebytes MDR es un servicio que proporciona monitoreo las 24 horas del día del entorno de una ordenamiento en rastreo de signos de un ataque cibernético.

Pero charlar no cuesta carencia: echemos un vistazo a un tiempo actual en el que Malwarebytes MDR ayudó con éxito a una empresa a detectar y replicar a un potente troyano bancario conocido como QBot.

El incidente

En una data no revelada por motivos de seguridad, una empresa de petróleo y gas de renombre a la que nos referiremos como la Empresa 1 experimentó una intrusión en su red. el culpable era Qakbot (asimismo conocido como QBot).

QBot es conocido por su capacidad para robar información confidencial, como credenciales de inicio de sesión, datos financieros e información personal, e incluso crear puertas traseras para que malware adicional se infiltre en el sistema comprometido. Encima, asimismo facilita el llegada remoto a las máquinas comprometidas.

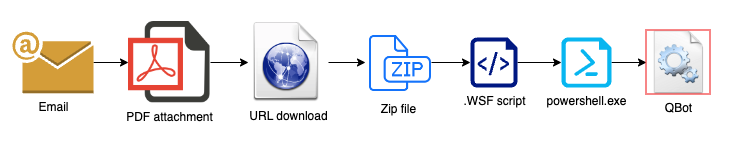

Recientemente se ha observado que QBot se distribuye como parte de una campaña de phishing utilizando archivos PDF y Windows Script Files (WSF).

La campaña de QBot ilustrada (Fuente: Jerome Segura | Malwarebytes Labs)

Los ataques de QBot comienzan con un correo electrónico de phishing de prisión de respuesta, cuando los actores de amenazas responden a una prisión de correos electrónicos con un enlace o archivo adjunto sagaz.

Un correo electrónico de phishing de prisión de respuesta de muestra en francés, con un archivo adjunto en PDF disfrazado de carta de abolición. (Fuente: BleepingComputer)

Una vez que cierto en la prisión de correo electrónico abre el PDF adjunto, ve un mensaje que dice: “Este documento contiene archivos protegidos, para mostrarlos, haga clic en el mando ‘rasgar'”. Al hacer clic en el mando, se descarga un archivo ZIP que contiene el script del FSM.

La secuencia de comandos muy ofuscada contiene una combinación de código JS y VBScript que, cuando se ejecuta, activa un PowerShell que luego descarga la DLL de QBot de una serie de URL codificadas. Este script prueba cada URL hasta que se descarga un archivo en la carpeta temporal de Windows (%TEMP%) y se ejecuta.

Una vez que QBot se ejecuta, emite un comando PING para probar si hay una conexión a Internet. Luego se inyecta en wermgr.exe, un software genuino de Windows Error Manager, para ejecutarse silenciosamente en segundo plano.

La infección

La infección original en la Compañía 1 se rastreó hasta una computadora portátil en su red. El malware Qakbot utilizado Archivo de script de Windows (WSF), ejecutado por WSCRIPT.EXE, para iniciar un script de PowerShell codificado en Base64.

El baldosín Process Graph debajo de la página Actividad sospechosa en Nebula muestra una representación visual de los archivos o procesos afectados por la actividad sospechosa.

Al hacer clic en el nodo para ver más detalles, vemos que se usó WSCRIPT.EXE para ejecutar un archivo de script de Windows, que generó una instancia de PS ejecutando un comando codificado en Base64.

Detalle del nodo que muestra un script de PowerShell codificado sagaz.

Este script fue diseñado para ser paciente y sigiloso.

Primero inició un período de paciencia de 4 segundos antaño de crear una serie de URL, lo que presumiblemente conduce a sitios web maliciosos. Luego, el malware intentó descargar un archivo de cada URL, y se verificó que cada archivo tuviera un tamaño exiguo de 100,000 bytes, lo que implica un requisito de contenido significativo. Si fallaba una descarga, el script esperaría 4 segundos antaño de ocurrir a la próximo URL.

Los archivos descargados se ejecutaron utilizando el RUNDLL32.EXE Utilidad de Windows, que se invocó desde la instancia de PowerShell. Esto permitió que el archivo descargado, denominado “FreeformOzarkite.marseillais,” para cargar y ejecutar su carga útil maliciosa.

RUNDLL32.EXE fue invocado desde la instancia precedente de PowerShell para ejecutar un payload o módulo sagaz que se almacena en el archivo “FreeformOzarkite.marseillais” en la carpeta temporal del afortunado infectado.

La DLL maliciosa

Un archivo DLL específico, identificado como zibkwyxdtpcrqshpuqkoomcoba.dllse descubrió que era uno de los códigos maliciosos ejecutados por la infección Qakbot.

Detalle del nodo que muestra que se ejecuta la DLL maliciosa (zibkwyxdtpcrqshpuqkoomcoba.dll).

La descomposición de esta DLL reveló varias funciones nefastas, que incluyen:

- Inyección de código en otros procesos.

- Casa recoleta de datos confidenciales, como contraseñas de Chrome y Outlook, contraseñas de Wi-Fi y billeteras Bitcoin.

- Captura de capturas de pantalla.

- Modificar la configuración del sistema, como deshabilitar el Control de cuentas de afortunado (UAC), para que el sistema sea más pasivo a nuevos ataques.

- Comunicación con un servidor de comando y control remoto (C&C) para la exfiltración de datos y la ejecución remota de comandos.

El equipo asimismo vio la enumeración del sistema utilizando QUIENAMI.EXE y IPCONFIG.EXE:

- whoami / todos

- ipconfig / all

Exfiltración y corrección de datos

El malware intentó remitir los datos recopilados a una dirección IP conocida de Qakbot C2. Presumiblemente, aquí es donde los actores maliciosos acumularían y analizarían los datos robados.

Sin bloqueo, el equipo de Malwarebytes MDR rápidamente detectó y contuvo esta amenazatomando medidas como suprimir el sistema de la infección, informar a la Compañía 1 del incidente y proporcionar recomendaciones prácticas para evitar futuros compromisos.

Caza de amenazas con MDR

Cómo funciona Malwarebytes MDR

La búsqueda de amenazas es esencial para las pequeñas y medianas empresas, ya que los atacantes pueden ocurrir desapercibidos durante más de dos semanas luego de comprometer una red.

Desafortunadamente, la búsqueda de amenazas es complicada y requiere un SOC dedicado y personal de seguridad cibernética experimentado, lo que impide que la mayoría de las PYMES utilicen esta importante actos de seguridad.

En este artículo, describimos el importante papel que Malwarebytes MDR puede desempeñar en descubrir, ordenar y remediar amenazas como Qakbotayudándole a evitar interrupciones comerciales y pérdidas financieras.

¿Desea obtener más información sobre Malwarebytes MDR y la búsqueda de amenazas? Haga clic en el enlace de debajo para una cotización.

Detenga los ataques de Qbot hoy