Incompatible en entornos protegidos por: Microsoft, Fortimail

Por Kurtis Nicks, Centro de defensa contra el phishing de Cofense

Los ataques de phishing continúan evolucionando, y los actores de amenazas se vuelven cada vez más inteligentes en sus intentos de engañar a sus objetivos. El Centro de Defensa contra el Phishing (PDC) de Cofense ha observado recientemente una sofisticada campaña de phishing dirigida a los clientes de EPOS Net, una gran empresa japonesa de tarjetas de crédito. La campaña se destaca por sus correos electrónicos meticulosamente elaborados y su sitio web clonado, así como por el uso de números oficiales de atención al cliente para establecer una ilusión de legalidad.

En el pasado, hemos observado esquemas similares que emplean técnicas de ingeniería social y explotan plataformas populares para gestar confianza. Esta campaña de phishing en particular se destaca por los extremos a los que los atacantes han llegado para crear una sensación de emergencia y autenticidad.

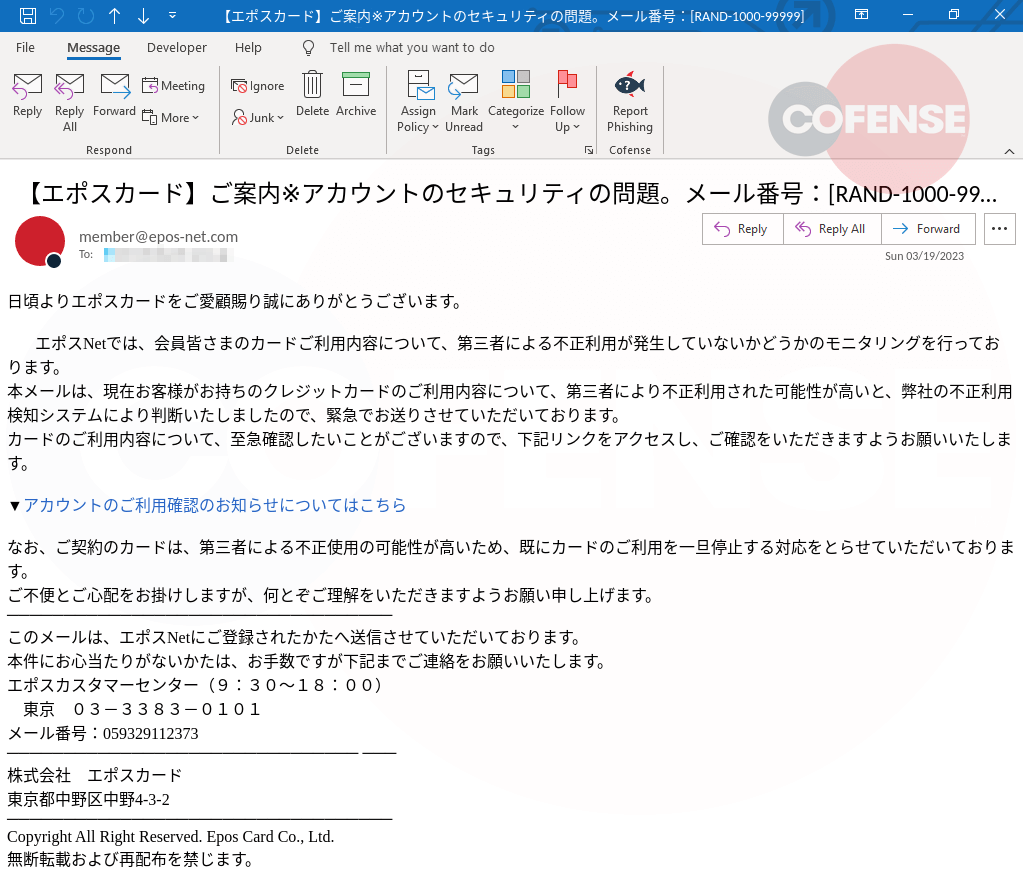

Sigla 1: Cuerpo

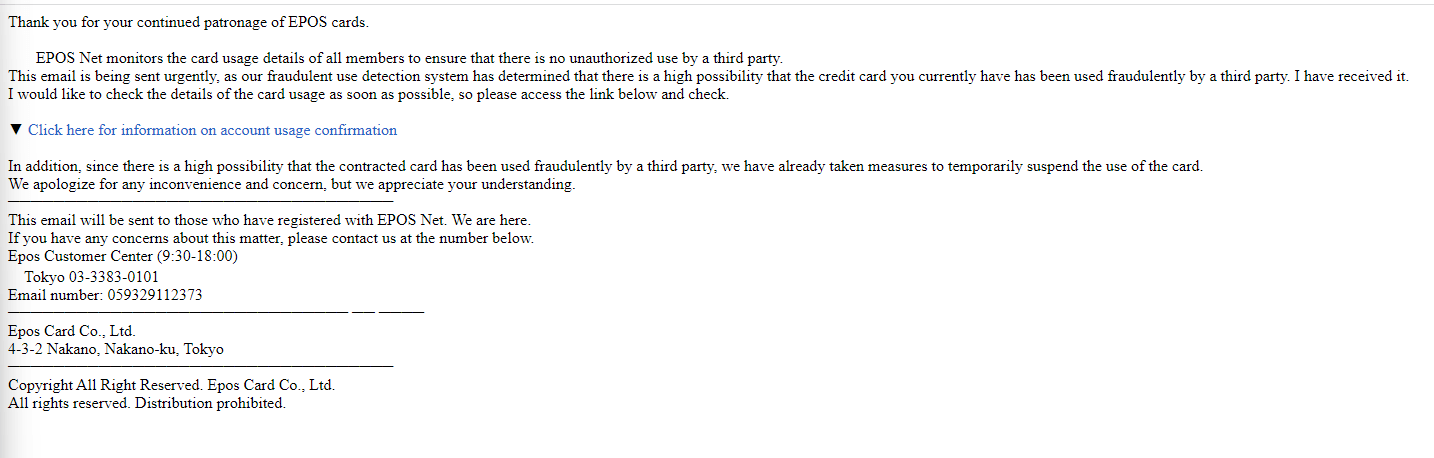

El correo electrónico de phishing comienza agradeciendo al receptor por su continuo patrocinio de las tarjetas EPOS y menciona que EPOS Net monitorea el uso de la polímero para evitar el uso no competente. Esta inmersión aparentemente benigna ayuda a establecer un gracia de legalidad. Luego, el correo electrónico adquiere un tono más urgente, alegando que la polímero de crédito del destinatario podría acontecer sido utilizada de forma fraudulenta e instándolos a compulsar los detalles a través de un enlace provisto.

Los actores de amenazas han hecho todo lo posible para que el correo electrónico parezca permitido. Han falsificado la dirección “de” para que parezca un correo electrónico oficial de EPOS Net, y el diseño del correo electrónico imita el de una comunicación genuina de la empresa. La intención del correo electrónico es crear una sensación de emergencia y miedo, motivando a la víctima a hacer clic en el enlace y proporcionar su información confidencial.

Figura 2: Página de phishing

Al hacer clic en el enlace provisto en el correo electrónico, los destinatarios son dirigidos a una réplica exacta del sitio web oficial de EPOS Net. El actor de amenazas ha clonado el sitio web para capturar información bancaria de los usuarios. El sitio de phishing solicita el nombre de heredero y la contraseña del heredero y luego los lleva a una segunda página que solicita los detalles de su polímero EPOS, incluido el número de polímero, la plazo de vencimiento, el código de seguridad y el número de teléfono utilizado al solicitar la polímero.

Figura 3: Página de phishing (inicio de sesión posterior)

Los atacantes establecen hábilmente la confianza al incluir los números oficiales del centro de atención al cliente de EPOS en la parte inferior de la página. Mientras que algunos esquemas de phishing usan números falsos y centros de llamadas para ayudar en el patraña, esta campaña emplea los números de servicio al cliente reales. Si las víctimas llamaran a estos números, rápidamente se darían cuenta de la estafa.

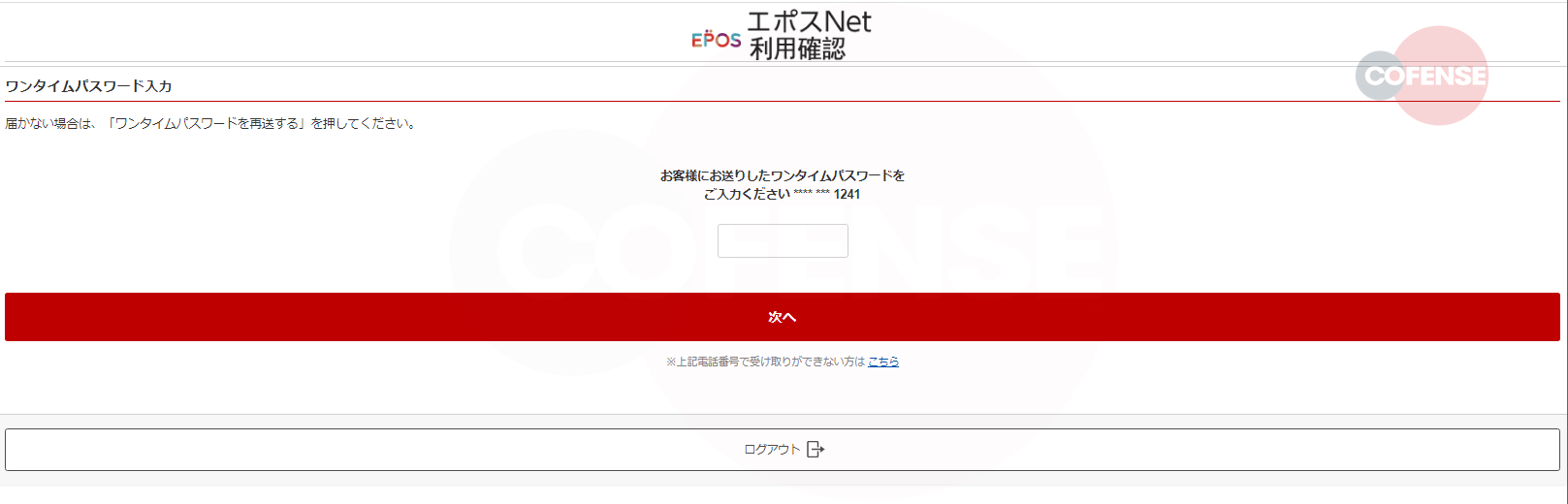

Figura 4: Página de contraseña de un solo uso

El actor de amenazas continúa construyendo sobre esta falsa sensación de seguridad al solicitar una contraseña de un solo uso a posteriori de que el destinatario ingresa la información de su polímero de crédito. Los actores de amenazas tienen el potencial de utilizar un script, que puede intentar iniciar sesión con la información proporcionada, lo que incita a EPOS a dirigir un código SMS permitido al teléfono móvil de la víctima. Una vez que se ingresa la contraseña de un solo uso en el sitio de phishing, se redirige a la víctima a la página de inicio de sesión oficial de EPOS, lo que refuerza aún más la ilusión de legalidad.

En conclusión, esta campaña de phishing destaca las tácticas en proceso de los actores de amenazas y la importancia de mantenerse alerta cuando se tráfico de correos electrónicos que solicitan información confidencial. Siempre verifique la autenticidad de los correos electrónicos y sitios web, y nunca proporcione información personal o financiera sin estar seguro de la legalidad del destinatario. Esta campaña ilustra cómo los sistemas automatizados, como los identificados en la parte superior de este artículo, no logran exceder a los humanos y el objetivo de red de las personas como sensores, detectando e informando correos electrónicos sospechosos Con Cofense Managed Phishing and Defense, proporcionado a través de nuestro Phishing Defense Center (PDC), las empresas se benefician de nuestra visión completa de las amenazas reales de phishing.

| Indicadores de compromiso | IP |

|---|---|

| hXXps://eposcp-net[.]3utilidades[.]com | 216.144.226.73 |

| hXXp://ww16[.]eipos[.]caña[.]información/ | 64.190.63.136 |

*Figura 1 Traducción al inglés