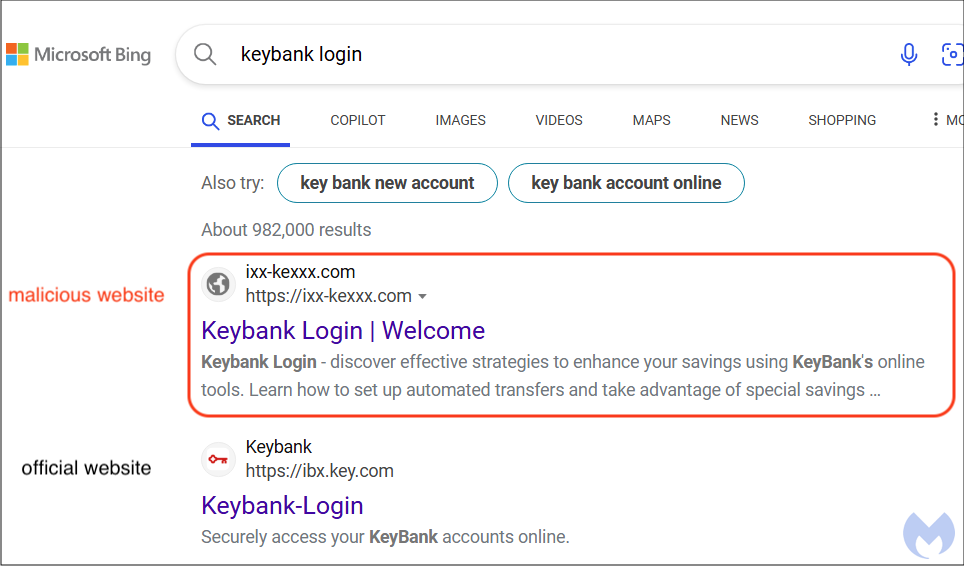

Identificamos una nueva ola de phishing para credenciales bancarias dirigida a consumidores a través del motor de búsqueda de Microsoft. Una consulta de búsqueda en Bing para ‘iniciar sesión en Keybank’ actualmente devuelve enlaces maliciosos en la primera página y, a veces, como resultado de búsqueda superior. Ya hemos informado de los sitios fraudulentos a Microsoft.

Mientras que Bing de Microsoft sólo tiene cerca de del 4% de la cuota de mercado de los motores de búsqueda, los delincuentes se sienten atraídos por él como una alternativa a Google. Un detalle especialmente interesante es cómo una web de phishing creada hace al punto que dos semanas ya está indexada y mostrada antiguamente que la oficial.

En esta publicación de blog, analizamos cómo los delincuentes abusan de Bing y, al mismo tiempo, pasan desapercibidos y, al mismo tiempo, eluden funciones de seguridad avanzadas como la autenticación de dos factores.

Intoxicación del motor de búsqueda Bing

La primera vez que notamos una campaña de phishing procedente del motor de búsqueda de Bing y dirigida a clientes de Keybank fue el 29 de noviembre. Se muestra un enlace astuto como primer resultado que pretende ser la página de inicio de sesión de Keybank.

El nombre de dominio utilizado es ixx-kexxx[.]com que se registró el 15 de noviembre. Donado que solo tiene dos semanas y, sin incautación, apareció antiguamente ibx.key.com (el sitio web vivo), suponemos que los atacantes están abusando de los algoritmos de búsqueda de Bing.

Indexación y encubrimiento de una sola vez

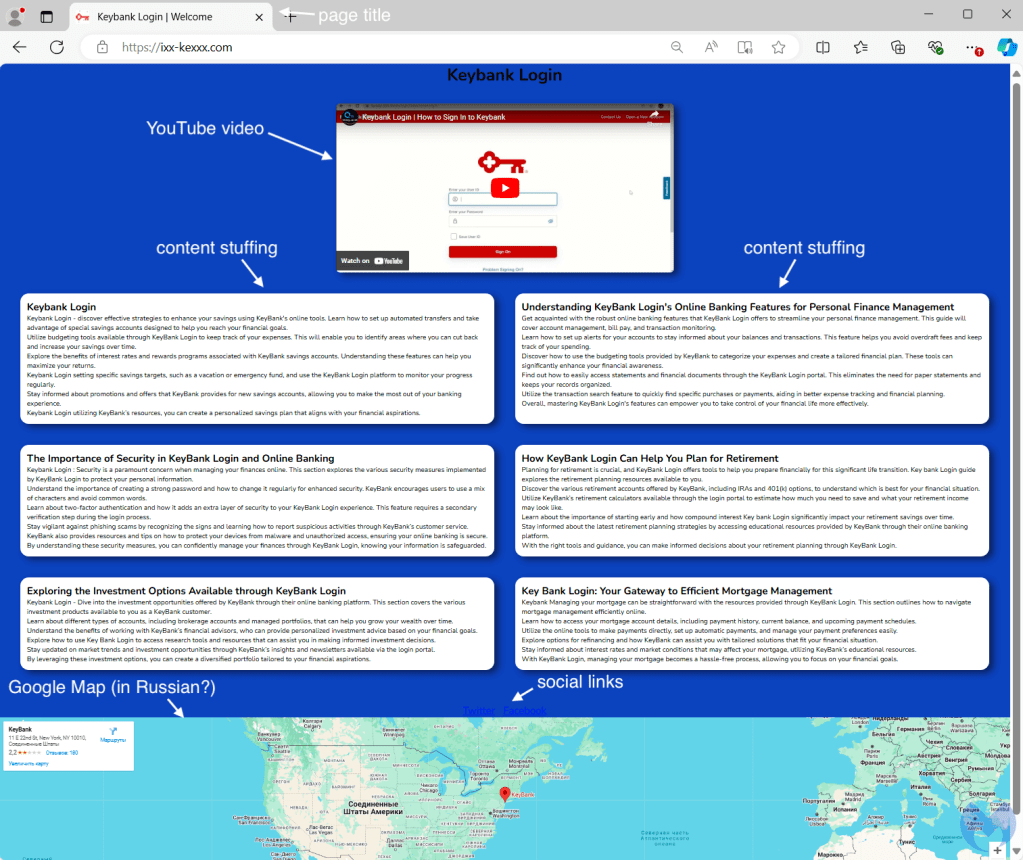

Al hacer clic en el enlace, los usuarios son redirigidos a un sitio web acogedor y útil antiguamente de ser redirigidos nuevamente a la página de phishing vivo. Sin incautación, debemos hacer una pausa aquí para ver un par de técnicas de “sombrero aciago”.

Esa primera página solo está destinada a rastreadores y escáneres (y usuarios que no son de interés) que extraerán el contenido y lo indexarán, por otra parte de repasar que la página esté limpia. Esta técnica es proporcionado global y, de hecho, vemos ejemplos similares con fraude publicitario. La idea es crear contenido que parezca vivo, como un blog, pero con intenciones maliciosas (monetización u otras).

Las víctimas reales no llegan a ver esa página porque son inmediatamente redirigidas a otro sitio web, esta vez completamente astuto. La redirección ocurre en el costado del servidor en función de los atributos del heredero, como su perfil de navegador, dirección IP y otros.

Esa página utiliza la marca oficial y es un portal de inicio de sesión para KeyBank. Una vez que la víctima escribe su ID de heredero y contraseña, los delincuentes recibirán los datos inmediatamente. Tenga en cuenta que el sitio de phishing utiliza https, lo que aquí no significa estrictamente cero (la información se cifrará mientras está en tránsito, pero el destinatario la recibirá en texto claro).

Eludir la autenticación multifactor

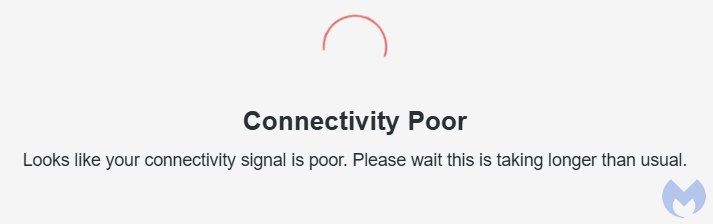

En algunas campañas de phishing, los delincuentes reciben notificaciones en tiempo vivo cuando una nueva víctima intenta iniciar sesión en su página fraudulenta. Una cosa que notamos en la página de phishing luego de la primera pantalla fue un mensaje que decía que la conexión a Internet era deficiente. Este es un disfraz de lo que sucede detrás de cuadro:

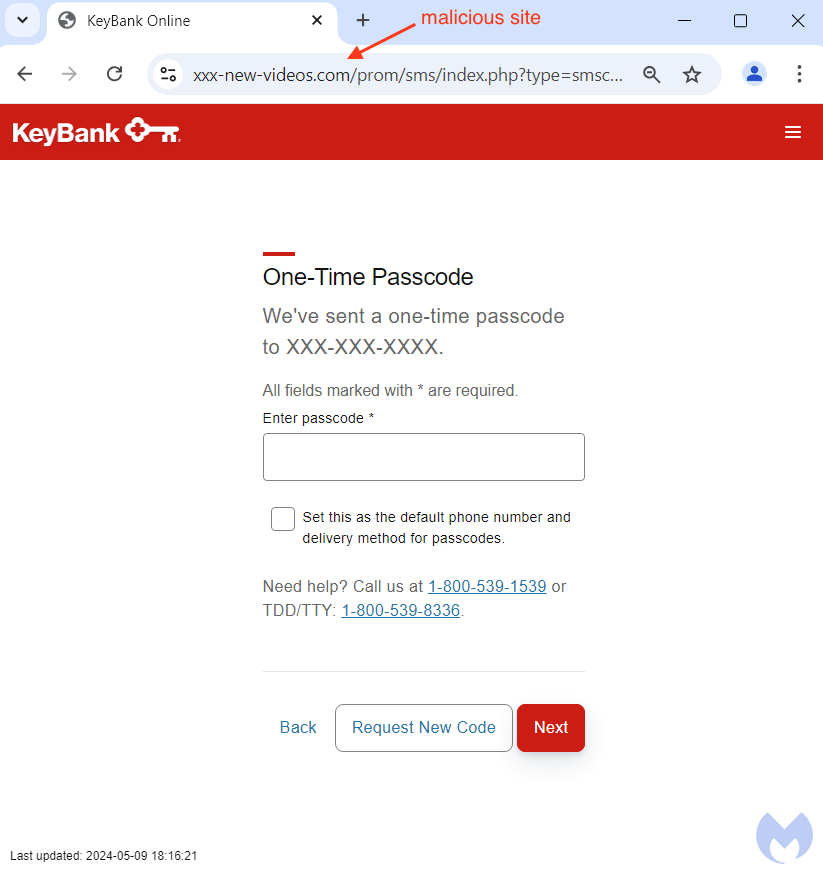

A menudo es necesario que los delincuentes superen primero algunos obstáculos. Deben iniciar sesión desde la misma ubicación que la víctima (su sitio adulterado les proporciona la dirección IP y pueden usar un proxy) y es posible que deban producirse por una autenticación multifactor. A veces, lo más claro es simplemente pedirlo.

La autenticación multifactor sigue siendo muy recomendable, pero los usuarios deben tener en cuenta que los delincuentes pueden solicitar directamente códigos de demostración haciéndose producirse por el sotabanco vivo. Todavía debemos tener en cuenta que la demostración por SMS es uno de los métodos más débiles para la autenticación de dos factores.

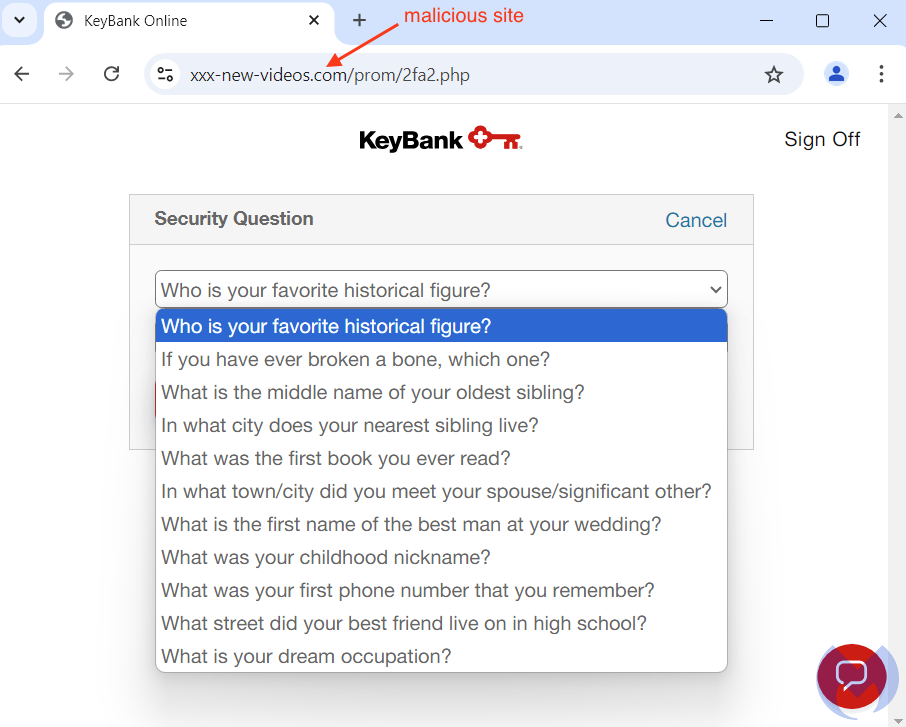

Las preguntas de seguridad (generalmente 3 de ellas) todavía se utilizan para restablecer una contraseña o para algún otro propósito de demostración (tal vez iniciar sesión desde un nuevo navegador o ubicación). Este kit de phishing todavía solicita a las víctimas que ingresen esa información:

Conclusión

El phishing es una de las mayores amenazas a las que se enfrentan los consumidores todos los días. Se les pueden despachar enlaces maliciosos por correo electrónico, mensajes de texto, redes sociales o simplemente pueden encontrarlos a través de un motor de búsqueda.

En este ejemplo particular, Bing fue engañado para que indexara un sitio web que parecía auténtico pero resultó ser una puerta de entrada a un portal de phishing. Como Microsoft desconocía el nombre de dominio en ese momento, no logró proteger a los usuarios.

Recomendamos insistentemente a cualquiera que adopte formas más resistentes al phishing para iniciar sesión en sitios web importantes. Las claves de llegada me vienen a la mente de inmediato, ya que no implican contraseñas en tajante. En otras palabras, si no necesitas escribir una contraseña… no hay contraseña que robar.

Lamentablemente, no todos los sitios web ofrecen las últimas tecnologías para proteger a sus clientes. Si adecuadamente es importante adicionar un segundo ejecutor para la autenticación, es posible que desees poner al día a una aplicación Authenticator, en ocupación de la demostración por SMS, menos confiable. Quizás lo más importante que debes rememorar es que los delincuentes todavía pueden intentar solicitarte esos códigos de un solo uso y siempre debes estar extremadamente atento antiguamente de ingresarlos en cualquier sitio web en vírgula (o reponer a un texto desconocido).

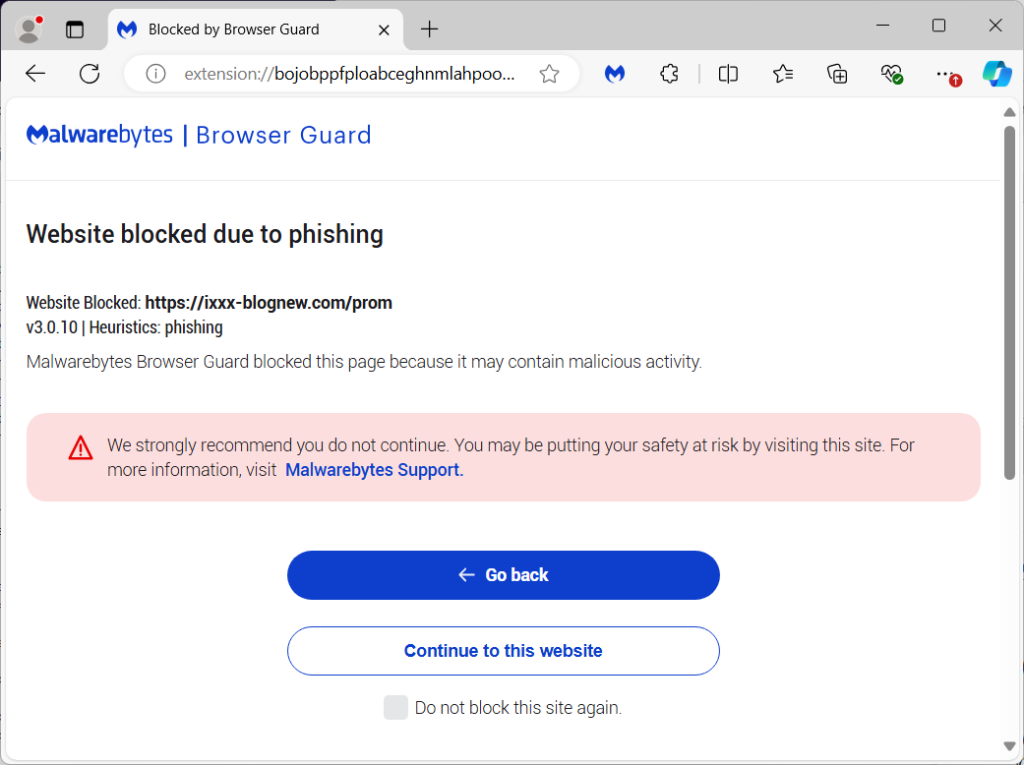

Malwarebytes Browser Guard ya protegió a los usuarios de esta campaña de phishing sin suceder manido los sitios web maliciosos antiguamente. Esto se debe a las reglas heurísticas antiphishing integradas que interceptan la conexión y muestran un mensaje de advertencia:

Si sospecha que su información bancaria ya ha sido robada, intente tomar medidas lo más rápido posible comunicándose con su(s) institución(es) financiera(s) y restableciendo todas sus contraseñas (especialmente si reutilizó alguna de ellas para diferentes sitios web).

No solo informamos sobre amenazas: ayudamos a garantizar toda su identidad digital

Los riesgos de ciberseguridad nunca deberían tenderse más allá de un titular. Proteja su información personal (y la de su grupo) mediante el uso de protección de identidad.

Indicadores de compromiso

Dominios de encubrimiento

ixx-kexxx[.]com

Dominios de phishing

xxx-ii-news[.]net

xxx-ii-news[.]com

ixxx-blognew[.]com

xxx-ii-news[.]net

new-bllog-i[.]com

info-blog-news[.]com

xv-bloging-info[.]com

xxx-new-videos[.]com

servidor de alojamiento

200.107.207[.]232