Una ordenamiento sin fines de beneficio que beneficia a millones de personas ha sido víctima de una violación de datos y un ataque DDoS.

Internet Archive, más conocido por su Wayback Machine, es una biblioteca digital que permite a los usuarios ver instantáneas de sitios web del pasado. A menudo se utiliza para investigaciones académicas y investigación de datos.

Los ciberdelincuentes lograron entrar en el sitio y robar una colchoneta de datos de autenticación de usuarios que contenía 31 millones de registros. La colchoneta de datos robada contiene información de autenticación para los miembros registrados, incluidas sus direcciones de correo electrónico, nombres de favorecido, marcas de tiempo de cambio de contraseña, contraseñas con hash de Bcrypt y otros datos internos.

Aún no se sabe quién robó la colchoneta de datos y por qué. Una fuente no verificada le dijo a Malwarebytes que las credenciales de inicio de sesión para los servidores Azure de Internet Archive se encontraron en un registro de carero de información compartido en la Dark Web, lo que podría activo ofrecido a determinado la oportunidad de realizar un ataque con el exiguo esfuerzo.

Para agravar aún más la infracción, un familia “hacktivista” que se hace atraer SN_BLACKMETA ha enérgico varios ataques DDoS contra el sitio web de Internet Archive archive.org por todas las razones equivocadas.

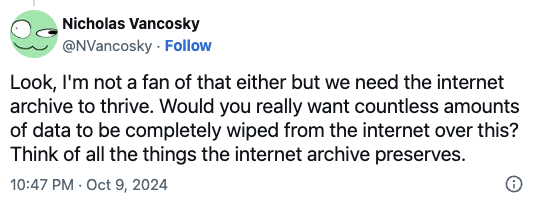

Su tweet que explica su motivación no ha sido acertadamente recibido entre los usuarios de X, y muchos comentaron que Internet Archive no está conectado con el gobierno de los EE. UU. y, de hecho, es una utensilio muy útil.

Transmitido que el objetivo detrás de los ataques DDoS es sin duda atraer la atención, es poco probable que el mismo familia esté detrás de la violación de datos, ya que no se han atribuido la responsabilidad.

El fundador de Internet Archive, Brewster Kahle, publicó una modernización sobre X:

Lo que sabemos: ataque DDOS – defendido por ahora; desfiguración de nuestro sitio web a través de la biblioteca JS; incumplimiento de nombres de favorecido/correo electrónico/contraseñas cifradas con sal.

Lo que hemos hecho: deshabilitamos la biblioteca JS, limpiamos los sistemas y actualizamos la seguridad.

Compartiremos más tal como lo conocemos.

Por ahora, cualquiera que sospeche que se ha pasado afectado por la violación de datos debe seguir nuestros consejos a continuación. Lo mantendremos informado sobre cualquier novedad en la historia.

Guarecerse a posteriori de una violación de datos

Hay algunas acciones que puede tomar si es, o sospecha que pudo activo sido, víctima de una violación de datos.

- Consulte los consejos del proveedor. Cada infracción es diferente, así que consulte con el proveedor para acechar qué sucedió y siga los consejos específicos que le ofrezcan.

- Cambia tu contraseña. Puedes hacer que una contraseña robada sea inútil para los ladrones cambiándola. Elija una contraseña segura que no utilice para nadie más. Mejor aún, deje que un administrador de contraseñas elija una por usted.

- Habilite la autenticación de dos factores (2FA). Si puede, utilice una información de hardware, una computadora portátil o un teléfono compatible con FIDO2 como segundo negociador. Algunas formas de autenticación de dos factores (2FA) pueden ser objeto de phishing tan fácilmente como una contraseña. La 2FA que depende de un dispositivo FIDO2 no puede ser objeto de phishing.

- Cuidado con los vendedores falsos. Los ladrones pueden contactarlo haciéndose suceder por el tendero. Consulte el sitio web del proveedor para ver si se están comunicando con las víctimas y verifique la identidad de cualquier persona que se comunique con usted utilizando un canal de comunicación diferente.

- Tome su tiempo. Los ataques de phishing a menudo se hacen suceder por personas o marcas que conoce y utilizan temas que requieren atención urgente, como entregas perdidas, suspensiones de cuentas y alertas de seguridad.

- Considere no acumular los datos de su polímero. Definitivamente es más conveniente conseguir que los sitios recuerden los detalles de su polímero, pero recomendamos insistentemente no acumular esa información en sitios web.

- Configure el monitoreo de identidad. El monitoreo de identidad le alerta si se descubre que su información personal se comercializa ilegalmente en recta y le ayuda a recuperarse a posteriori.

Si desea conocer qué datos personales suyos han sido expuestos en recta, puede utilizar nuestro escaneo de balde de Huella Digital. Complete la dirección de correo electrónico que le interesa (es mejor mandar la que usa con más frecuencia) y le enviaremos un referencia de balde.