La ciudad de Columbus, Ohio, está demandando a un investigador de seguridad por compartir datos robados.

Imaginamos que lo único que logrará la denuncia será resaltar la ignorancia de ciertos funcionarios de la ciudad en el manejo de un asunto de seguridad global.

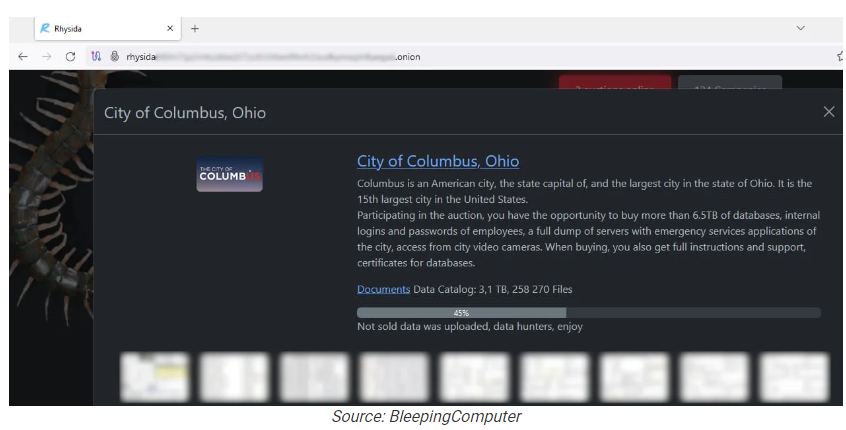

Lo que sucedió es que la ciudad de Columbus fue atacada por un montón de ransomware el 18 de julio de 2024. Correcto al momento, al principio no estaba claro si la interrupción en los servicios públicos fue causada por el incidente de CrowdStrike o si de hecho fue un ataque. El ataque fue seguidamente reivindicado por el montón de ransomware Rhysida en su sitio de filtración, donde el montón publica información sobre víctimas recientes que no están dispuestas a enriquecer.

La ciudad de Columbus dijo que el Área de Tecnología de la ciudad identificó rápidamente la amenaza y tomó medidas para jalonar significativamente la exposición potencial. Correcto a la rápida movimiento, ningún sistema había sido oculto, pero estaban investigando la posibilidad de que se hubieran robado datos confidenciales en el ataque.

“La ciudad está en el proceso de identificar personas cuya información personal estuvo potencialmente expuesta y brindará aviso y orientación adicional a todos los afectados en las próximas semanas”.

Rhysida inició una subasta para comprar los datos robados con una ofrecimiento original de aproximadamente de 1,7 millones de dólares en bitcoins. Cuando eso no arrojó ningún resultado, Rhysida publicó (tenga en cuenta la palabra “publicado” aquí, es importante) datos robados que comprenden 260.000 archivos (3,1 TB), que era casi la fracción de lo que afirmaban tener, el 8 de agosto de 2024.

Ese mismo día, el corregidor de Columbus afirmó en medios locales que la información divulgada no era valiosa ni apto.

“El hecho de que el intento de subasta de datos del actor de la amenaza fracasó es un resistente indicio de que los datos carecen de valencia para quienes buscarían causar daño o sacar provecho de ellos”.

Aquí es donde entra en articulación un investigador de seguridad extranjero. El investigador de seguridad David Leroy Ross, además conocido como Connor Goodwolf, compartió información con los medios sobre el contenido de los datos robados. De lo que compartió Goodwolf quedó claro que los datos contenían información personal no cifrada de empleados y residentes de la ciudad.

Entonces, la Ciudad de Columbus decidió demandar a Goodwolf por presuntos daños y perjuicios por actos delictivos, invasión de la privacidad, negligencia y conversión civil.

La demanda afirmaba que descargar documentos de un sitio web umbrátil administrado por atacantes de ransomware equivalía a que él interactuara con el montón de ransomware y que requería experiencia y herramientas especiales.

Cuando lo único que hizo fue utilizar un navegador particular para saludar un sitio web, descargar un archivo y revelar la naturaleza de los datos a la prensa restringido. Estas acciones, claro está, son indistinguibles del trabajo de muchos investigadores de seguridad comprometidos a detener los ciberataques.

Tomemos, por ejemplo, los medios de camino de Goodwolf.

Si estás dispuesto a considerar el Navegador Tor como una útil particular, te lo concedo, aunque a regañadientes. Si eres beneficiario de Firefox, es posible que notes un gran parecido con el navegador Tor, por lo que el navegador no es positivamente tan particular. Si saludar un sitio web y descargar un archivo es un delito, todos somos culpables de dicho delito. Si revelar que un funcionario conocido dijo una mentira (incluso si fue por ignorancia) está mal, entonces probablemente no debería querer proceder en un país tolerante.

Pero desafortunadamente, un sentenciador del condado de Franklin emitió la codiciada orden de restricción temporal que prohibía a Goodwolf conseguir, descargar y difundir los datos robados de la ciudad. La orden además exige que el demandado conserve todos los datos que se descargaron hasta la término.

Queremos dejar absolutamente claro: Rhysida robó y publicó los datos. Y fueron los portavoces de la ciudad de Columbus quienes dijeron a todos que no se preocuparan de que otros delincuentes usaran los datos para cometer más delitos, en punto de advertir a la parentela que debían tener cuidado con los intentos de phishing que podrían servirse los datos robados en su contra.

Acogerse luego de una violación de datos

Hay algunas acciones que puede tomar si es, o sospecha que pudo acaecer sido, víctima de una violación de datos.

- Consulte los consejos del proveedor. Cada infracción es diferente, así que consulte con el proveedor para acechar qué sucedió y siga los consejos específicos que le ofrezcan.

- Cambia tu contraseña. Puedes hacer que una contraseña robada sea inútil para los ladrones cambiándola. Elija una contraseña segura que no utilice para carencia más. Mejor aún, deje que un administrador de contraseñas elija una por usted.

- Habilite la autenticación de dos factores (2FA). Si puede, utilice una válvula de hardware, una computadora portátil o un teléfono compatible con FIDO2 como segundo autor. Algunas formas de autenticación de dos factores (2FA) pueden ser objeto de phishing tan fácilmente como una contraseña. La 2FA que depende de un dispositivo FIDO2 no puede ser objeto de phishing.

- Cuidado con los vendedores falsos. Los ladrones pueden contactarlo haciéndose suceder por el comerciante. Consulte el sitio web del proveedor para ver si se están comunicando con las víctimas y verifique la identidad de cualquier persona que se comunique con usted utilizando un canal de comunicación diferente.

- Tome su tiempo. Los ataques de phishing a menudo se hacen suceder por personas o marcas que conoce y utilizan temas que requieren atención urgente, como entregas perdidas, suspensiones de cuentas y alertas de seguridad.

- Considere no acumular los datos de su maleable. Definitivamente es más conveniente alcanzar que los sitios recuerden los detalles de su maleable, pero recomendamos insistentemente no acumular esa información en sitios web.

- Configure el monitoreo de identidad. El monitoreo de identidad le alerta si se descubre que su información personal se comercializa ilegalmente en cuerda y le ayuda a recuperarse luego.

Si desea memorizar qué datos personales suyos han sido expuestos en cuerda, puede utilizar nuestro escaneo de balde de Huella Digital. Complete la dirección de correo electrónico que le interesa (es mejor expedir la que usa con más frecuencia) y le enviaremos un crónica de balde.

No solo informamos sobre amenazas: ayudamos a proteger toda su identidad digital.y

Los riesgos de ciberseguridad nunca deberían explayarse más allá de un titular. Proteja su información personal (y la de su tribu) mediante el uso de protección de identidad.