Cofense identificó y nombró recientemente un nuevo malware llamado Poco RAT, que es un simple troyano de camino remoto dirigido a víctimas de palabra hispana. Se observó por primera vez a principios de 2024, centrándose principalmente en empresas del sector minero e inicialmente se entregó a través de enlaces integrados a archivos 7zip que contenían ejecutables alojados en Google Drive. Las campañas están en curso y continúan exhibiendo los mismos TTP. La decano parte del código personalizado del malware parece estar centrado en el antianálisis, la comunicación con su centro de comando y control (C2) y la descarga y ejecución de archivos con un enfoque escaso en el monitoreo o la sumario de credenciales.

Trillado por primera vez y categorizado

Poco RAT fue identificado por primera vez y se le asignó una comunidad de malware el 7 de febrero de 2024. Las cadenas se utilizaron para etiquetar el malware como “Poco RAT”. Tenía todas las características de las campañas que se describirán en este mensaje.

Sectores objetivo observados

Si acertadamente Poco RAT se dirigió por primera vez a clientes del sector minero, con el tiempo esto se ha extendido hasta incorporar cuatro sectores en total a partir del segundo trimestre de 2024. En la Figura 1 se puede ver un desglose de los sectores objetivo durante el transcurso de las campañas. Si acertadamente hay cuatro sectores objetivo en total, la minería todavía constituye la mayoría de los objetivos al momento de este mensaje. A pesar de la variedad de industrias, es importante señalar que una empresa fue la más objetivo, siendo responsable del 67% del comba total de estas campañas de Poco RAT.

Figura 1: Sectores objetivo por comba de correo electrónico en campañas de Poco RAT.

Funciones de correo electrónico

Las campañas de correo electrónico tienen varias características consistentes que hicieron que la identificación fuera muy sencilla.

- Los correos electrónicos tenían un tema financiero y tenían tanto un asunto como un cuerpo del mensaje que lo indicaban.

- El idioma tanto del asunto del correo electrónico como del cuerpo del mensaje fue el castellano.

- Los correos electrónicos contenían un enlace a un archivo 7zip alojado en Google Drive o entregaban un archivo con un enlace incrustado internamente del archivo para descargar un archivo 7zip alojado en Google Drive.

En la Figura 2 se puede ver una muestra de cómo se ven la mayoría de los correos electrónicos.

Figura 2: Correo electrónico conocido entregando Poco RAT a través de un enlace de Google Drive incrustado en la imagen del cuerpo del correo electrónico.

Métodos de entrega

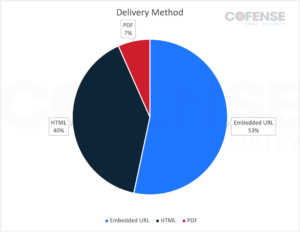

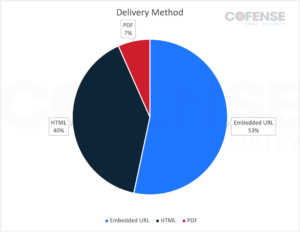

El archivo finalmente entregado por cada uno de los correos electrónicos es un archivo 7zip que contiene un ejecutable. El archivo podría entregarse de tres maneras diferentes. La primera forma, y la más global, es a través de una URL de Google Drive que se inserta directamente en el correo electrónico. Como se ve en la Figura 3, esto representó el 53% de los correos electrónicos. La segunda forma más global fue a través de un enlace incrustado en un archivo HTML que se observó el 40% de las veces. El archivo HTML se podía adjuntar o descargar a través de otro enlace incrustado que todavía estaba alojado en Google Drive. Finalmente, un PDF adjunto podría contener un enlace para descargar el archivo desde Google Drive.

Figura 3: Método de entrega de archivos 7zip por comba de correo electrónico en campañas de Poco RAT.

URL incrustada en el cuerpo del correo electrónico

El método de entrega más global era una URL de Google Drive incrustada en el cuerpo del correo electrónico que descargaba un archivo 7zip que contenía un ejecutable. En la Figura 2 se puede ver un ejemplo de un correo electrónico con esta táctica. Los actores de amenazas a menudo utilizan servicios de alojamiento de archivos legítimos como Google Drive para eludir las puertas de enlace de correo electrónico seguras (SEG) y esta táctica ha sido utilizada por muchos actores de amenazas diferentes y APT. grupos a lo prolongado de los abriles.

HTML descargado

El segundo método más global para entregar Poco RAT fueron los archivos HTML con una billete del 40%. Específicamente, los correos electrónicos tendrían un enlace de Google Drive incrustado que conduciría a la descarga de un archivo HTML. El archivo HTML, que se muestra en la Figura 4, proporcionaría un enlace que luego descargaría un archivo 7zip que contiene el ejecutable Poco RAT. Esta táctica probablemente sería más efectiva que simplemente proporcionar una URL para descargar directamente el malware, ya que cualquier SEG que explorara la URL incrustada solo descargaría y verificaría el archivo HTML, que parecería permitido.

Figura 4: Contenido de un archivo HTML descargado con un enlace de Google Drive integrado para descargar Poco RAT.

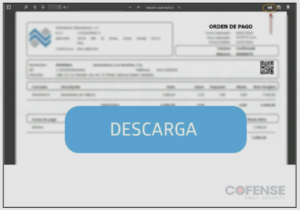

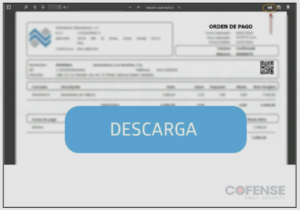

PDF adjunto

El postrero método, y el más raro, de entregar Poco RAT fue a través de un archivo PDF adjunto en solo el 7% de todos los correos electrónicos. En la Figura 5 se puede ver un ejemplo de uno de estos archivos PDF. El archivo PDF contenía un enlace integrado de Google Drive que, como es habitual en esta campaña, descargaría un archivo 7zip que contiene el ejecutable Poco RAT. A pesar de ser la forma de entrega más rara, utilizar un PDF adjunto con un enlace incrustado en circunstancia de un enlace incrustado directamente en un correo electrónico es en existencia el método más exitoso para evitar un SEG según el exploración de campañas similares. Esto se debe a que los SEG normalmente consideran que los archivos PDF no son maliciosos y, si se administran adecuadamente, un archivo PDF puede tener URL incrustadas ocultas a los métodos de escaneo.

Figura 5: Archivo PDF adjunto con un enlace de Google Drive integrado para descargar Poco RAT.

Funciones de malware

Tasas de detección

Es probable que el uso de metadatos extensos sea un intento de eludir el antivirus (AV); sin confiscación, con una tasa de detección promedio del 38% para los ejecutables, es poco probable que haya tenido éxito. La tasa de detección de archivos es beocio, pero sigue siendo sustancial, con un promedio del 29 %, mientras que ningún antivirus detectó nadie de los mecanismos de entrega utilizados cuando se enviaron por primera vez a VirusTotal. Los ejecutables no solo enfrentaron tasas de detección significativas, sino que en casi todos los casos todavía se detectó su comportamiento sospechoso, como realizar un entorno de depuración, realizar la entrada del heredero y tener períodos de suspensión prolongados.

Bibliotecas POCO C++

Poco RAT hace uso de las bibliotecas POCO C++ y deriva su nombre de ellas. Estas bibliotecas son bibliotecas de código campechano multiplataforma harto populares que se utilizan para sumar funcionalidad de red a aplicaciones móviles y de escritorio. Esto hace que sea menos probable que se detecte el malware que los utiliza que si utilizara su propio código personalizado o una biblioteca menos utilizada.

Detalles ejecutables

Poco RAT se entrega como un ejecutable con la extensión de archivo .exe. Está escrito en Delphi, a veces empaquetado en UPX, y tiene una cantidad inusual de metadatos Exif incluidos en cada ejecutable. Los metadatos normalmente incluyen un nombre casual de la empresa, un nombre interno, un nombre de archivo flamante, un nombre del producto, derechos de autor legales y marcas comerciales, y varios números de traducción.

Comportamiento

Poco RAT es consistente en su comportamiento. Cuando se ejecuta el ejecutable, establece persistencia, generalmente a través de una secreto de registro. Luego inicia el proceso permitido grpconv.exe, que tiene muy pocas oportunidades de ejecutarse legítimamente en sistemas operativos Windows modernos. Luego, Poco RAT se inyecta en grpconv.exe y se conecta a su ubicación de Comando y Control (C2). Este C2 siempre está alojado en 94[.]131[.]119[.]126 y está conectado al menos a uno de 3 puertos: 6541, 6542 o 6543. A menos que la computadora infectada tenga una ubicación geográfica en América Latina, el C2 no replica a los intentos de comunicación. Si el ordenador infectado parece proceder de América Latina, entonces se produce una pequeña conversación durante un prolongado periodo de tiempo. Por otra parte de poder comunicar información básica sobre el entorno, Poco RAT todavía parece poder descargar y ejecutar archivos, lo que lo hace capaz de entregar otro malware más especializado para el robo de información o incluso ransomware.