Contrario en entornos protegidos por: Microsoft

Por Tej Tulachan, Centro de defensa contra el phishing (PDC)

Durante la ajetreada temporada de autoevaluación en el Reino Unido, los actores de amenazas aprovechan la anciano actividad en andana para engañar a personas desprevenidas para que revelen su información confidencial en sitios web fraudulentos de autoevaluación de HM Revenue & Customs (HMRC). Phishing Defense Center (PDC) ha notado esta ola de ataques en varios sectores y, lamentablemente, estos correos electrónicos de phishing a menudo evaden las puertas de enlace seguras de correo electrónico (SEG) populares que están destinadas a cumplimentar protección a los usuarios.

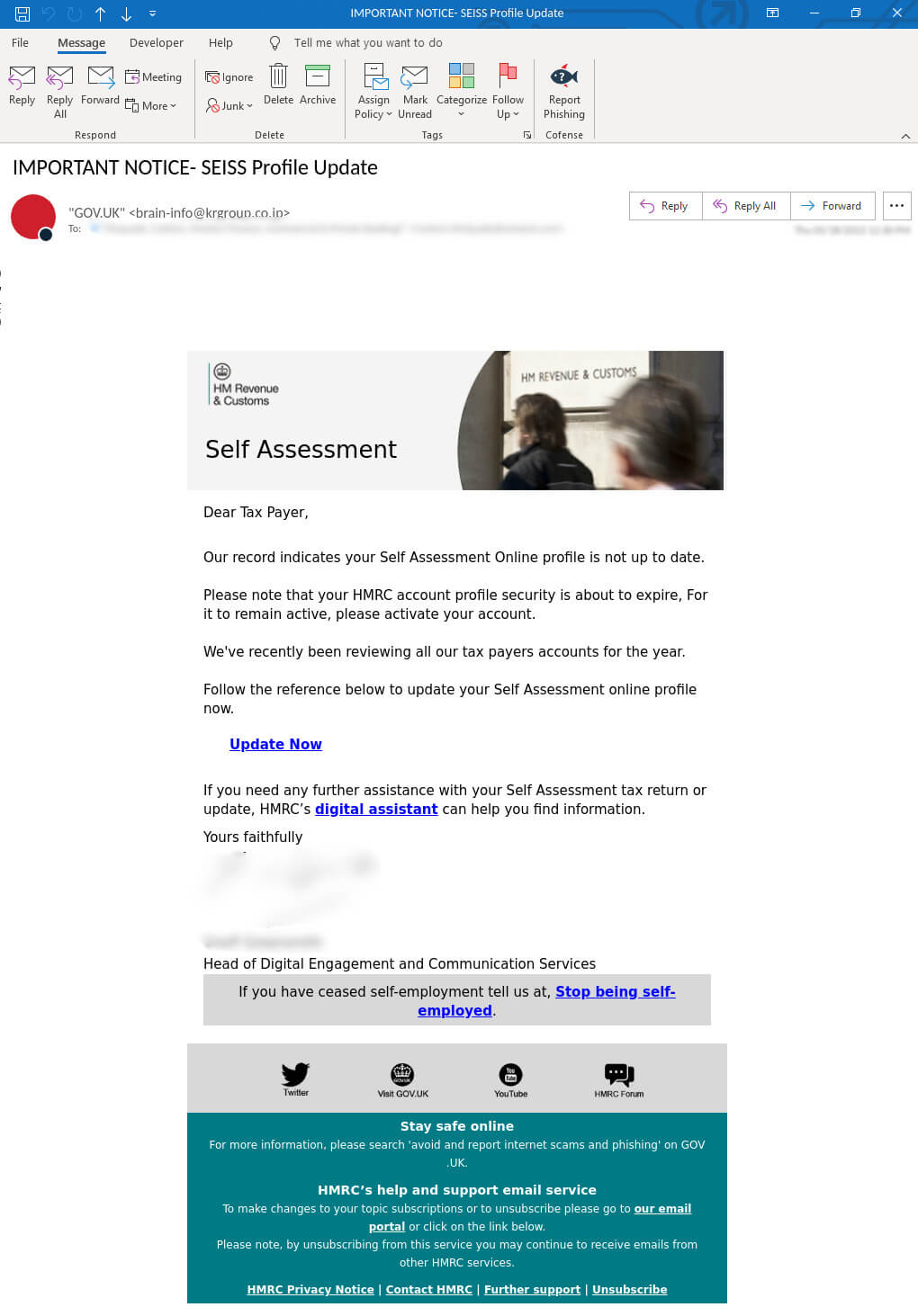

Los correos electrónicos de phishing comienzan presionando a los usuarios para que actualicen inmediatamente su perfil en andana de autoevaluación. Esta es una táctica global empleada por los actores de amenazas para crear una percepción engañosa de aprieto y legalidad. La Figura 1 revela que la dirección del remitente parece ser de GOV[.]Reino Unido, pero tras un examen más detenido, se hace evidente que se prostitución de una dirección falsificada: [email protected][.]co[.]jp. Una dirección falsificada como esta se usa en correos electrónicos de phishing para engañar a los destinatarios haciéndoles creer que el correo electrónico proviene de una fuente confiable, específicamente HMRC en este caso. Cuando los usuarios se desplazan sobre el enlace “Modernizar ahora”, como se muestra en la Figura 1, se les redirige a una URL maliciosa: hxxps://rumanta[.]com/cs/hmrc. Esto marca el inicio de la primera grado del ataque.

Figura 1: cuerpo del correo electrónico

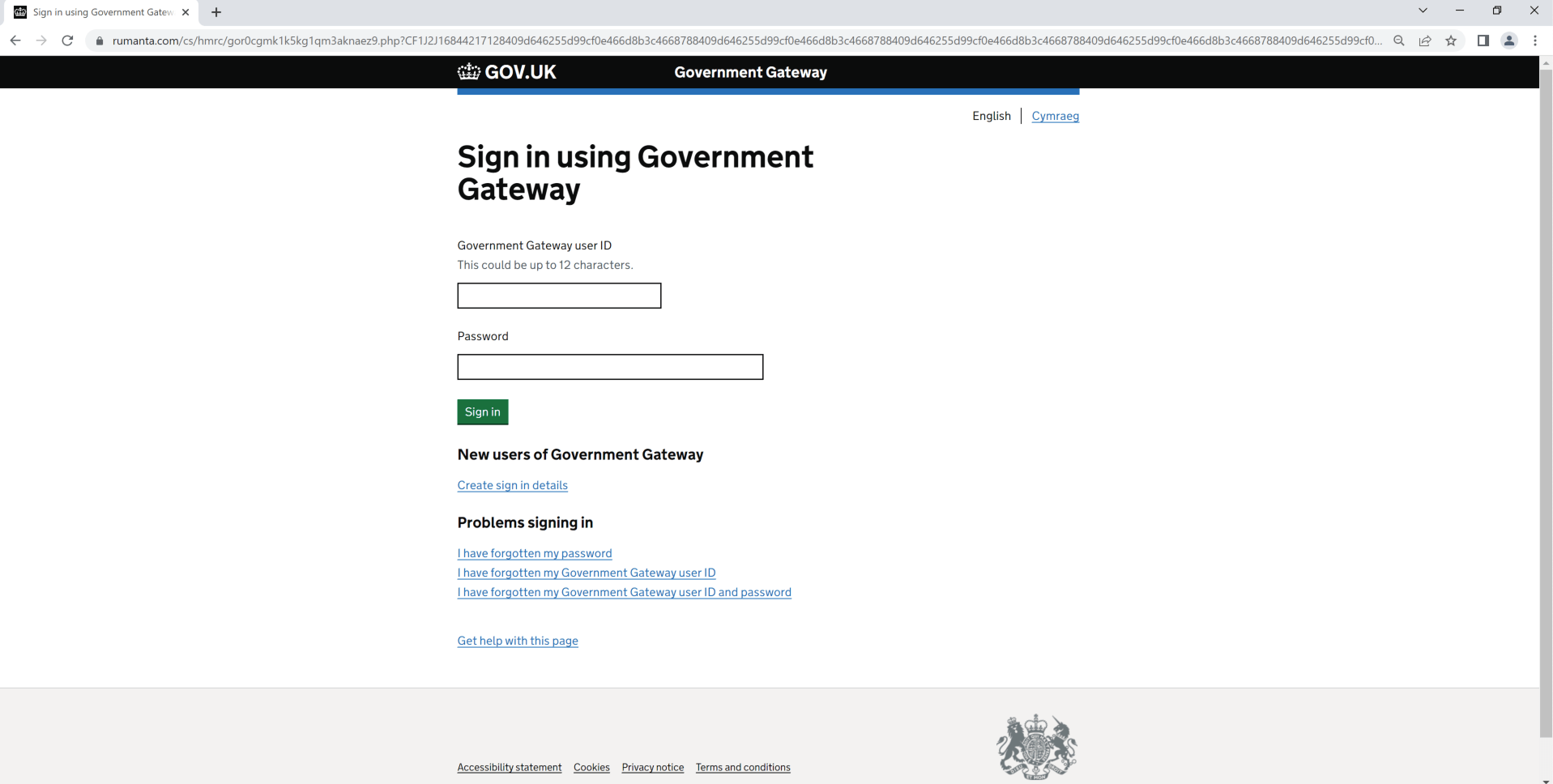

Al hacer clic en el enlace, se redirige a la página web ilustrada en la Figura 2. A primera panorama, esta página web parece ser la verdadera página de entrada del gobierno, que funciona como una plataforma de registro centralizada para entrar a los servicios gubernamentales en andana en el Reino Unido. Sin retención, tras un examen más detallado de la URL que se muestra en la mostrador de búsqueda, se hace evidente que se prostitución de un sitio web de phishing.

Figura 2 – Página de phishing

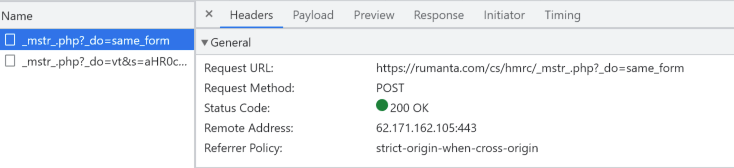

Una vez que se ingresan las credenciales falsas en el campo del formulario, la solicitud HTTP POST se envía a la dirección indicada que se muestra en la Figura 3. La solicitud HTTP POST se dirige a la URL https://rumanta[.]com/cs/hmrc/_mstr_php?_do=same_form significa que los datos ingresados en el formulario se envían a esta dirección específica para ser procesados. Esto implica que la información enviada, que posiblemente contenga credenciales fabricadas, se transmite a un servidor alojado en rumanta.[.]com. La intención detrás de esta bono es permitir que el actor de amenazas manipule o explote aún más los datos recibidos. Podemos afirmar con confianza que el dominio “rumanta[.]com” está experimentando un tiempo de inactividad en el momento de escribir este artículo.

Figura 3: POST HTTP

Es crucial que las personas permanezcan atentas y cautelosas cuando manejen correos electrónicos e interactúen con plataformas en andana, especialmente durante la temporada de autoevaluación. Aceptar las señales de alerta de los intentos de phishing, como la aprieto, las direcciones de remitentes sospechosas y las URL inusuales, es secreto para proteger la información personal y financiera.