Autor: Kian Buckley Maher

SEG omitido: Microsoft

El Centro de Defensa contra el Phishing de Cofense (PDC) ha observado un aumento en la cantidad de correos electrónicos maliciosos que utilizan este vector de ataque. En un intento por eludir el software tradicional de detección de archivos y texto, los códigos QR brindan a los actores de amenazas una táctica diferente para codificar URL maliciosas.

Si acertadamente es posible inaugurar códigos QR en una computadora, es más conveniente conseguir a ellos usando un teléfono inteligente o una tableta con su cámara incorporada. Como dispositivo móvil personal de un favorecido, normalmente carecen de la protección de las soluciones de red y punto final que normalmente impedirían el acercamiento a direcciones URL maliciosas y crearían alertas para que los equipos de seguridad investiguen. Transmitido que la longevo parte del ataque ocurre fuera de la burbuja de protección creada por una empresa, es más difícil compilar evidencia del ataque y rastrear cualquier acto posterior realizada por el favorecido.

Vistas a través de la pantalla de un teléfono, es menos probable que se detecten estas páginas web, que se esfuerzan por hacerse producirse por sitios web legítimos. Sus imperfecciones se pueden atribuir fácilmente a la naturaleza defectuosa de los navegadores móviles y su constante lucha para mostrar las páginas web de modo eficaz, especialmente cuando se accede a una página principalmente a través de un navegador de escritorio.

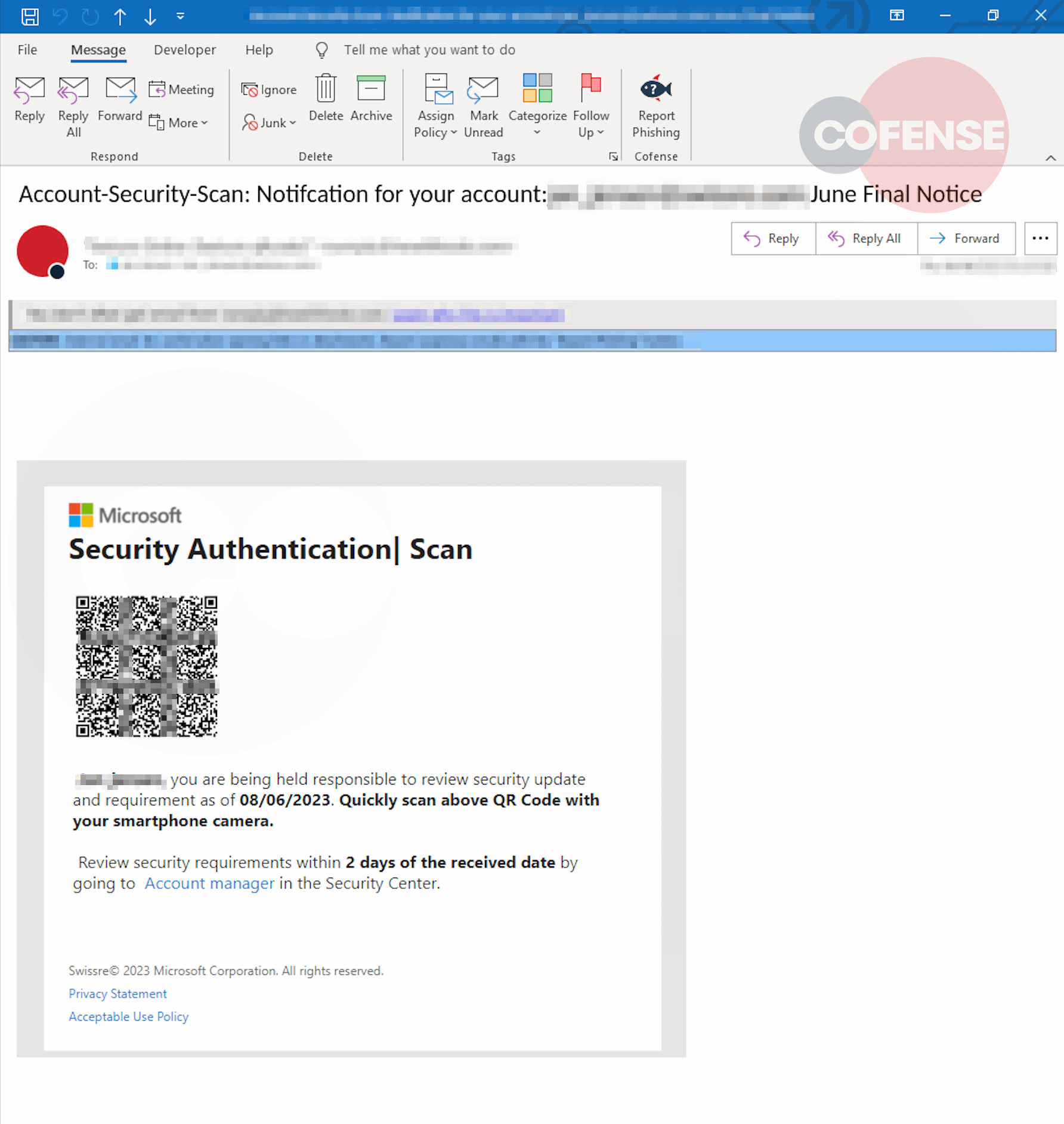

Correo electrónico auténtico

Los destinatarios de estas campañas recibirán un correo electrónico del actor de amenazas, es insignificante en información crítica, incluye un insignificante sentido de necesidad en cuanto a su contenido y carece de cualquier indicador tradicional de compromiso como un archivo adjunto o enlace. Esto puede invocar el deseo del favorecido de investigar más a fondo. En este contexto se coloca con protagonismo el código QR para citar la atención de inmediato y atraer al favorecido a escanearlo rápidamente con su smartphone.

Figura 1 – Correo electrónico QR

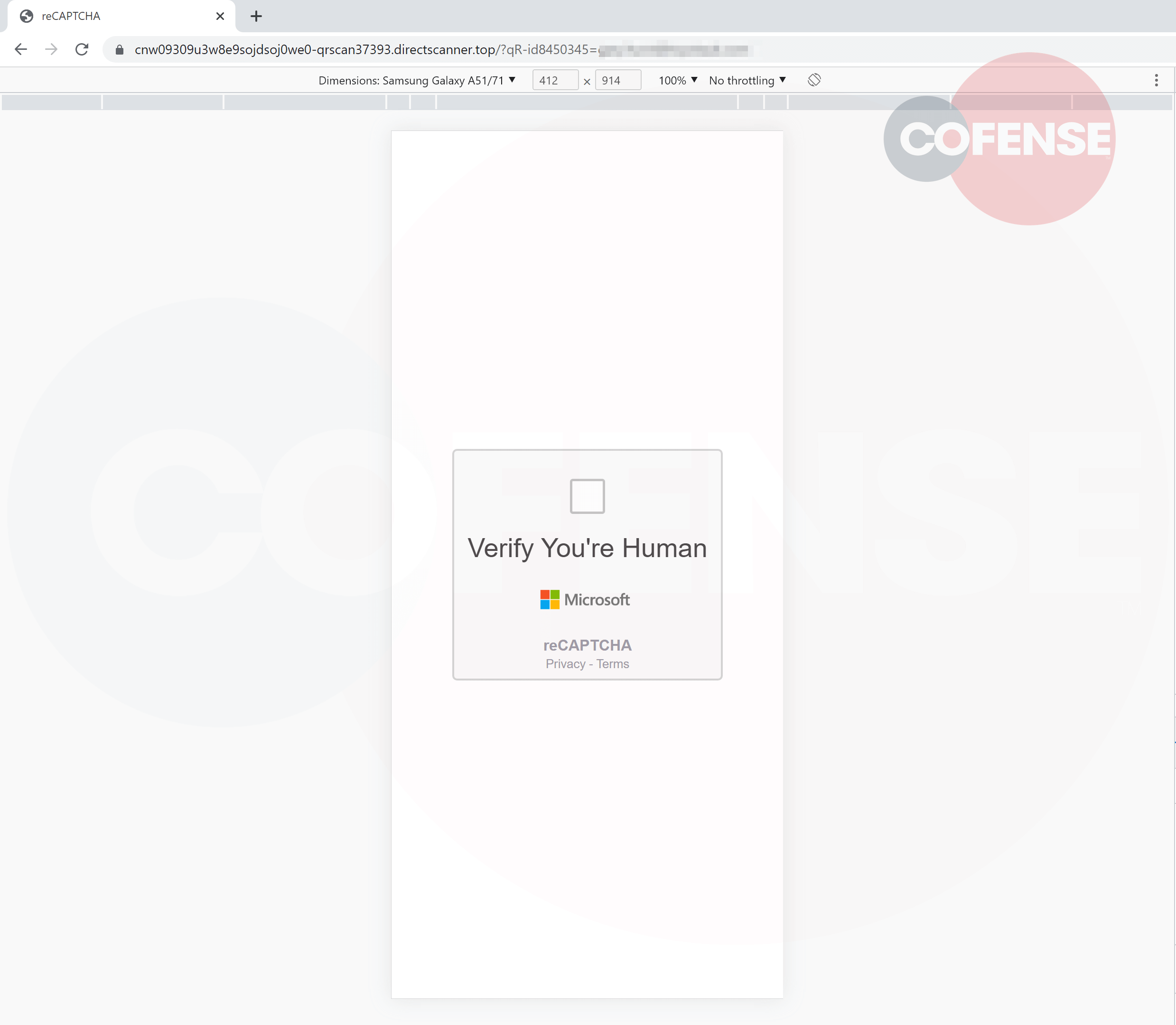

Una vez escaneado con una aplicación de código QR en un teléfono inteligente, se decodificará la URL. Al aceptar navegar más, al favorecido se le presenta una demostración de captcha, utilizada de esta modo, da la impresión de que la página de destino final es legítima.

Figura 2 – Página de inicio de Captcha

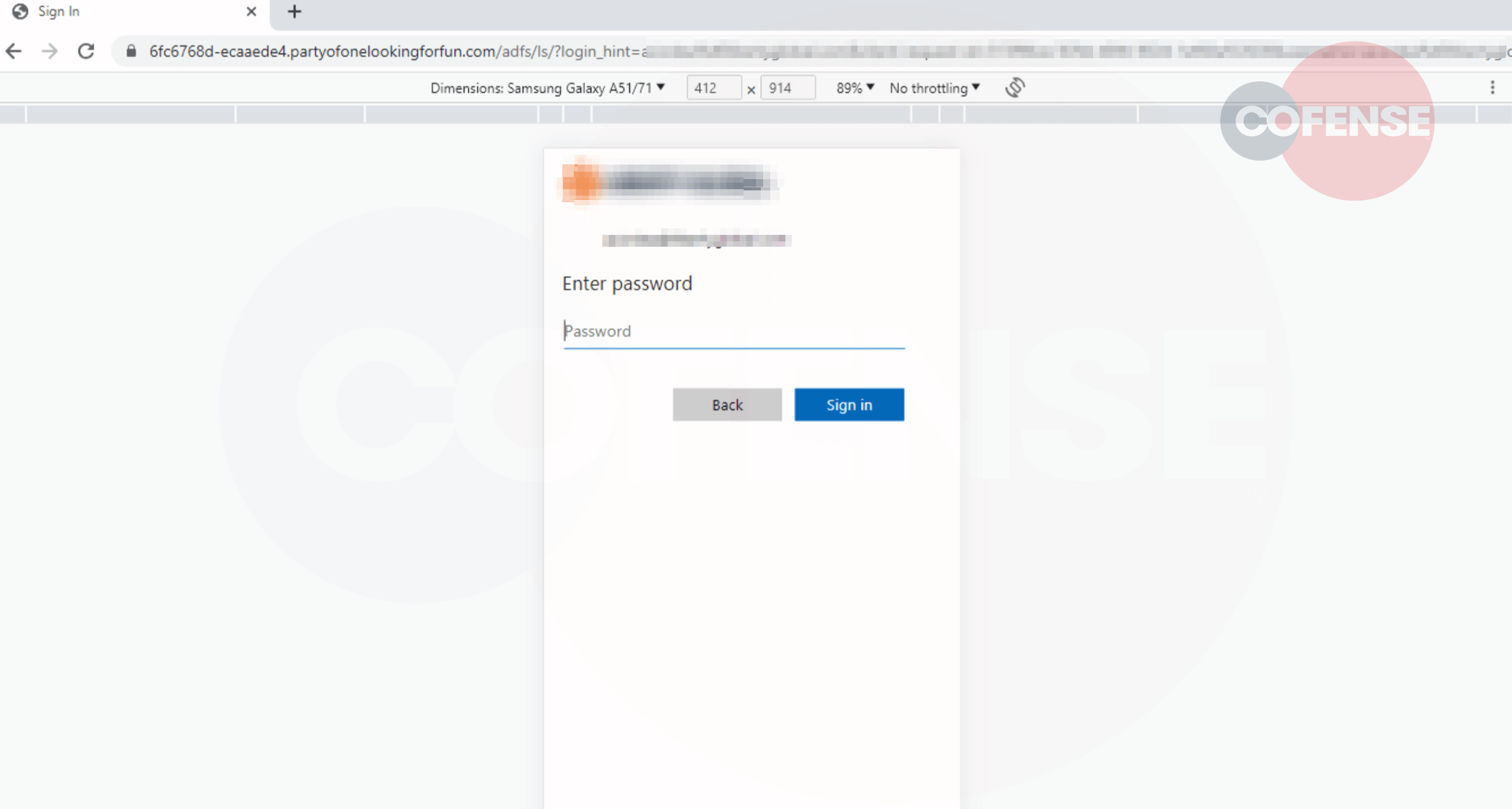

Luego de interactuar con el captcha, aparecerá un ícono de carga seguido de una marca de demostración verde y luego se redirigirá al favorecido a la página maliciosa. En los casos más recientes señalados por el PDC, este método implementa un phishing de credenciales de Microsoft popular. Sin retención, ha habido numerosos casos de suplantaciones de servicios de entrega que asimismo utilizan un código QR.

La página de destino refleja la intención del correo electrónico auténtico recibido, que consiste en una página de inicio de sesión genérica de Microsoft. Cero sobre esta página se destacará de inmediato para un favorecido desprevenido que no sea la URL presente en la parte superior de la página. Se accedió a la página de las Figuras 2 y 3 con la competencia de dispositivo incluida en las herramientas para desarrolladores de Chrome. Sin retención, en la pantalla de un teléfono, esta URL obviamente incorrecta y extraña será más difícil de detectar oportuno al tamaño más pequeño de la mostrador de direcciones.

Figura 3 – Página de phishing de Microsoft

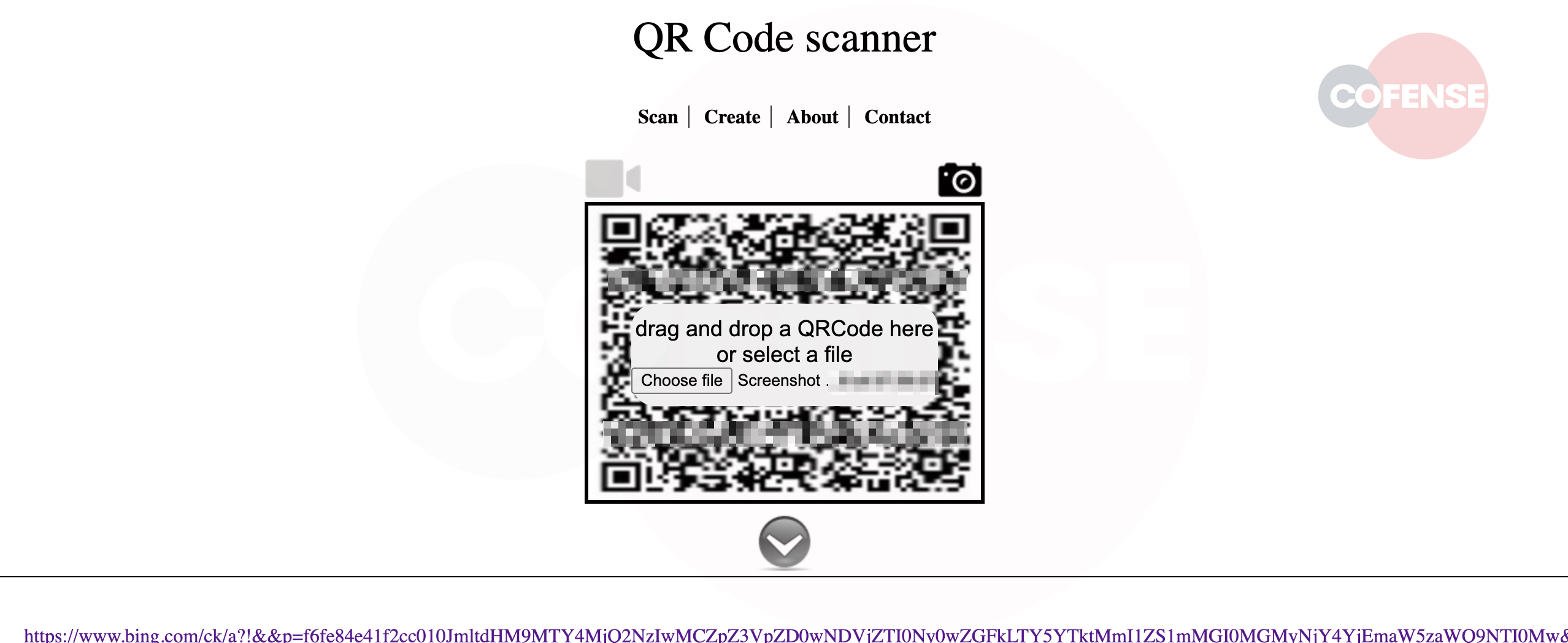

Los usuarios deben tener cuidado al escanear códigos QR de cualquier fuente en la que no confíen. Si no está seguro, es recomendable hacer uso de un servicio basado en la web para escanear el código QR como el que se ve a continuación.

Figura 4 – Escáner de código QR del navegador

Estos sitios permitirán una revisión precisa de la URL relacionada con el código QR y evitarán la navegación accidental a un sitio web posiblemente zorro.

Recomendamos educar a los empleados sobre estos peligros y cerciorarse de que se tomarán más tiempo para avalar que un correo electrónico sea legal antiguamente de seguir interactuando con él. Los empleados informados que utilizan el conjunto de productos de protección de correo electrónico y educación contra el phishing proporcionados por Cofense pueden avalar de modo más efectiva que los correos electrónicos de phishing como este tengan menos posibilidades de afectar su negocio.