Un ataque man-in-the-middle (MitM) es el intento de un adversario de robar información al insertarse entre las víctimas y su destino esperado verdadero. Los actores de amenazas que combinan el phishing de credenciales con ataques de intermediarios han sido otra crecimiento en el panorama de las amenazas. En este contexto, en zona de configurar una página de inicio de sesión falsa, el atacante atrae a las víctimas a su servidor web, que intermediará todo el proceso de autenticación entre el agraciado y el destino vivo. Si tienen éxito, los actores de amenazas pueden usar los nombres de agraciado, las contraseñas y las cookies de sesión recopilados para obtener camino a la cuenta de una víctima e incluso eludir la autenticación de múltiples factores.

Los ataques man-in-the-middle están destinados a ser transparentes para la víctima, pero esto no significa que sean indetectables. Los ataques man-in-the-middle de phishing de credenciales no son diferentes. Con cojín en algunos signos reveladores, Cofense Intelligence ha identificado tendencias notables, que incluyen:

- un aumento del 35 % en el grosor que llega a las bandejas de entrada entre el primer trimestre de 2022 y el primer trimestre de 2023

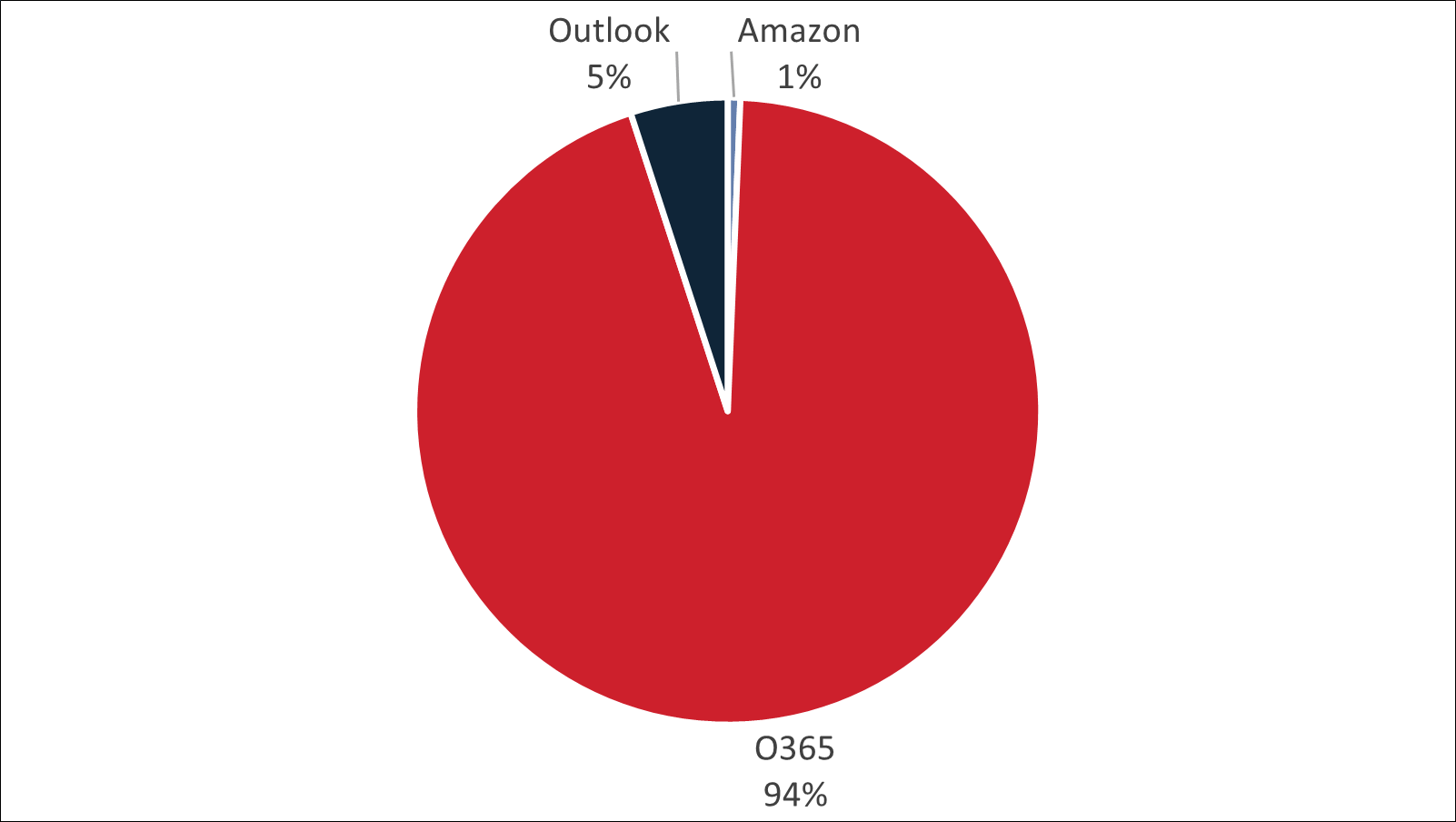

- El 94 % de los ataques de phishing de credenciales de MitM que llegan a las bandejas de entrada apuntan a la autenticación O365

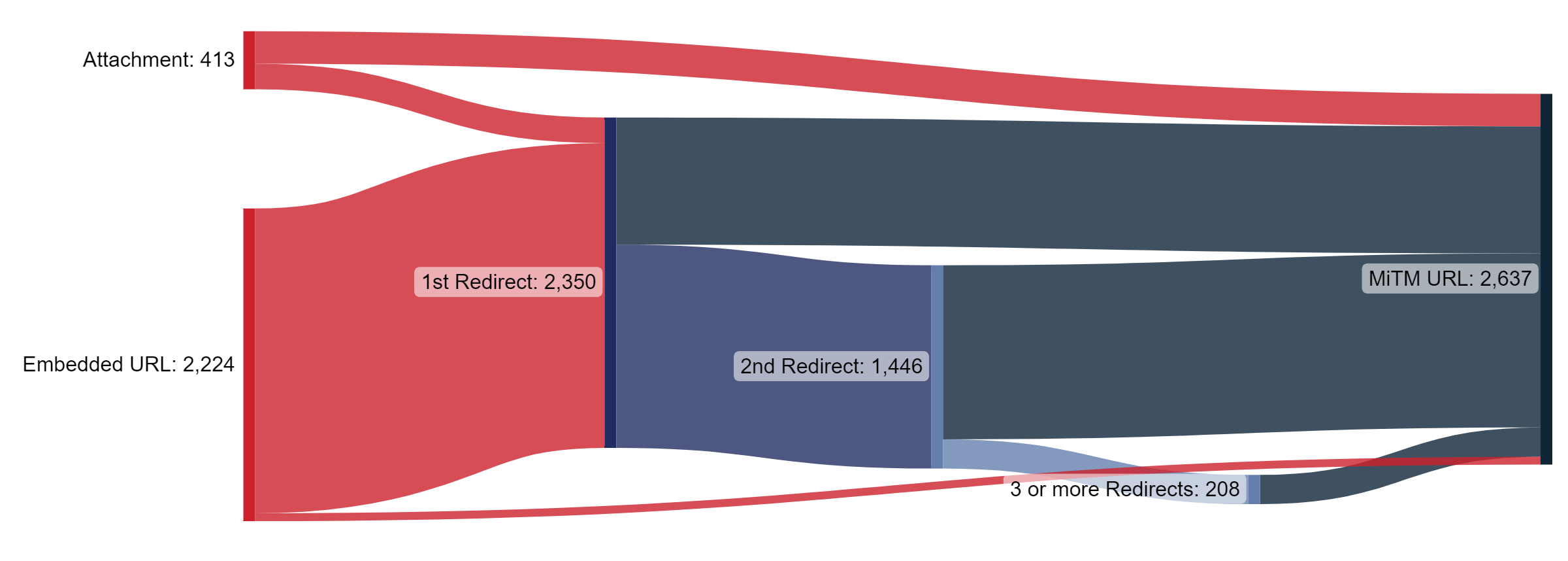

- El 89 % de las campañas utilizó al menos una redirección de URL y el 55 % utilizó dos o más.

Las señales que usamos para rastrear los ataques de phishing de MitM no solo nos permiten realizar prospección estadísticos, sino que igualmente son enseres para la detección y defensa. Los defensores de la red deberán conocer estos marcadores para proteger mejor a sus organizaciones.

MitM Phishing en números

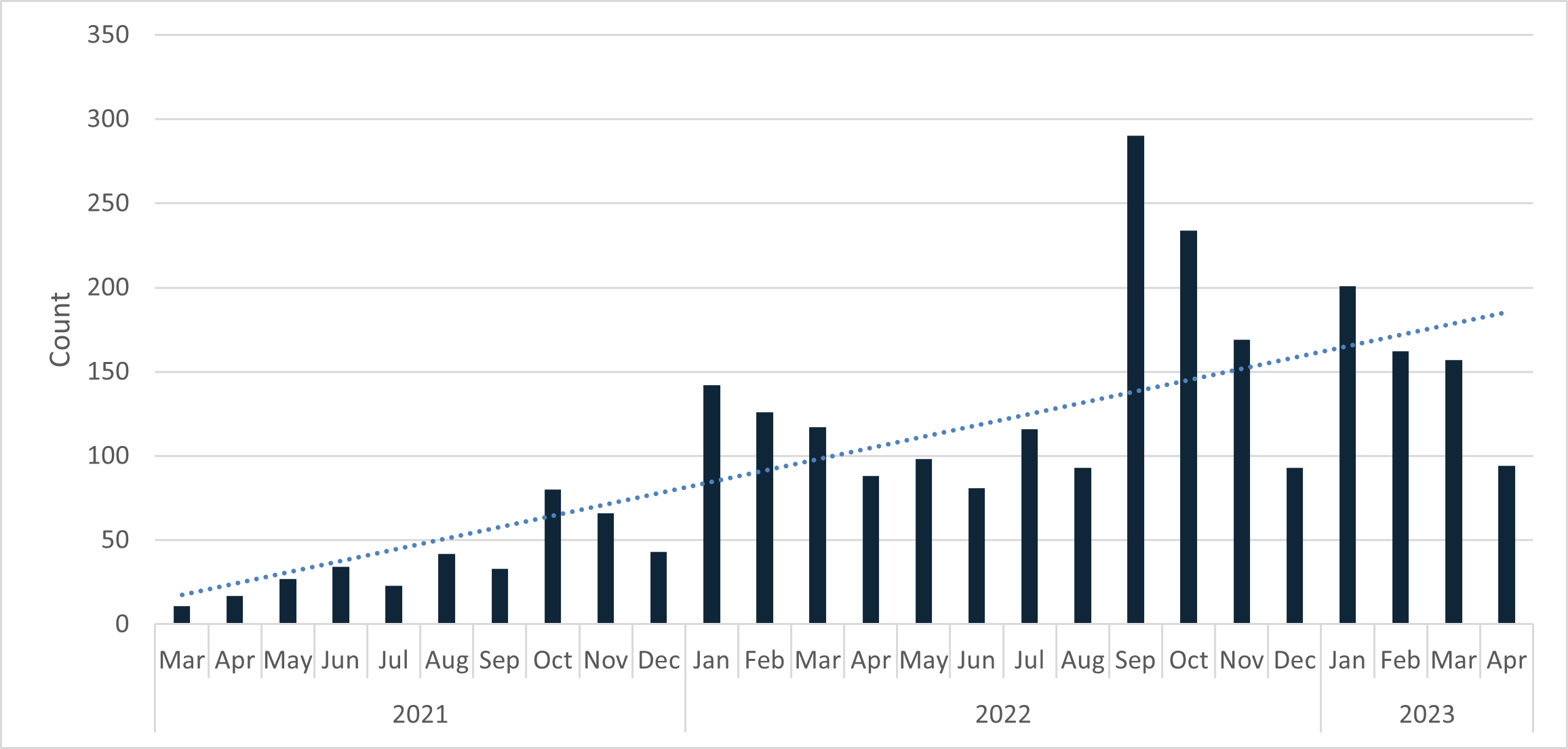

Tomando el características de suplantación de identidad de credenciales MiTM URL (delineado más delante en este documentación) y comparándolos con las campañas de phishing encontradas en los buzones de correo de los clientes, Cofense La inteligencia tiene observado un aumento paulatino pero persistente de la grosor de ataques man-in-the-middle de convento de credenciales desde principios de 2021. La Figura 6 muestra picos importantes en enero y septiembre de 2022, seguidos de correcciones significativas que aún retener una trayectoria erguido a derrochador plazo. Los picos y las correcciones pueden deberse a ciclos en los que los actores de amenazas desarrollan, prueban y refinan las capacidades de su Kits de phishing MiTM. igualmente hay nutrido herramientas de código despejado (como maleginx2, cifradoGinxy Muraena) que podría proporcionar a los actores de amenazas MiTM capacidades.

Figura 1: Recuento de campañas de phishing man-in-the-middle por mes durante los últimos dos primaveras.

La gran mayoría de las páginas de aterrizaje man-in-the-middle que hemos identificado intentan interceptar las credenciales de Office 365 (Figura 2), con Outlook y Amazon siguiéndolos en un distante segundo y tercer zona.

Figura 2: Tipo de páginas de inicio de sesión interceptadas por servidores man-in-the-middle.

La mayoría de las campañas observadas tienen una URL maliciosa incrustada en el cuerpo del correo electrónico en zona de en un archivo adjunto. Muy pocas de las URL incrustadas se dirigen al propio servidor man-in-the-middle. En su zona, la mayoría pasa por uno o más redireccionamientos de URL ayer de venir a la URL final que verdaderamente lleva a parte el ataque de intermediario.

Figura 3: La mayoría de las campañas de phishing man-in-the-middle utilizan varios redireccionamientos ayer de la URL final de MiTM.

Cómo funciona

Los ataques man-in-the-middle se han utilizado durante mucho tiempo, en diferentes contextos. Por ejemplo, para espiar el tráfico de la red, un atacante podría dirigir una modernización a los otros dispositivos diciendo que su máquina es la nueva puerta de enlace predeterminada y que todo el tráfico de la red debe enrutarse a través de su computadora. Un atacante podría hacerse sobrevenir por un dispositivo confiable configurando su propio punto de camino Wi-Fi cerca de otras redes inalámbricas disponibles, lo que le permitiría interceptar el tráfico de cualquier dispositivo que se conecte a él.

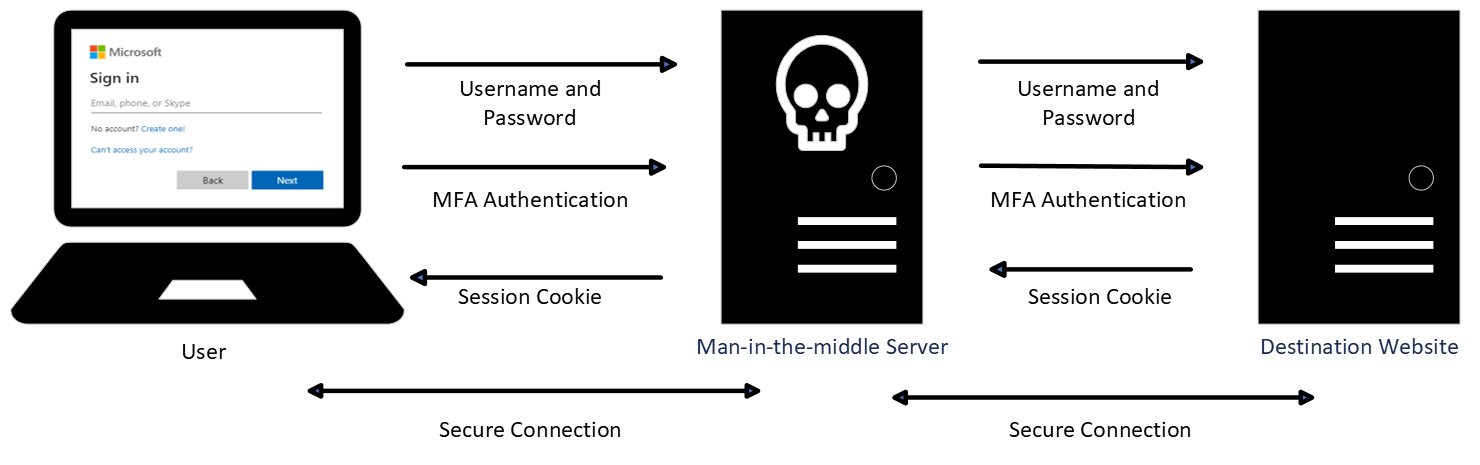

En el phishing de credenciales, un servidor intermediario actuará como un proxy entre el agraciado y el destino vivo (Figura 4). Presentará al agraciado la página de inicio de sesión del destino y transmitirá cualquier nombre de agraciado y contraseña recibidos al sitio web de destino. Si la autenticación multifactor (MFA) está habilitada para esa cuenta, presentará la solicitud de MFA al agraciado para que ingrese más información y reenviará cualquier respuesta al destino.

Figura 4: El servidor man-in-the-middle intercepta todos los pasos de autenticación.

La mayoría de los sitios web actuales utilizan certificados web para efectuar que se puede abandonarse en el sitio y para crear una conexión segura entre ellos y el agraciado. El proceso de comprobación ayuda a avalar que el destino sea quien dice ser. Esta conexión segura número el tráfico de ida y reverso con el fin de dificultar que los atacantes descifren cualquier tráfico que intercepten.

El servidor man-in-the-middle de colección de credenciales soluciona esto configurando dos conexiones seguras. Uno entre sí mismo y el destino y el otro entre sí mismo y el agraciado. Para ayudar a disfrazarse adentro del proceso de autenticación, el servidor intermediario utilizará un certificado válido para autenticar su propia identidad y permitir el tráfico oculto entre él y el agraciado.

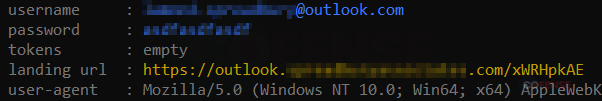

Transmitido que el servidor intermediario se encuentra entre estas conexiones seguras, puede descifrar los datos del agraciado y extraer el nombre de agraciado y la contraseña (Figura 5). Luego vuelve a transcribir el tráfico y lo envía al sitio web de destino. Si la autenticación es exitosa, continuará intermediando la conexión entre el agraciado y el destino, a menudo incluso pasando solicitudes de MFA.

Figura 5: Credenciales extraídas de una conexión segura.

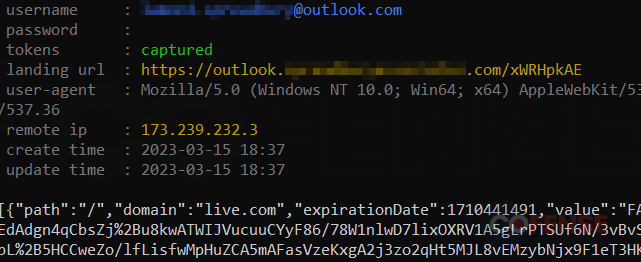

Una vez que todos los procesos de autenticación son exitosos, el paso final es que el sitio web de destino elabore una cookie de sesión para enviarla al agraciado. Las cookies de sesión son muy valiosas. Se utilizan para mandar inicios de sesión, carritos de compras, preferencias de agraciado y cualquier otra información que deba prevenirse durante la interacción de alguno con un sitio web. Al igual que el nombre de agraciado y la contraseña, el atacante puede descifrar y extraer la cookie de sesión ayer de enviarla al agraciado (Figura 6).

Figura 6: Cookie de sesión capturada recibida del sitio web de destino.

Una vez que el atacante tiene la cookie de sesión, puede usarla para interactuar con el sitio web como si fuera el agraciado. Esta cookie de sesión les permite callar nombres de agraciado, contraseñas e incluso los pasos de autenticación de múltiples factores. Usando esa cookie de sesión, se les otorgará todo el camino y los permisos asociados con esa cuenta.

Detección de páginas man-in-the-middle

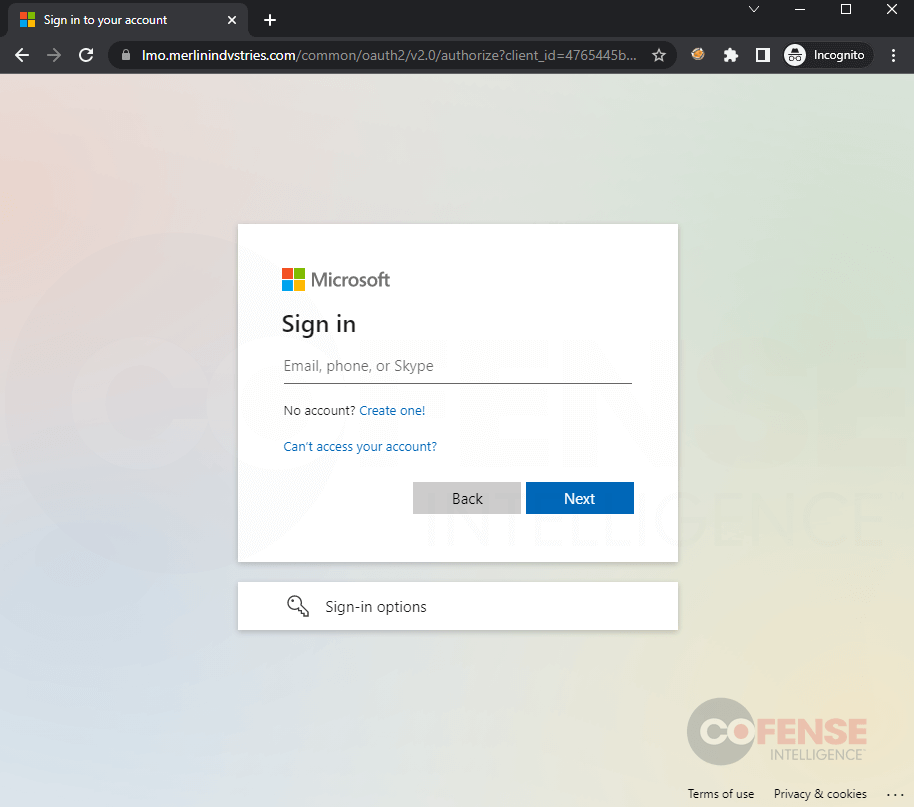

La figura 4 muestra la página de destino vivo para login.microsoftonline.com y una que pasa a través de un servidor intermediario. A primera tino, estas dos páginas parecen idénticas. Esto tiene sentido, ya que el servidor man-in-the-middle acaba de realizar una solicitud en tiempo vivo para clonar el login.microsoftonline.com vivo. Sin confiscación, hay dos diferencias significativas.

Figura 7: Solicitudes de autenticación para servidores legítimos (a espaldas) y man-in-the-middle (frente).

Inspección de URL

Una forma de determinar si la página de destino es legítima es inspeccionar la URL. La Tabla 1 muestra algunas URL de inicio de sesión conocidas y ejemplos de direcciones maliciosas encontradas en campañas recientes. Observe cuán similares son las URL entre sí, excepto por los dominios. Los atacantes seguirán utilizando el método probado y serio de crear nombres de dominio que sean similares al destino que intentan suplantar (por ejemplo, Microsoft). Igualmente pueden crear un dominio que se haga sobrevenir por el negocio de un cliente o incluir subdominios como seguro o inicio de sesión para ayudar a parecer más verdadero.