SEG ignorados: Microsoft, Trend Micro, IronPort

Por Shirish Lavania, Centro de Defensa contra el Phishing de Cofense

En el mundo presente, todas y cada una de las organizaciones utilizan la seguridad del correo electrónico para proteger su infraestructura, ya que el correo electrónico es un punto de entrada global para los atacantes que se utiliza para propagar ataques de phishing, malware y otros tipos de amenazas. Con este fin, los adversarios intentan continuamente eludir las puertas de enlace seguras de correo electrónico para arrostrar a lado sus ataques. Los actores de amenazas a menudo disfrazan las URL dañinas en el interior de los archivos adjuntos HTML, lo que hace que sea más difícil para las puertas de enlace de correo electrónico seguro (SEG) bloquearlos. El Phishing Defense Center (PDC) analizó una campaña de phishing que se hacía tener lugar por un proveedor de seguridad de correo electrónico para atraer a los destinatarios a proporcionar sus credenciales de agraciado a través de un archivo adjunto HTML ladino.

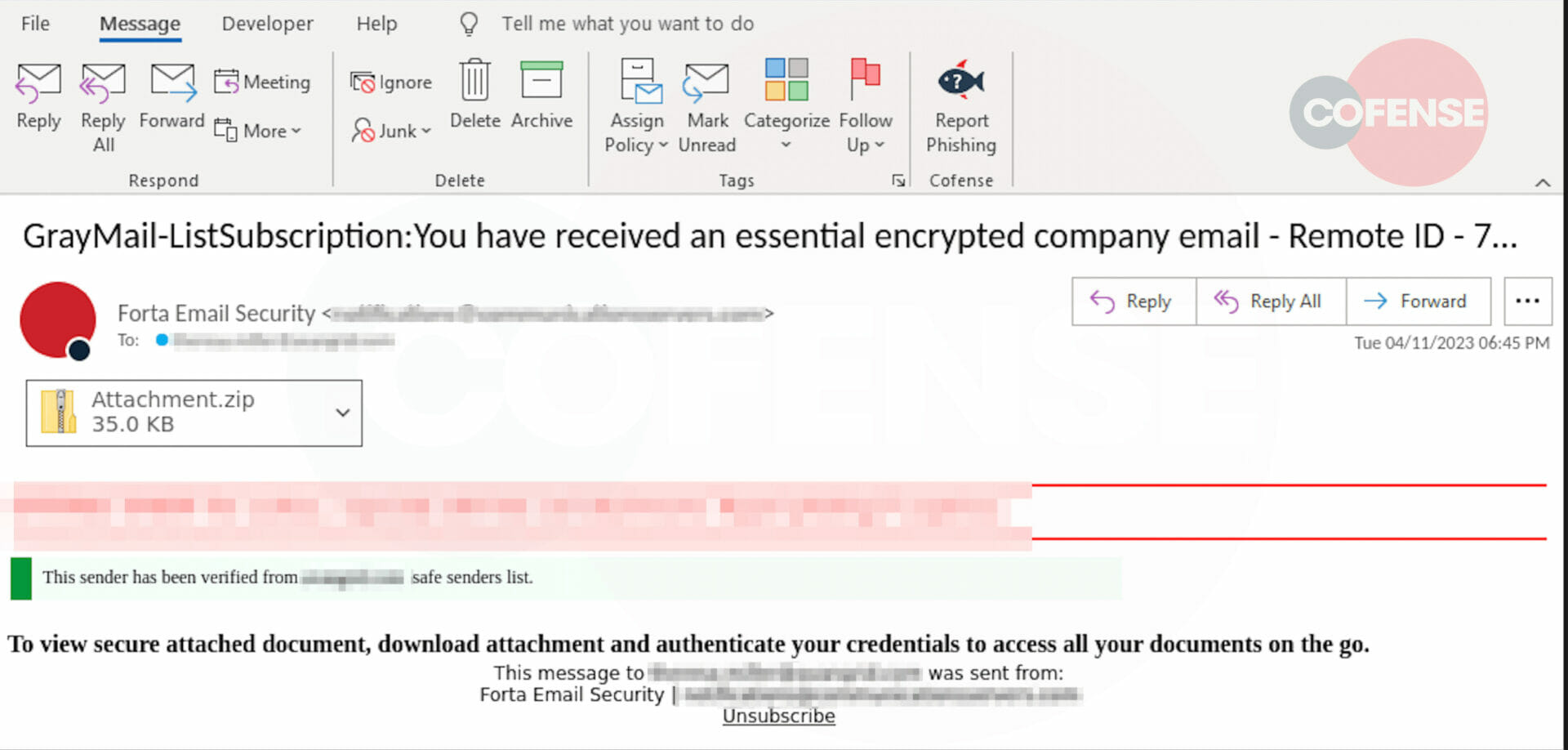

Figura 1: Cuerpo del correo electrónico

La Figura 1 muestra que el agraciado recibió un correo electrónico de Forta, que probablemente sea un error ortográfico de Fortra. El asunto menciona un “correo electrónico de empresa encriptado esencial” y un cartel verde traidor indica que “el remitente está verificado”, en un intento del remitente de engañar al agraciado para que haga clic en el archivo adjunto. El correo electrónico le indica al agraciado que se autentique con credenciales para ver el documento adjunto seguro.

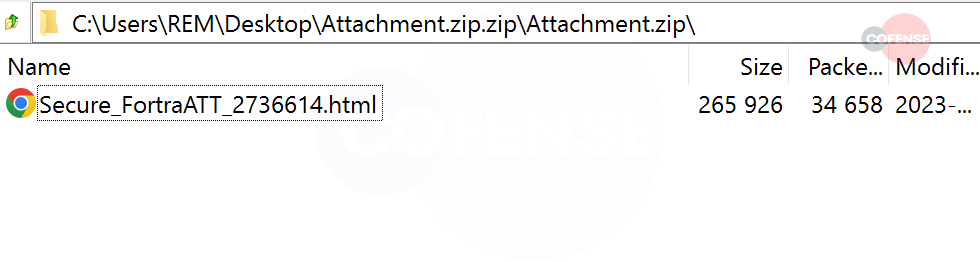

Figura 2: Archivo HTML

El archivo adjunto en el correo electrónico muestra que los adversarios querían que pareciera probado al nombrar el html como “Secure_FortraATT_2736614.html”, que se encuentra en el interior de la carpeta “Attachment.zip”, como se ve en la figura 2.

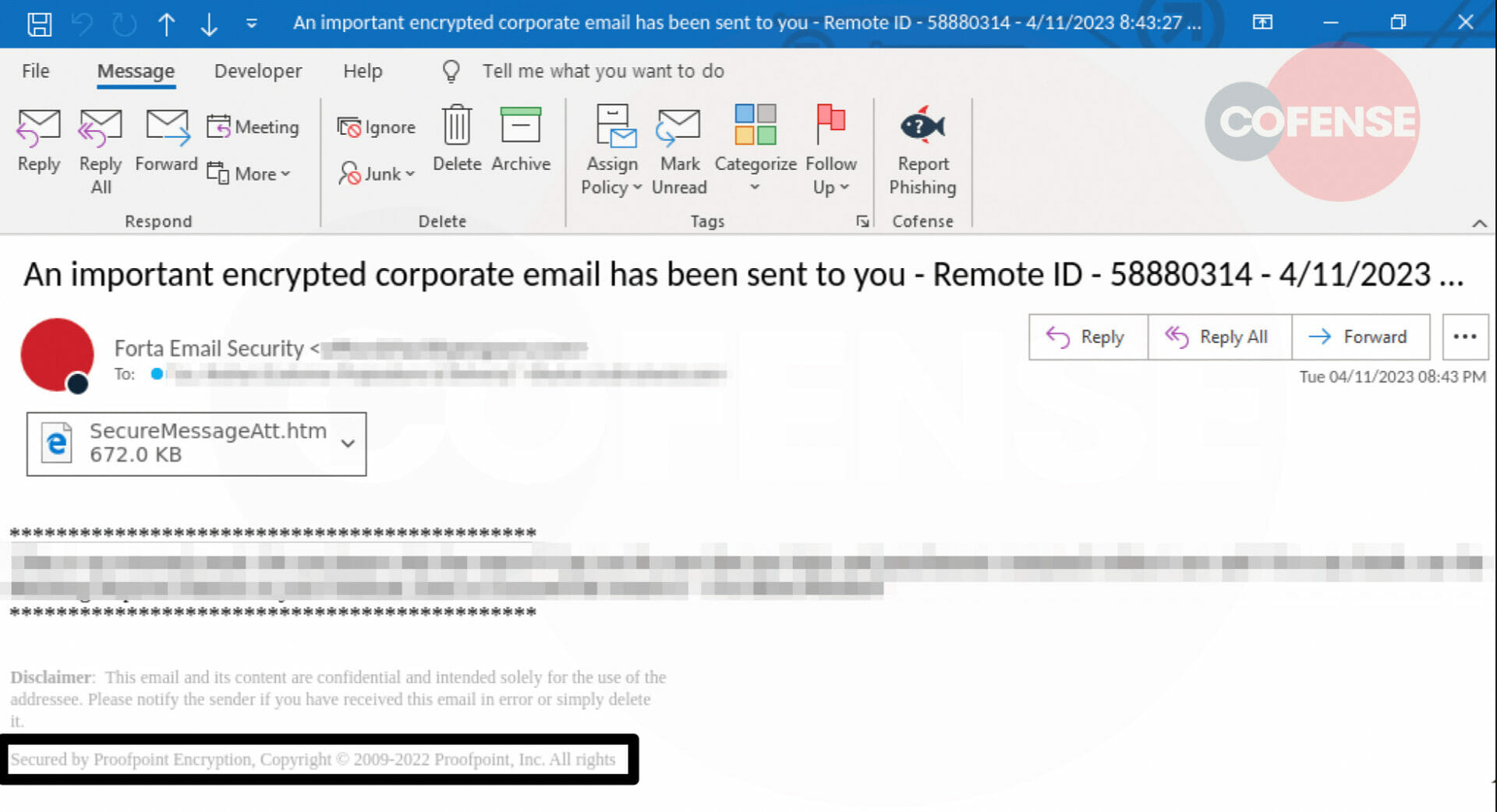

Figura 3: Cuerpo del correo electrónico

En la Figura 3, vemos un correo electrónico con un estilo similar que muestra a Fortra como el remitente pero menciona a Proofpoint. El atacante trató de crear una falsa sensación de seguridad para convencer al agraciado al incluir el pie de página “Protegido por el secreto de Proofpoint”.

No es raro que los actores de amenazas utilicen tácticas de suplantación de identidad para engañar a los usuarios haciéndoles creer que un correo electrónico es auténtico.

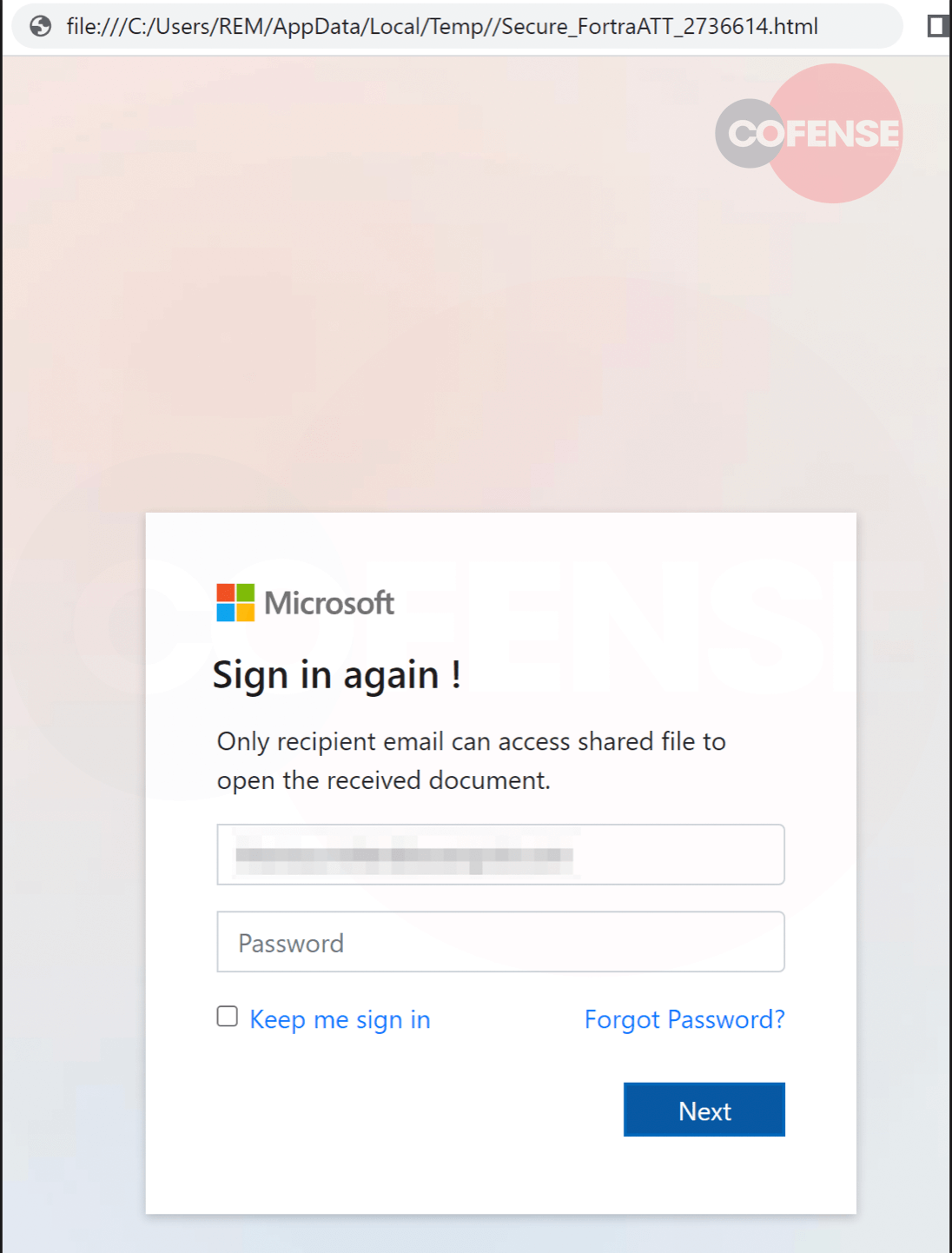

Una vez que el agraciado hace clic en el archivo adjunto, presenta una página de inicio de sesión de Microsoft falsificada con un logotipo de Microsoft para que sea más normal para el agraciado, como se ve en la figura 4.

Figura 4: Página de destino falsa de Microsoft

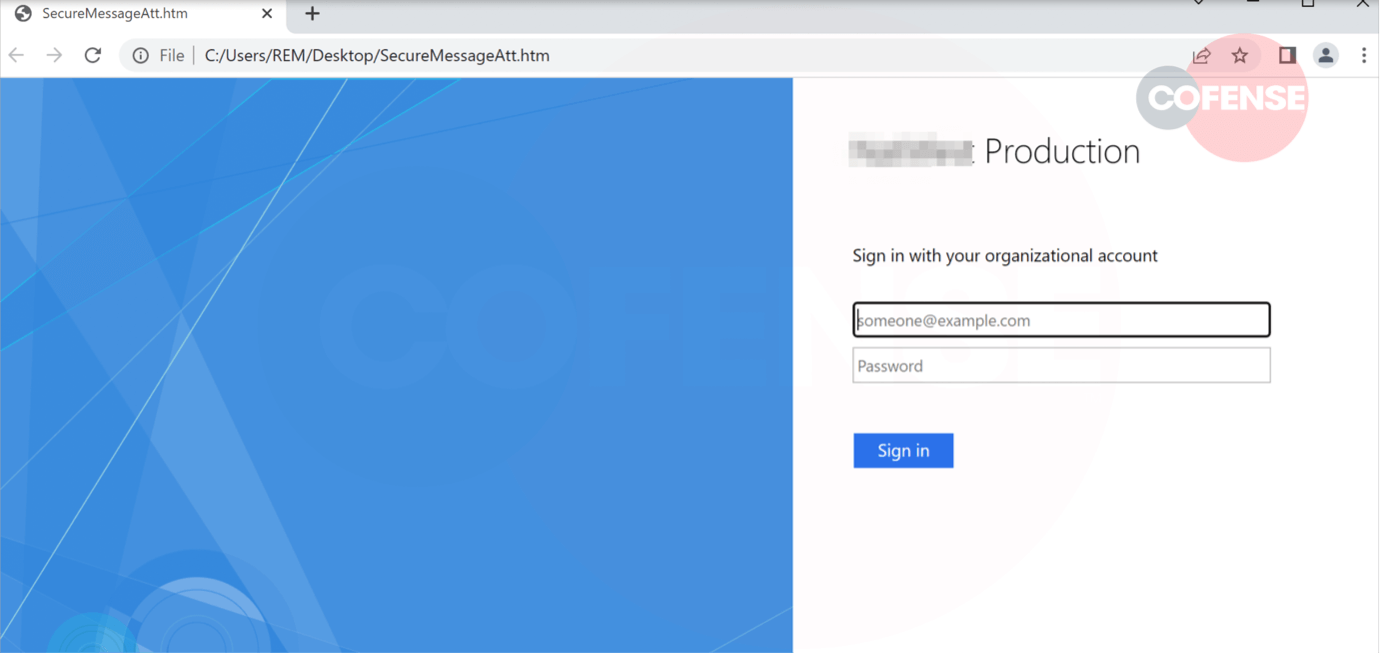

En la figura 5, el actor de amenazas diseñó la página falsificada como si fuera una página de inicio de sesión de producción.

Figura 5: Página de inicio de sesión de producción falsa

Una vez que los usuarios inician sesión, las credenciales se filtran a las URL maliciosas hxxps: // office[.]topexecs[.]info/ para la figura 4 y hxxps//library-query[.]información/inicio de sesión[.]php para la figura 5.

Esta campaña revela que los atacantes mejoran constantemente sus técnicas para atraer a los usuarios y eludir las medidas de seguridad para robar información útil. Desafortunadamente, las soluciones de seguridad como los SEG pueden no ser siempre efectivas para detener las amenazas de archivos adjuntos y los usuarios terminan abriéndolos. Un agraciado atento con la ayuda de Cofense Reporter nos alertó sobre esta campaña al darse cuenta de que este correo electrónico de phishing está solicitando información sensible.