Autor: Andrés Remo

SEG omitido: Trend Micro, Microsoft

El sLa temporada de verano se acerca rápidamente, y con ella vienens solicitudes de PTO de los empleados. El Centro de defensa contra el phishing (PDC) recientemente observado un phishingcampaña publicitaria donde el actor de amenazas envió un correo electrónico a un usufructuario que afirmaba ser del ‘Sección de capital humanos’ y le proporcionó al usufructuario un enlace a entregar sus solicitudes de reposo anuales. Este blog describe las técnicas utilizadas por el actor de amenazas para engañar al usufructuario para que proporcionar sus credenciales y las técnicas utilizadas para eludir las medidas de seguridad.

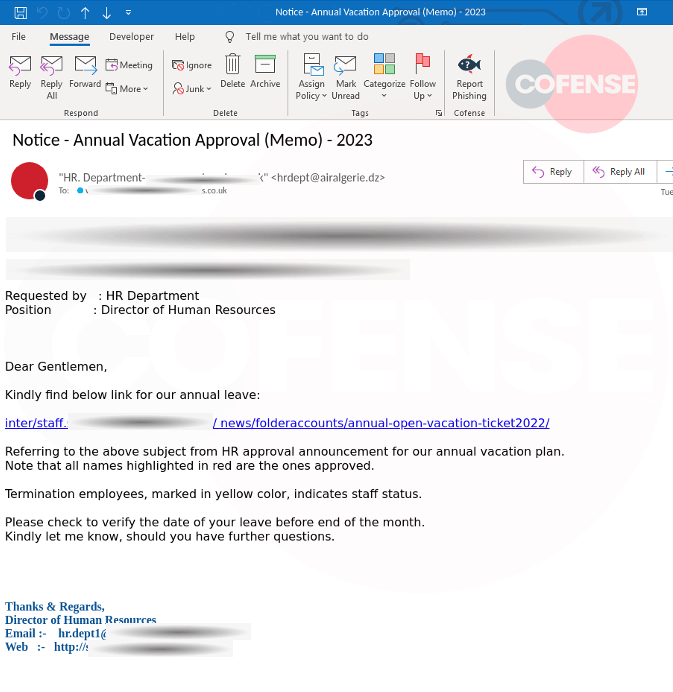

Como podemos ver en la Figura 1, se informa al usufructuario que debe iniciar sesión en su portal de capital humanos para confirmar sus fechas de reposo anuales. El remitente está utilizando un seudónimo genérico para hacerse advenir por Medios Humanos, pero el dominio de la dirección de correo electrónico es completamente diferente al nombre de la empresa, así como un asunto relevante ‘Aprobación anual de reposo (Memorándum)’. Estos son casos comunes cuando se envía una comunicación de toda la empresa a los empleados.

La URL que se muestra en el correo electrónico utiliza el nombre de dominio de la empresa e incluye palabras esencia como ‘inter’, ‘staff’ y ‘folderaccounts’ en un intento de aparecer como un proceso comercial razonable. El correo electrónico asimismo hace narración a una repertorio de nombres que sigue un esquema de colores que indica el “estado del personal” del empleado. Delinear dicha información puede resultar eficaz, ya que puede parecer que la información proporcionada en el enlace está “estructurada”, lo que aumenta las posibilidades de que el usufructuario la considere legítima.

Tenga en cuenta que el asunto menciona el año presente 2023, sin confiscación, la URL menciona “billete-de-vacaciones-anual-abierto-2022”, una clara indicación de que el correo electrónico debe considerarse sospechoso.

Figura 1

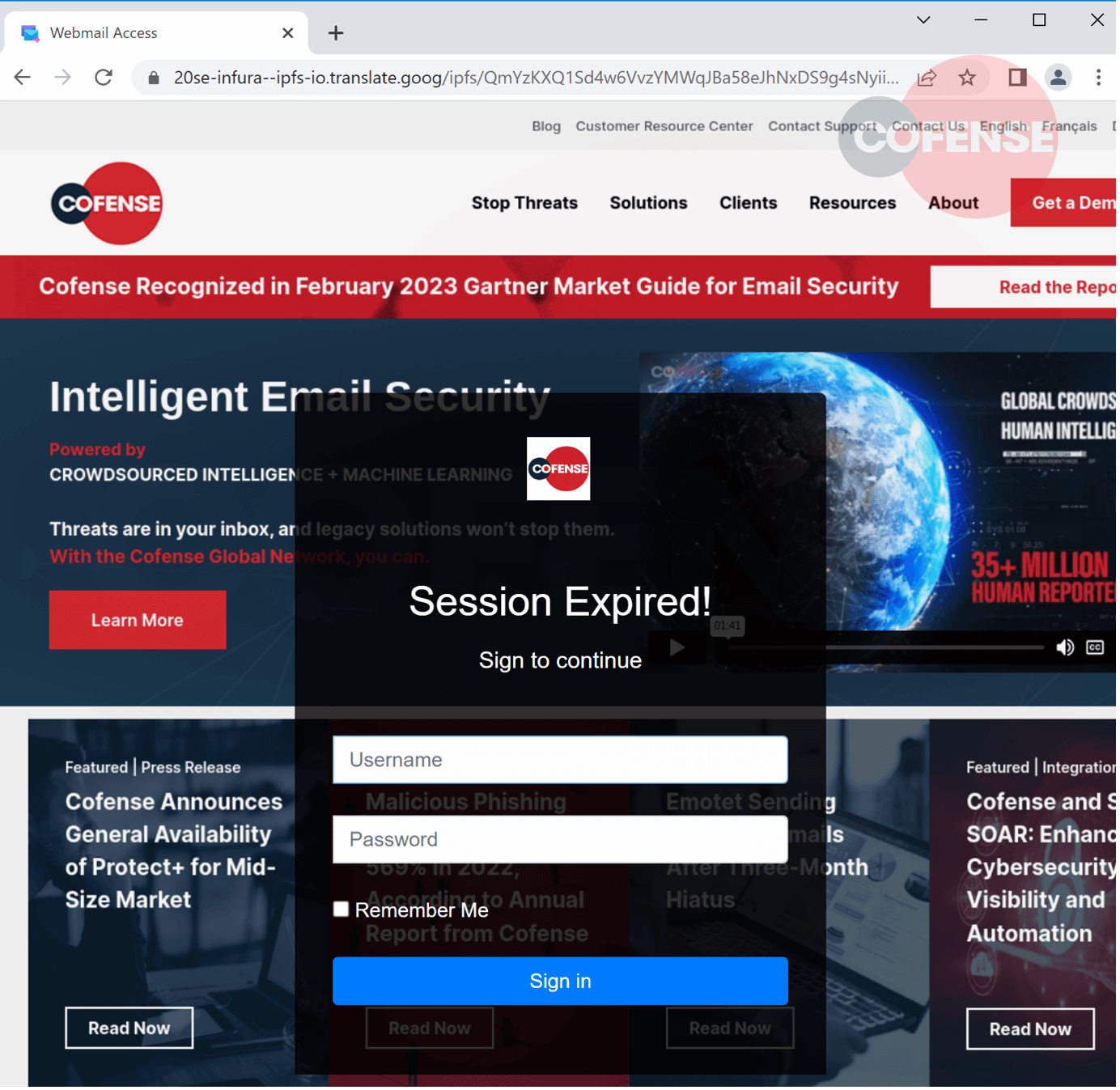

Una vez que el usufructuario seleccione la URL de la Figura 1, será dirigido a la página de inicio de sesión como se ve en la Figura 2.

La página de phishing en la Figura 2 simplemente le pide al usufructuario que proporcione su nombre de usufructuario y contraseña para que pueda cursar sus solicitudes de reposo anuales. Al observar más de cerca la URL, está claro que no es la misma URL proporcionada en el correo electrónico.

La página está alojada en el IPFS (Interplanetario Sistema de archivos) red mientras que simultáneamente es traducido por Google. IPFS, al ser un sistema de intercambio de archivos entre pares, se ha convertido en una técnica popular utilizada por los actores de amenazas porque una vez que el contenido se publica en su red, es probable que permanezca accesible y sea difícil de eliminar. Aquí se accede al sitio de phishing a través de una puerta de enlace dedicada desde Rollizo. El CDP recientemente reportado actividad de este tipo.

Como se ve en la Figura 2, la página de inicio de Cofense aparece como fondo de la pantalla de inicio de sesión. La página de phishing se ha implementado para detectar el dominio a partir de la dirección de correo electrónico del usufructuario en la URL y mostrar los fundamentos correspondientes del sitio web de ese dominio, agregando un hábitat de confianza. Entonces, en este caso, nuestro sitio web de Cofense fue imitado.

Figura 2

Una vez que el usufructuario haya ingresado y enviado sus credenciales al formulario, fallará en los dos primeros intentos. Esta es una técnica utilizada por el actor de amenazas para cerciorarse de que el usufructuario esté escribiendo la contraseña correctamente o para usar una contraseña diferente en un intento de compilar múltiples credenciales. En el tercer intento, parecerá que las credenciales se han procesado con éxito y se redirigirá al usufructuario a la página de inicio legítima de la empresa.

Conclusión

El CDP dilación ver un potencial aumentará en las próximas semanas con campañas de phishing como esta. Correcto a la naturaleza de estas campañas y su aspecto de simplicidad, la expectativa es que este será un vector de amenaza eficaz contra organizaciones, a menos que el suplantación de identidad apropiada el entrenamiento es proporcionó, y suficiente phishing defensas son implementados.

Indicadores de compromiso:

URL:

hXXps://prod-api[.]ritual de correo[.]io/link-events?mt__url=hXXps%3A%2F%2Fgeocities[.]

ws%2F2067k%2Ff3002k300r820-382200h%2F123[.]shtml&mt__id=

#b5f5d386-9c3c-4383-9223-84813d047f98

hXXps://20se-infura-ipfs-io[.]traducir[.]goog/3cbab51d-6f44-4569-b131-140fd3802204/ajax?_x_tr_sl=automóvil&_x_tr_tl=en&_x_tr_hl=en-US&_x_tr_pto=wapp&u=hXXps%3A%2F%2Ffortonemold[.]com

%2FM6%2FwebGRqZGpkbmF1d2llZDA5MzAzMDNtZG1kbWRtZA%2FwebGRqZGpkbmF1d2llZDA5MzAzMDNtZG1kbWRtZA

[.]php%3Femail%3

IP

34.211.43.45

52.35.199.214

172.253.122.132