¿No odias cuando recibes un correo electrónico inesperado sobre un plazo mediante transferencia electrónica de fondos y te piden que “ver adjunto”? Bueno, abróchate el cinturón, porque la última estafa de phishing tiene un giramiento interesante que deja a sus víctimas más confundidas que nunca. El Phishing Defense Center (PDC) ha observado campañas de phishing de credenciales que utilizan una técnica de disimulo novedosa, atrayendo a los usuarios desprevenidos a una falsa sensación de seguridad posteriormente de que han entregado su información de inicio de sesión de Microsoft.

Los ataques de phishing han evolucionado significativamente a lo prolongado de los abriles, y los actores de amenazas continúan desarrollando métodos más sofisticados para engañar a los usuarios para que entreguen sus credenciales. Si correctamente es popular que estas estafas incluyan archivos adjuntos maliciosos o páginas de inicio de sesión falsas, esta campaña de phishing en particular se destaca conveniente a la redirección inusual que ocurre posteriormente de que el destinatario ingresa sus credenciales. La artimaña inteligente empleada por el actor de amenazas consiste en remitir al heredero a una compacto de voz de Google Drive aparentemente no relacionada sobre los precios del catering, lo que enturbia aún más las aguas y deja a las víctimas cuestionando lo que acaba de suceder.

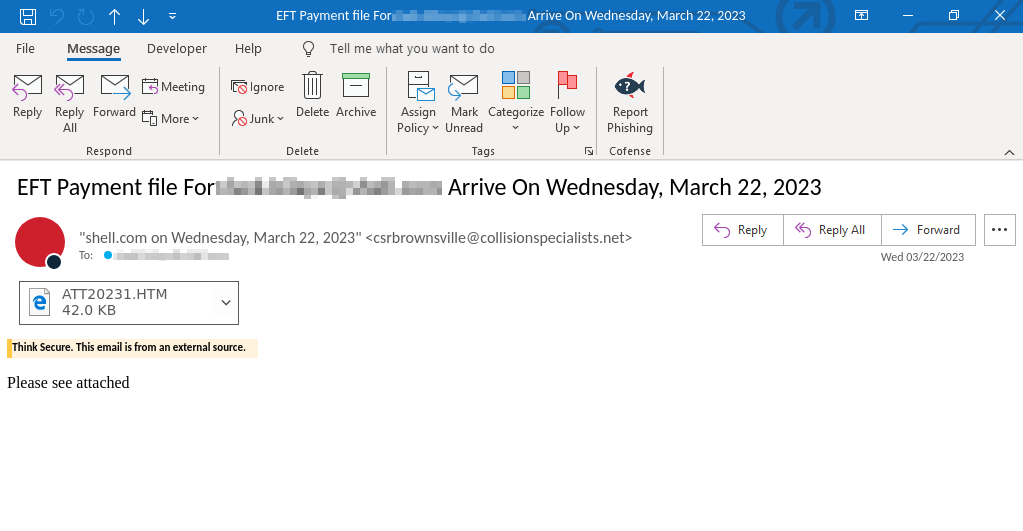

Figura 1: Cuerpo del correo electrónico

Para hacer que el correo electrónico de phishing parezca permitido, el actor de amenazas emplea varias tácticas. En primer división, la dirección “De” se falsifica para que parezca que el correo electrónico proviene de una fuente legítima, como un sotabanco conocido, una institución financiera o incluso un área interno. A menudo, esto es suficiente para que el destinatario sienta curiosidad por el contenido y lo obligue a cascar el archivo adjunto. El diseño del correo electrónico igualmente está diseñado para que luzca profesional, lo que aumenta aún más la probabilidad de que el destinatario interactúe con el mensaje.

La intención detrás del correo electrónico es despertar la curiosidad del destinatario, lo que se logra mediante el uso de una partidura de asunto relacionada con los pagos EFT y el contenido lene que solicita que revisen un archivo adjunto. Esto atrae al heredero para que bahía el archivo adjunto y, después, lo lleve a la página de inicio de sesión falsa de Microsoft. Una vez que el heredero ingresa su correo electrónico y contraseña, comienza el cierto disimulo.

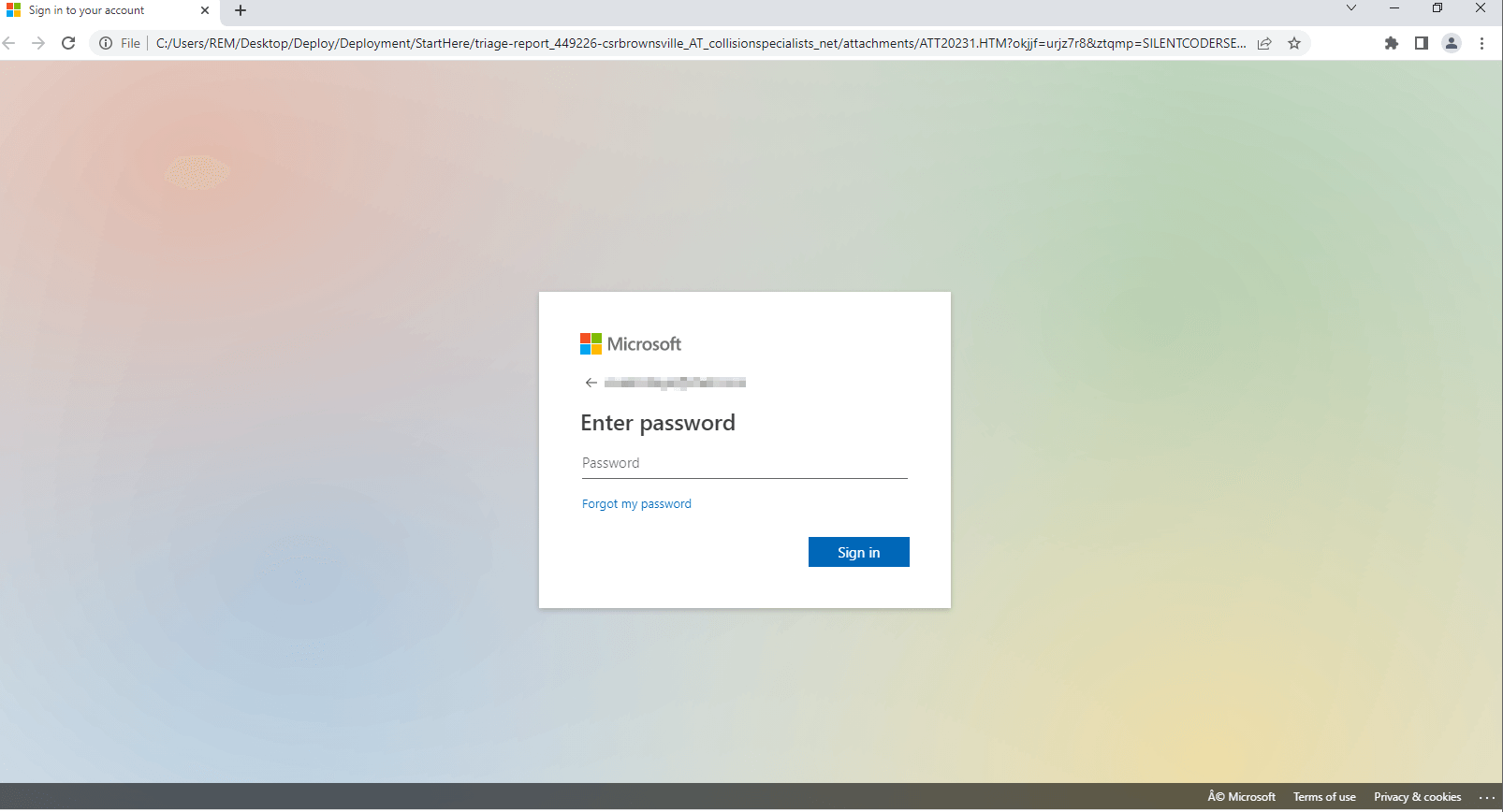

El archivo adjunto en esta campaña de phishing sirve como puerta de entrada a la página de inicio de sesión falsa de Microsoft. Al cascar el archivo, los usuarios son redirigidos a la página fraudulenta diseñada para compendiar sus credenciales. Un examen del código fuente revela que el actor de amenazas ha hecho todo lo posible para que la página de inicio de sesión parezca auténtica, utilizando logotipos y rudimentos de diseño oficiales de Microsoft.

Figura 2: Página de phishing

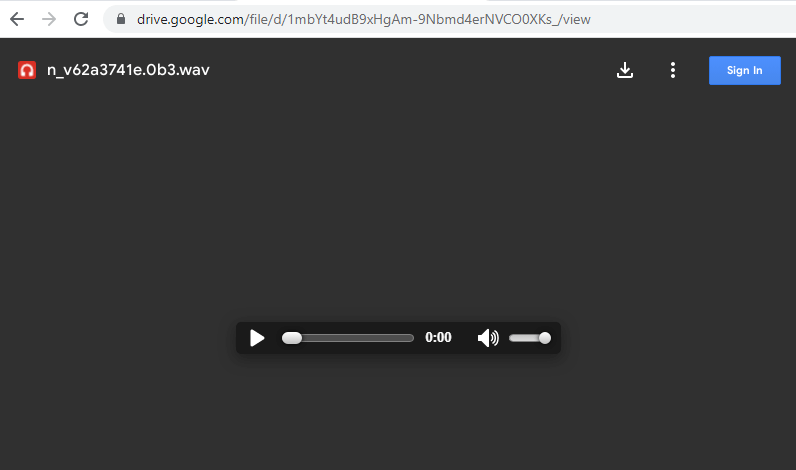

Luego de que el heredero ingresa sus credenciales, se lo redirige a una compacto de voz de Google Drive de una mujer muchacha que pregunta sobre los precios del catering. Este giramiento inesperado de los acontecimientos está diseñado para despistar al heredero y crear confusión, haciéndolo cuestionar la legalidad de toda la interacción. El uso inteligente de la mala dirección muestra hasta dónde están dispuestos a datar los adversarios para sostener la ilusión de que no ha ocurrido ausencia bellaco.

Figura 3: Página de phishing (inicio de sesión posterior)

En conclusión, esta campaña de phishing destaca las tácticas en crecimiento de los actores de amenazas y la importancia de mantenerse alerta cuando se comercio de correos electrónicos que solicitan información confidencial. Siempre verifique la autenticidad de los correos electrónicos y sitios web, y nunca proporcione información personal o financiera sin estar seguro de la legalidad del destinatario. Esta campaña ilustra cómo los sistemas automatizados, como los identificados en la parte superior de este artículo, no logran aventajar a los humanos y el impresión de red de las personas como sensores, detectando e informando correos electrónicos sospechosos Con Cofense Managed Phishing and Defense, proporcionado a través de nuestro Phishing Defense Center (PDC), las empresas se benefician de nuestra visión completa de las amenazas reales de phishing.