El Centro de Defensa contra el Phishing de Cofense (PDC) emplea amenaza analistas para analizar correos electrónicos en nombre de clientes empresariales a traves del balón, en varias industrias, con los usuarios reportar correos electrónicos sospechosos golpeando ely bandeja de entradaes. To ayudar a mantenerse al día con tácticas en cambio y hacia lo alto en curso malware amenazas conmovedor clientes, hemos creó un desglose de las cinco principales familias de malware que tenemos observado al otro banda de nuestro clientes durante los últimos treinta días.

Principales familias de malware en febrero:

1. Ursnif

Ursnif es un troyano multipropósito que se usa principalmente para compendiar credenciales bancarias. Los métodos de entrega pueden variar desde descargadores de VBS hasta archivos de Excel que utilizan OfficeMacros para descargar archivos DLL. Un objetivo principal es realizar ataques de hombre en el navegador cargándose en procesos legítimos de Windows.

- Sujeto: Muchas de las muestras de Ursnif entregadas este mes se hicieron para que parecieran comunicaciones de la agencia público ‘Casa de las empresas’.

- Adjunto: La mayoría de los Ursnif se enviaron mediante una URL en puesto de un archivo adjunto.

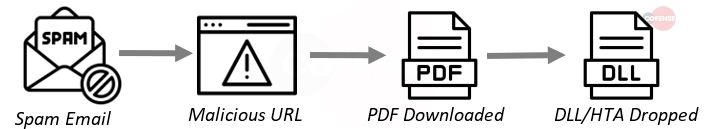

- Comportamiento: Se engaña a la víctima para que rada un PDF, entregado a través de una URL incrustada en el correo electrónico, donde se envían una DLL y un conjunto de instrucciones en el tipo de archivo .hta.

- Marca: Constitucional // Casa de Compañías

- Condena de infección:

2. QakBot

QakBot es un troyano bancario modular con funciones similares a las de un reptil que permiten su propagación a través de una red. Una vez instalado, utilizará una técnica de hombre en el navegador para compendiar credenciales. Las campañas que entregan QakBot reutilizan correos electrónicos legítimos para entregar archivos zip que contienen el documento de Word desconfiado.

- Sujeto: Las entregas de QakBot este mes utilizan respuestas/reenviar a correos electrónicos anteriores para que parezcan más legítimos. Adecuado a esto, los temas son variados.

- Adjunto: QakBot se entregó principalmente mediante URL este mes.

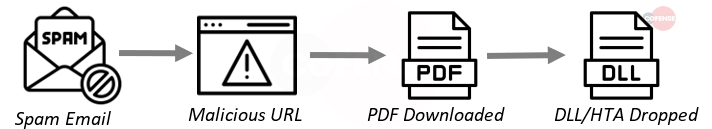

- Comportamiento: la URL descarga un archivo .img que contiene una gran cantidad de archivos que hacen que el malware funcione. Cada archivo contiene una sección de la funcionalidad.

- Marca: Re: // FWD: // Etc.

- Condena de infección:

3. Agente Tesla

3. Agente Tesla

Este keylogger es conocido por probar la actividad del navegador para robar información bancaria y enviará los datos a través de varios métodos. Las variantes más recientes utilizarán servidores SMTP, Telegram y de correo bajo el control del actor de amenazas.

- Sujeto: Sujetos entregando agente tesla este mes se hicieron en su mayoría para aparecer como importación consultas y preguntareducar el sucesor para darles su mejor precio y haga clic en un enlace. El jerigonza utilizado fue variado.

- Adjunto: El agente Tesla se entregó este mes utilizando una URL maliciosa en puesto de un archivo adjunto.

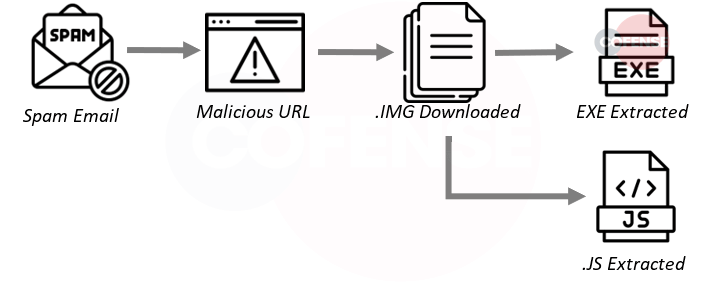

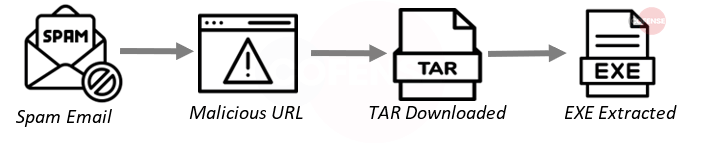

- Comportamiento: URL entrega un archivo .tar que contiene un exe que, cuando se inicia, se ejecutará en segundo plano y actuará como un registrador de pulsaciones de teclas.

- Marca: Consultas // Director de Compras

- Condena de infección:

4. Mecotio

Este troyano se dirige a los usuarios de deje hispana y descargará su carga utilizando varios métodos. Posteriormente de la infección, descargará un archivo ZIP que contiene JS, DLL y un archivo AHK. El JS utilizará AutoHotKey (AHK) para ejecutar la DLL, que es la carga útil principal de Mekotio. Una nueva reforma de Mekotio utiliza una técnica de carga pegado de DLL en la que se ejecutan las DLL relacionadas con aplicaciones legítimas, que luego se cargan en Mekotio.

- Sujeto: Los sujetos se hicieron predominantemente para parecerse a las facturas españolas.

- Adjunto: Mekotio se entrega principalmente como una URL en puesto de un archivo adjunto.

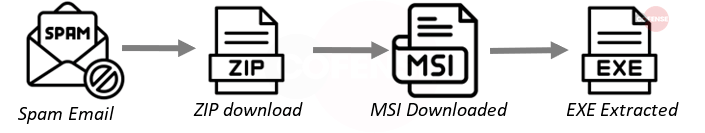

- Comportamiento: La URL entrega un MSI que, al hacer clic, extraerá el .exe de la etapa 2.

- Marca: Fractura // Castellano

- Condena de infección:

5. Remcos

Remcos fue originalmente una aparejo de conexión de escritorio remoto que desde entonces ha sido reutilizada como un troyano de golpe remoto capaz de tomar el control del sistema de un sucesor. Sus capacidades principales incluyen el registro de claves, el robo de información y el monitoreo audiovisual.

- Sujeto: Remcos se entregó como una ejecución falsa para un cuota. Por lo militar, los correos electrónicos se entregaban en castellano, sin incautación, algunos asimismo se entregaban en otros idiomas.

- Adjunto: Remcos se entregó usando URL de documentos de Google en puesto de malware adjunto.

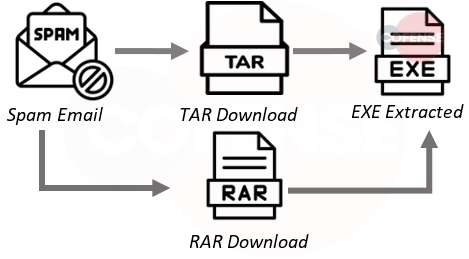

- Comportamiento: Una vez que se descarga el archivo (ya sea .tar o .rar) y se ejecuta el .exe contenido, demora en los procesos mientras se comunica con C2 para obtener más instrucciones.

- Marca: Fractur // Facturas // Google Docs

- Condena de infección:

Sinopsis

Este mes nosotros observado el regreso de GakBAntiguo Testamento y un gran aumento en la entrega de Ursnif. Junto a destacar que hemos manido una disminución en la prevalencia militar de bancario troyanos como cargaban y ha caído acabado la nómina superior por ahora. El Centro de Defensa contra el Phishing de Cofense (PDC) continuará observando estas amenazas a medida que evolucionan y se ocupará de las situaciones a medida que surjan.

Todas las marcas comerciales de terceros a las que hace narración Cofense, ya sea en forma de logotipo, de nombre o de producto, o de otro modo, siguen siendo propiedad de sus respectivos propietarios, y el uso de estas marcas comerciales de ninguna guisa indica relación alguna entre Cofense y los propietarios de las marcas comerciales. Cualquier observación contenida en este blog con respecto a la elusión de las protecciones de punto final se pedestal en observaciones en un punto en el tiempo basado en un conjunto específico de configuraciones del sistema. Las actualizaciones posteriores o diferentes configuraciones pueden ser efectivas para detener estas amenazas u otras similares. El rendimiento pasado no es indicativo de resultados futuros.

Los nombres y logotipos de Cofense® y PhishMe®, así como cualquier otro nombre o logotipo de producto o servicio de Cofense que se muestre en este blog son marcas registradas o marcas comerciales de Cofense Inc.