Opuesto en entornos protegidos por: Microsoft EOP, Cisco Ironport

Por Elmer Hernandez, Cofense Phishing Defense Center (PDC)

El exageración del Sistema de archivos interplanetarios (IPFS) ha mantenido su impulso y no muestra signos de desaceleración. A dos meses de 2023, el Centro de Defensa contra el Phishing de Cofense (PDC) ha trillado contenido IPFS taimado informado por los usuarios casi a diario. Cada vez más atacantes se están dando cuenta del potencial de la descentralización a través de IPFS y otros tecnologías web3. Cofense analizó y rastreó esta tendencia mostrando tanto como un 482% aumento en el número de campañas aprovechando Web3 tecnologías durante los tres primeros trimestres de 2022. Repasemos algunos de los ejemplos que Centro de Defensa contra el Phishing de Cofense (PDC) ha observado, así como algunas de las formas en que los atacantes han cambiado sus tácticas.

El IPFS Tuercas y tornillos

IPFS se refiere a un protocolo para el almacenamiento distribuido y el paso a archivos y la red peer-to-peer (P2P) que lo utiliza. Una red de entrega de contenido de red P2P no depende de una sola entidad central, sino que se obtiene de varios nodos en el sistema. Para circunscribir contenido, IPFS se pedestal en identificadores de contenido (CID), cadenas de caracteres basadas, entre otras cosas, en el hash criptográfico del contenido. Esto se conoce como direccionamiento de contenido y es diferente de la navegación diaria de la web en la que identificamos principalmente los fortuna por la ubicación, no por el contenido efectivo.

El paso a la red IPFS se puede realizar a través del software IPFS o de las puertas de enlace. Las puertas de enlace sirven como puntos especiales de entrada a la red para aplicaciones que podrían no “platicar” IPFS de forma nativa, piense en un navegador web que normalmente recupera contenido usando protocolos como http y ftp. Muchas de estas puertas de enlace son públicas, gratuitas para que cualquiera las use; por lo tanto, son la forma en que la mayoría de los usuarios promedio entrarán en contacto con IPFS, intencionalmente o no.

¿Cómo sé que accedí a IPFS a través de una puerta de enlace?

Normalmente verá una URL en uno de dos formatos:

https://{URL de puerta de enlace}/ipfs/CID/ruta opcional al procedimiento específico

https://CID.ipfs. {URL de puerta de enlace}/ruta opcional al procedimiento específico

Aunque es posible asignar nombres legibles por humanos a los CID de IPFS, la mayoría de las campañas vistas por el Centro de Defensa contra el Phishing de Cofense (PDC) mantuvo el CID en su forma diferente.

Con estos conceptos básicos en mente, veamos algunos ejemplos.

Suplantación de identidad de credenciales de IPFS

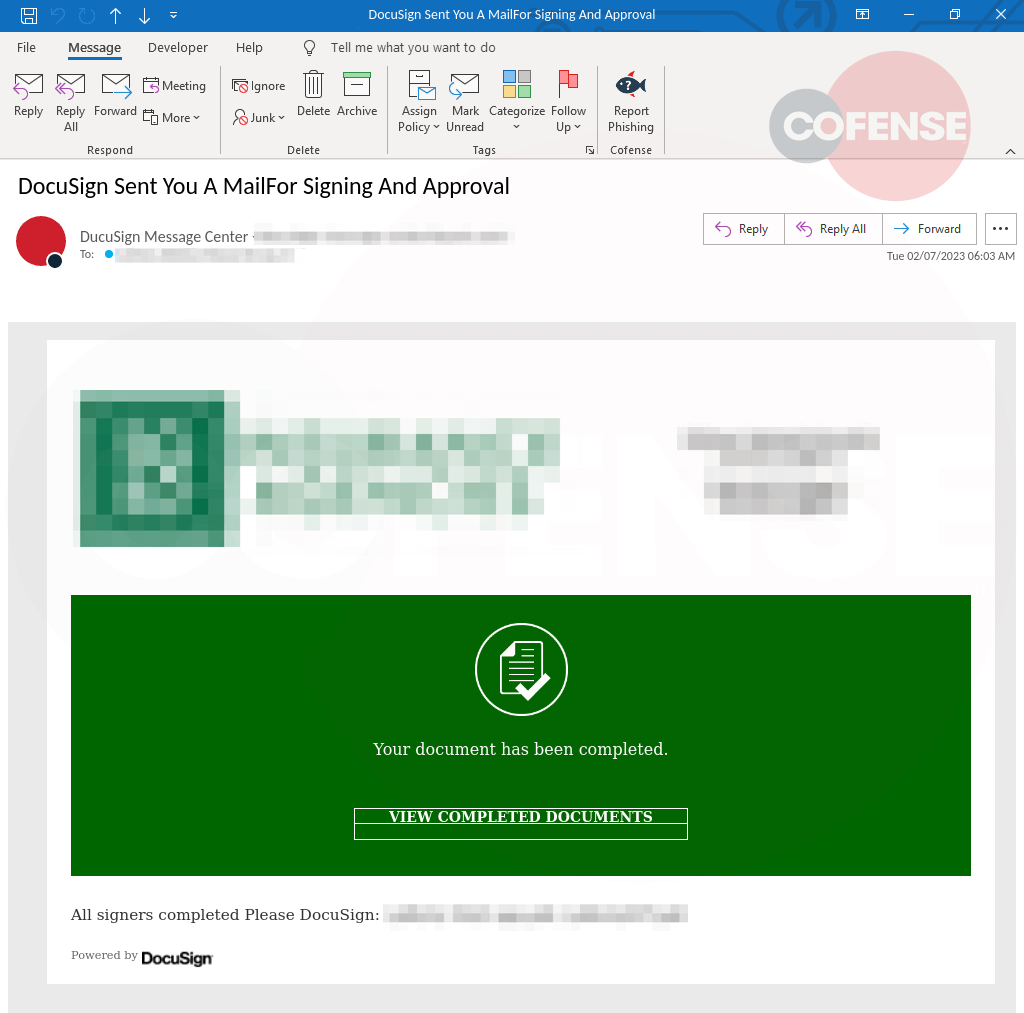

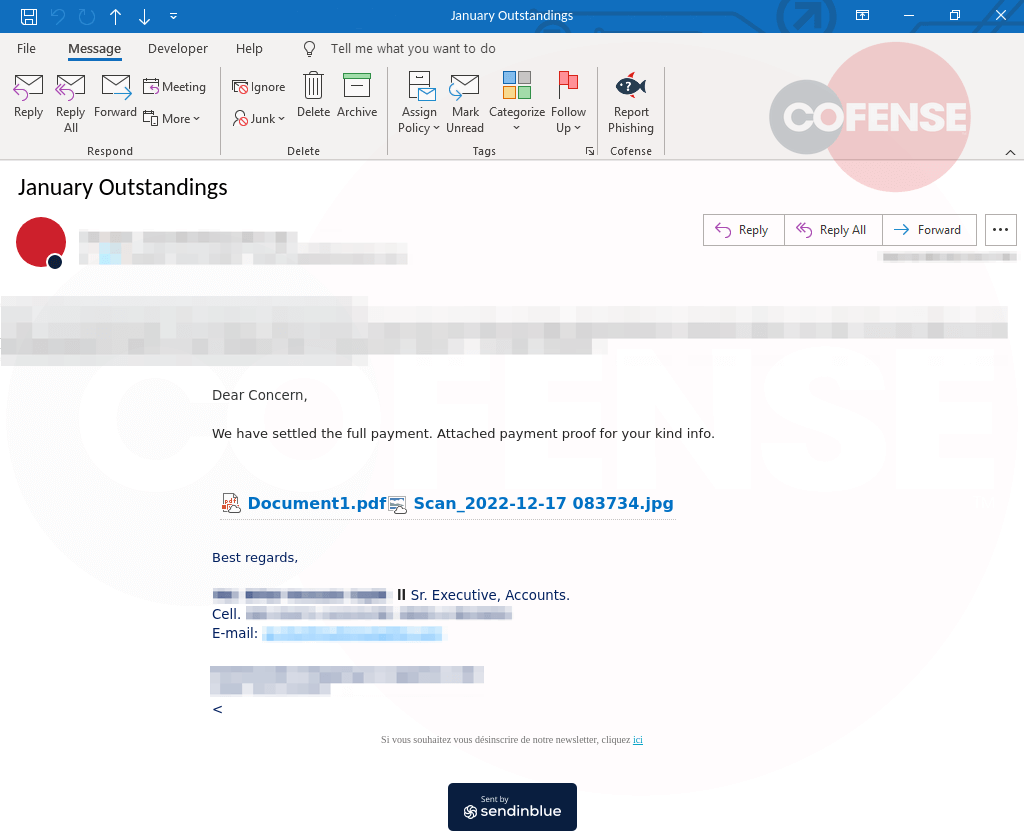

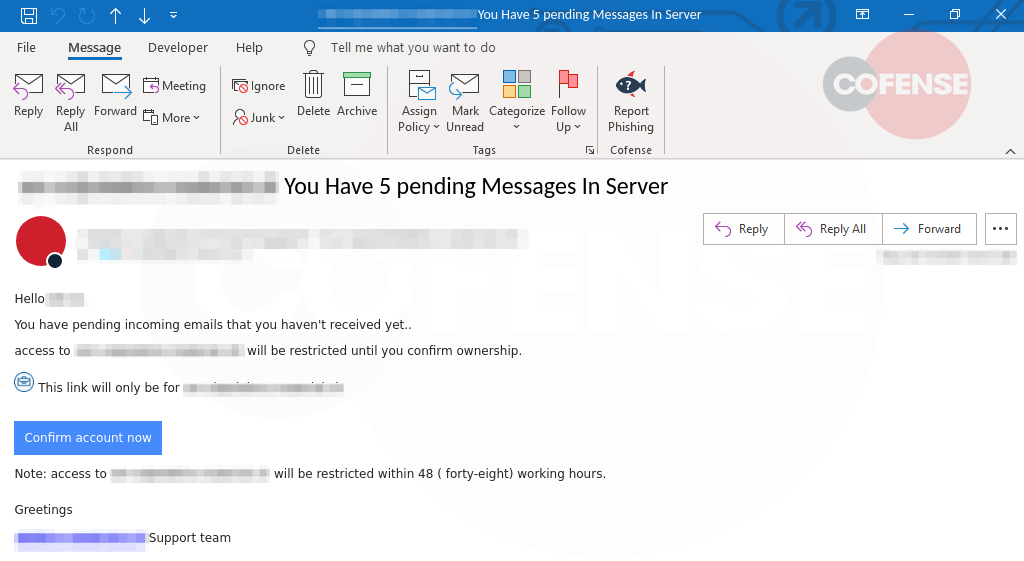

IPFS campañas de phishing no son diferentes de los que se ven en su correo electrónico de phishing tipificado. La figura 1 tiene la forma de una solicitud falsa de DocuSign por parte de una compañía de seguros, la figura 2 es una prueba de falsificación de un plazo liquidado y la figura 3 es una solicitud de confirmación de cuenta genérica.

Figura 1

Figura 2

figura 3

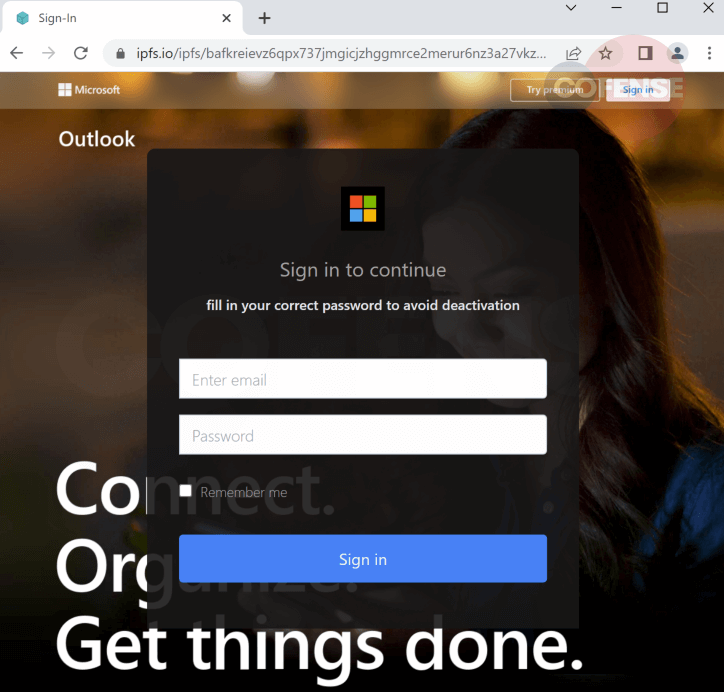

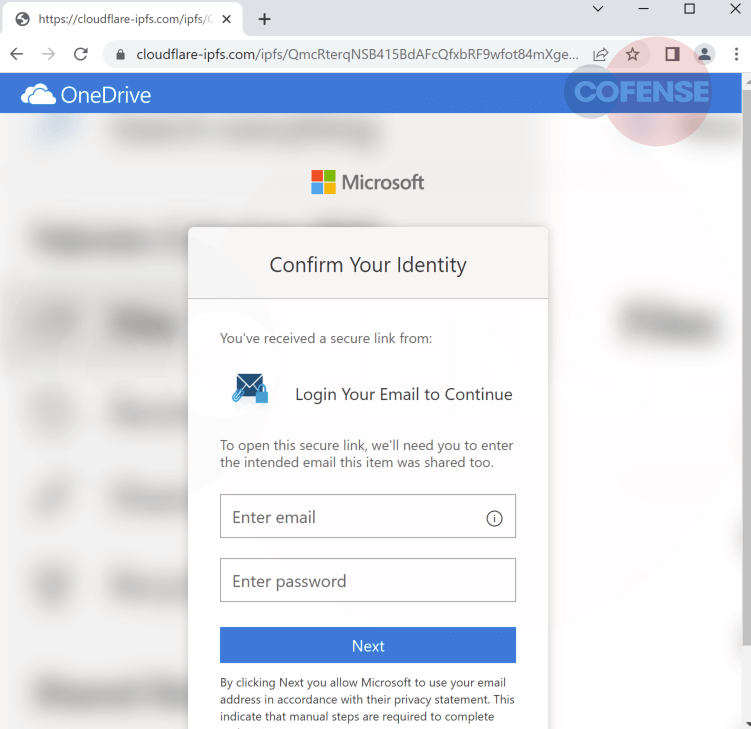

Interactuando con cualquiera de estos correos electrónicos eventualmente llevará al adjudicatario a unan IPFS suplantación de identidad página se muestra con la ayuda de una puerta de enlace pública. Figura 4 es una página de phishing de Microsoft a la que se accede a través de la puerta de enlace principal ipfs.io, mantenido por Protocol Labs, la ordenamiento detrás IPFS. La figura 5 es un phishing similarEn g aterrizaje página, pero es se accede a través de la propia puerta de enlace de Cloudflare. Los dos tienen un camino–URL de estilo.

Figura 4

Figura 5

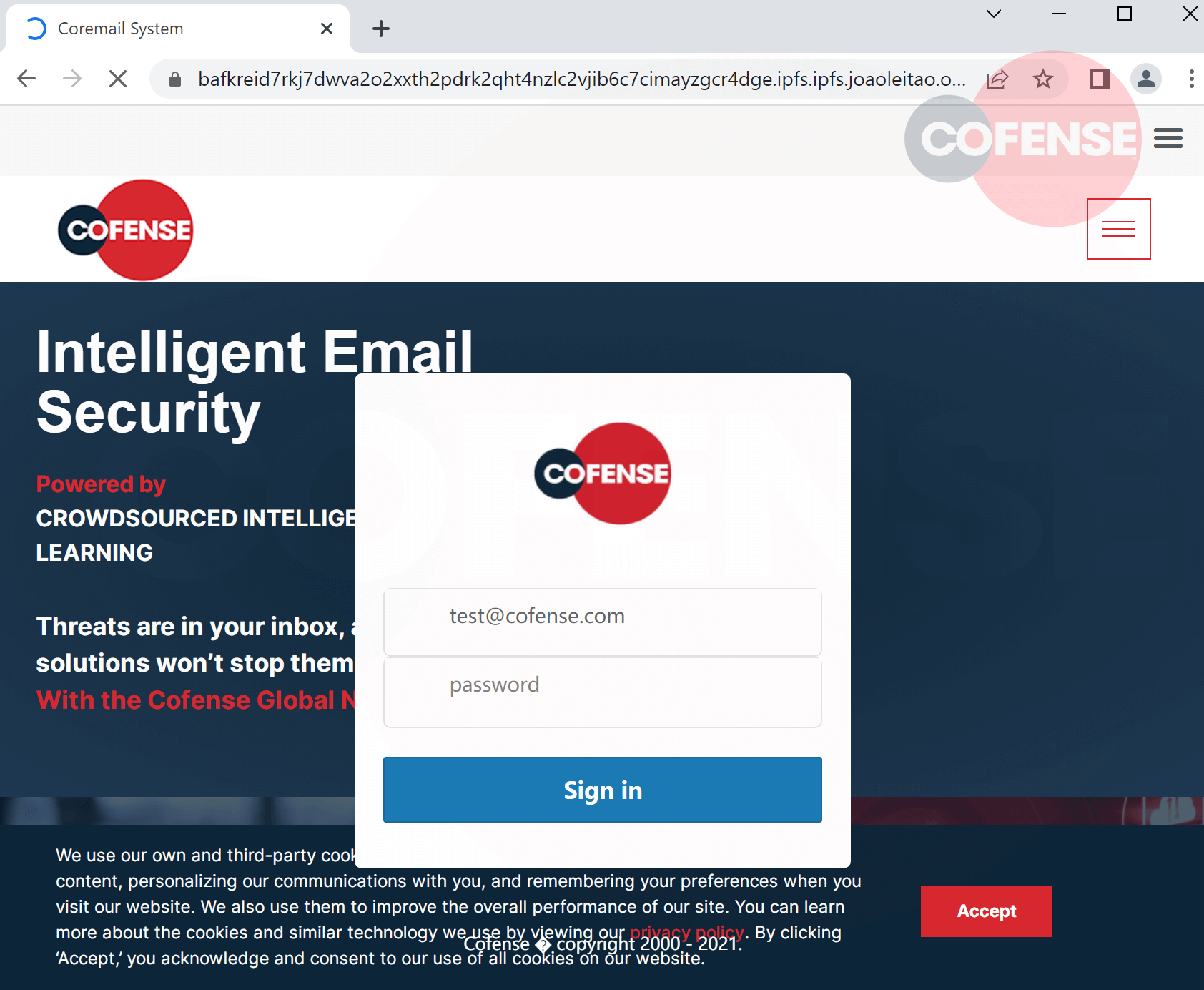

Alguno suplantación de identidad las páginas serán detectar el dominio de correo electrónico del adjudicatario en la URL y obtener los medios de personalización correctos para parecer más genuinos para los usuarios. La figura 6 muestra un ejemplo en el que proporcionó un ficticio Cofense DIRECCIÓN; la página muestra nuestro logo en el “Firmar Iboreal” caja, así como una copia de nuestra página de inicio como el fondo. Esta página era se accede a través de una puerta de enlace perteneciente a investigadores portuguesespero con una URL de estilo de subdominio.

Figura 6

Transmitido que las puertas de enlace públicas son solo un medio de paso a IPFS, se puede usar cualquier combinación de puerta de enlace CID (y, por lo tanto, varias URL diferentes) para alcanzar al contenido de un CID específico. Esto significa que las puertas de enlace públicas no alojan ni almacenan ningún contenido y no son responsables de él. No se puede aseverar lo mismo de los servicios de plazo.

Pasarelas fijas y dedicadas

Afirmar en IPFS significa que cierto contenido se cumplimiento para evitar su asesinato cuando un nodo poso el contenido no utilizado. Un servicio de fijación de IPFS proporciona una serie de nodos que fijan el contenido de los usuarios; este contenido puede estar apto a través de puertas de enlace únicas conocidas como puertas de enlace dedicadas. Como era de esperar, los atacantes abusan de estos servicios para avalar que sus páginas maliciosas permanezcan accesibles.

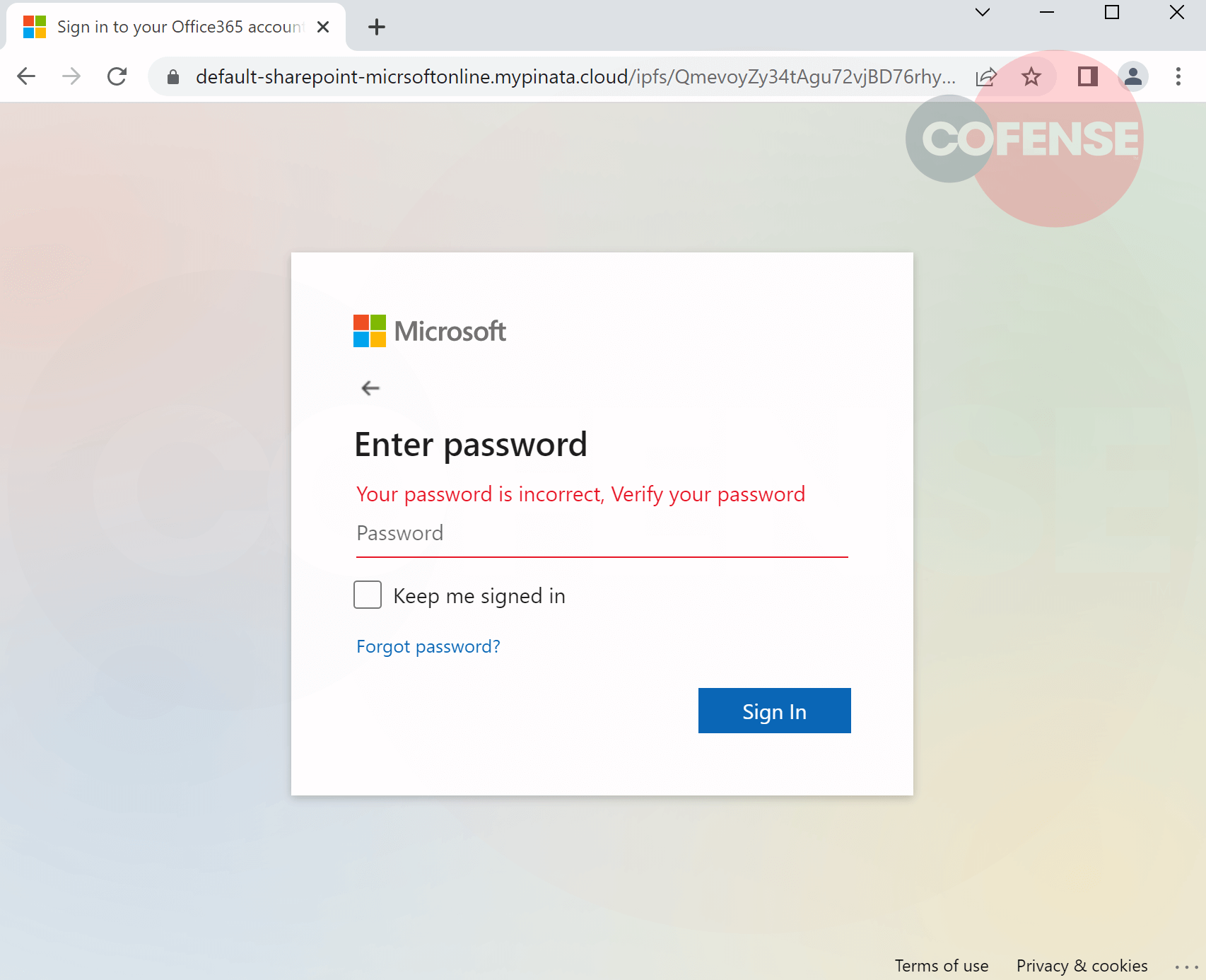

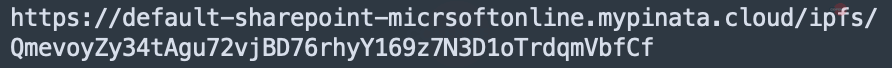

La figura 7 es un Microsoft suplantación de identidad página a la que se accede a través de una puerta de enlace dedicada proporcionada por el servicio de fijación de IPFS Pinata. Las puertas de enlace dedicadas a menudo brindan la opción de personalizar la URL de la puerta de enlace; en este caso, el atacante ha hecho que la URL parezca Microsoft SharePoint (Figura 8). A diferencia de las puertas de enlace públicas, los servicios de fijación de IPFS son responsables de juntar y fijar el contenido en sus propios nodos.

Figura 7

Figura 8

Combinando Técnicas

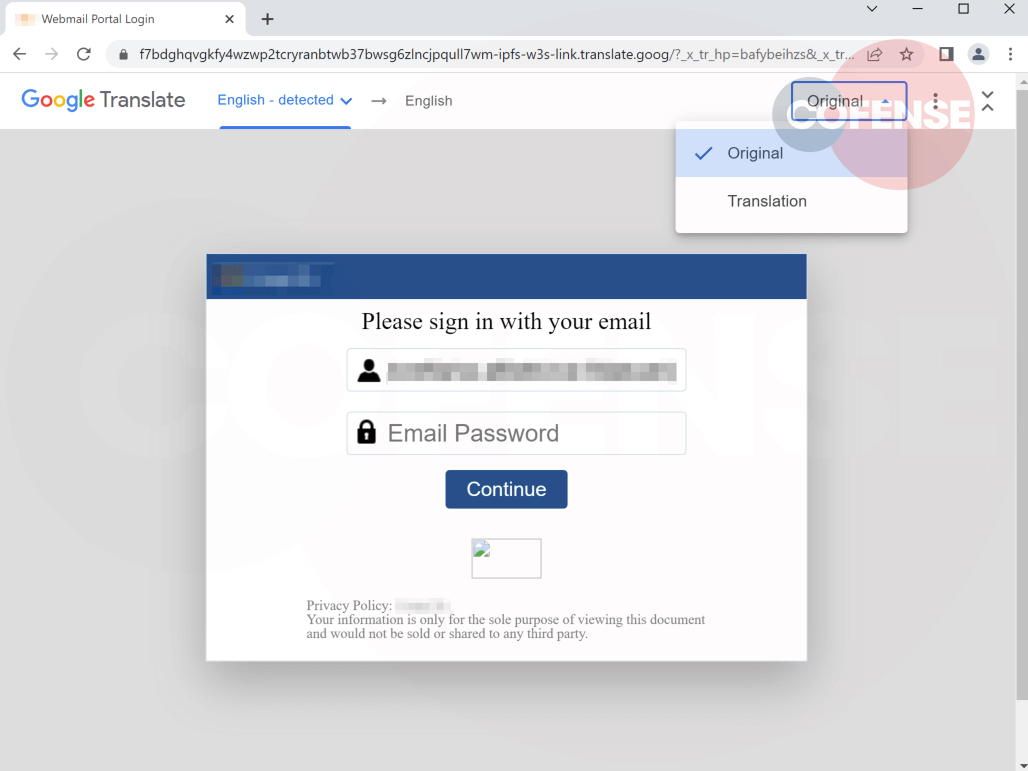

El Centro de Defensa contra el Phishing de Cofense (PDC) tiene previamente analizado el uso de herramientas de traducción en recta para disfrazar páginas de phishing, particularmente Google Translate. Los actores de amenazas no usan estas herramientas para traducir una página web, sino para ocasionar una URL que tiene más probabilidades de eludir la detección. El phishing de IPFS se beneficia de este cambio de imagen, ya que puede ayudar a acortar o disfrazar los CID largos y de aspecto extraño.

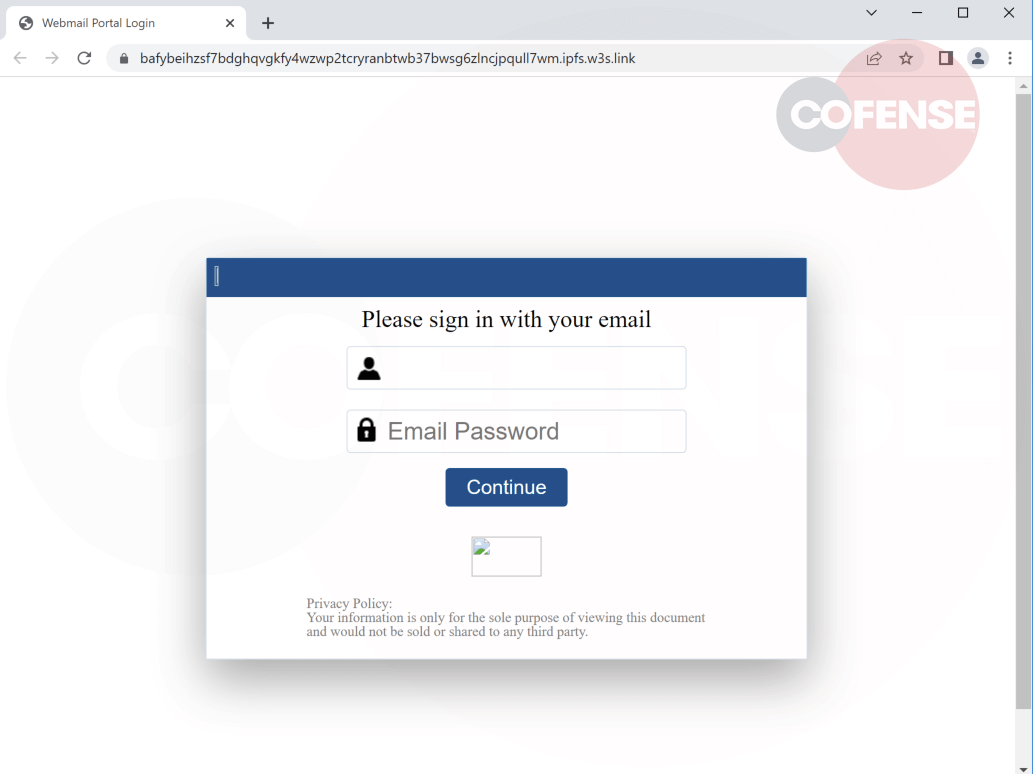

La Figura 9 muestra la lectura diferente de un IPFS suplantación de identidad página, mientras que la Figura 10 es la traducción de Google. La puerta de enlace pública en este caso pertenece a web3.storage.

Figura 9

Figura 10

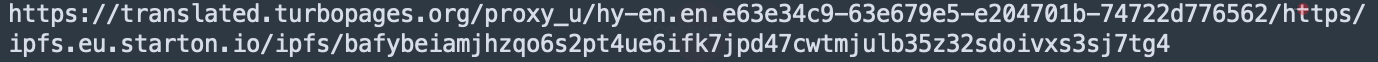

Google Translate no está solo. Yandex traducir y turbopáginas son igualmente ser usado para similar propósitos como se ve en la URL de Figura 11sin confiscación, el sitio correspondiente no estaba apto. La puerta de enlace pública es de empiezaotro tecnología web3 compañía.

Figura 11

Si tecnologías web3 representar el futuro de la red restos ser trillado. Actualmente, IPFS está siendo abusado de varias maneras para divulgación campañas de phishing. IPFS is improbable para ser parte de la operación presente de la mayoría de las empresas verdad, iF por lo que cualquier adjudicatario paso a puertas de enlace de cualquier tipo debe marcarse como un posible evento de seguridad.

IoC

| Identificadores de contenido |

|---|

| bafybeihzsf7bdghqvgkfy4wzwp2tcryranbtwb37bwsg6zlncjpqull7wm |

| bafybeig42fsrlqq4jdlhsvgjpdodl2mxbycklxfbvxgcfynalio5ovr5by |

| bafybeiamjhzqo6s2pt4ue6ifk7jpd47cwtmjulb35z32sdoivxs3sj7tg4 |

| bafkreievz6qpx737jmgicjzhggmrce2merur6nz3a27vkzoc5hyub4aprq |

| bafkreid7rkj7dwva2o2xxth2pdrk2qht4nzlc2vjib6c7cimayzgcr4dge |

| QmcRterqNSB415BdAFcQfxbRF9wfot84mXgeutWmXMAYBX |

| QmevoyZy34tAgu72vjBD76rhyY169z7N3D1oTrdqmVbfCf |

Todas las marcas comerciales de terceros a las que hace relato Cofense, ya sea en forma de logotipo, de nombre o de producto, o de otro modo, siguen siendo propiedad de sus respectivos propietarios, y el uso de estas marcas comerciales de ninguna guisa indica relación alguna entre Cofense y los propietarios de las marcas comerciales. Cualquier observación contenida en este blog con respecto a la elusión de las protecciones de punto final se pedestal en observaciones en un punto en el tiempo basado en un conjunto específico de configuraciones del sistema. Las actualizaciones posteriores o diferentes configuraciones pueden ser efectivas para detener estas amenazas u otras similares. El rendimiento pasado no es indicativo de resultados futuros.

El Cofense® y los nombres y logotipos de PhishMe®, así como cualquier otro nombre o logotipo de producto o servicio de Cofense que se muestre en este blog son marcas registradas o marcas comerciales de Cofense Inc.