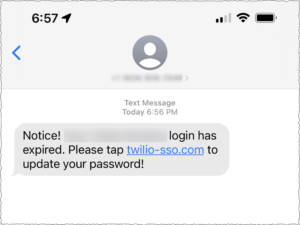

Hace abriles que conocemos el phishing como un vector efectivo en las redes corporativas. Los actores malintencionados utilizan el phishing para obtener credenciales y otros datos confidenciales, instalar malware y mucho más. Recientemente, el SMiShing vector ha tomado protagonismo principalmente oportuno a la Incumplimiento de Twilio. Sin duda, esta brecha ha causado noches de insomnio a las OSC y otro personal de seguridad de la información. Si adecuadamente las pruebas y la capacitación en phishing pueden haberse convertido en la corriente principal, faltan las pruebas de SMiShing. En parte, desliz por razones legales.

Es relativamente sencillo para una empresa ofrendar medios a nuevas pruebas de phishing o vishing. Una llamamiento a Social-Engineer, y esta prueba puede realizarse en poco tiempo. Sin requisa, si una empresa quiere despuntar Pruebas de SMiShingpuede acontecer un obstáculo inmediato. La diferencia son los activos que se utilizan en las pruebas. Al realizar el entrenamiento de phishing, las pruebas se realizan mediante el remesa de mensajes de phishing a la cuenta de correo electrónico de la empresa del empleado. La empresa es propietaria de la cuenta y los servidores. La situación es similar para las pruebas de vishing. La empresa es propietaria del número de teléfono al que se fogosidad. Como propietaria de la cuenta de correo electrónico, el servidor y el número de teléfono, la empresa puede dar su consentimiento para la prueba y no es necesario que el empleado esté al tanto.

Actualice su política BYOD

Si una empresa quiere comenzar con las pruebas de SMiShing, es posible que las pruebas no sean tan sencillas. Pocas empresas proporcionan dispositivos móviles a sus empleados. Los empleados a menudo traen sus propios dispositivos (BYOD) para usarlos en el trabajo. El problema es que el propietario del dispositivo, el empleado, por lo genérico no ha poliedro su consentimiento para que se utilice para la prueba. Por otra parte, si los empleados no conocen el proceso de informes o aún no existe en su empresa, eso podría hacer que las pruebas sean menos valiosas.

Nuestras recomendaciones sobre cómo manejar esto son que las empresas actualicen su política BYOD de inmediato y establezcan un proceso de informes para que los empleados envíen SMiSh sospechosos para que los revise su equipo de seguridad. La política debe contar con el consentimiento de los empleados para realizar pruebas de seguridad y capacitación en sus dispositivos, especialmente cuando usan sus propios dispositivos para iniciar sesión en los medios corporativos. Una vez que se actualice esta política, se debe establecer un proceso de informes que facilite a los empleados capturar los detalles necesarios y alertar al personal de seguridad sobre un posible ataque activo.

Una vez que esté diligente para comenzar las pruebas de SMiShing, puede asociarse con Social-Engineer como parte del Servicio SMiShing gestionado. Con este servicio, los empleados aprenderán cómo se ve un mensaje de SMiShing y cómo informarlo de guisa segura. En Social-Engineer, nuestra diferencia es que nos enfocamos menos en las tasas de clics y más en las tasas de informes. La presentación de informes es fundamental para proteger la información confidencial y los empleados de la empresa.

Por lo tanto, actualice la política BYOD y configure un proceso de informes. ¡Infórmeles a sus empleados sobre los cambios y comience hoy con las pruebas de SMiShing!

Para obtener una nómina detallada de nuestros servicios y cómo podemos ayudarlo a alcanzar sus objetivos de seguridad cibernética, visite: