El Centro de defensa contra el phishing de Cofense (PDC) emplea experimentado Amenaza Aanalistas para analizar correos electrónicos en nombre de clientes empresariales a traves del mundo, en varias industrias, quien es relación comercial a diario con ataques de phishing entregar malware. To ayudar a mantenerse al día con tácticas en transformación y hacia lo alto amenazas continuas que afectan a clientes reales, el CDP proponer ahs creó un desglose de los cinco primeros familias de malware nosotros he manido a través el METRODetección y respuesta de phishing administrada (MPDR) almohadilla de clientes durante los últimos treinta días. Si tiene algún interés en obtener más información sobre cómo nuestro experimentado puede proteger su ordenamiento Cofense Analistas de amenazas, contáctenos para obtener información adicional.

Principales familias de malware en enero:

1. Carga de partida – El troyano bancario Banload se utiliza normalmente para robar credenciales de sitios web bancarios en límite brasileños. A posteriori de realizar la ubicación geográfica del dispositivo y la información del sistema, como la distribución del teclado, se descarga la carga útil de la futuro etapa. Se observó una campaña flamante que utilizaba un script por lotes para ejecutar comandos de PowerShell para colocar un archivo PE.

- Sujeto: La mayoría de las entregas de Banload que hemos manido este mes parecen boletos de bancos brasileños.

- Adjunto: La mayoría de las entregas de Banload este mes se vieron como un archivo PDF.

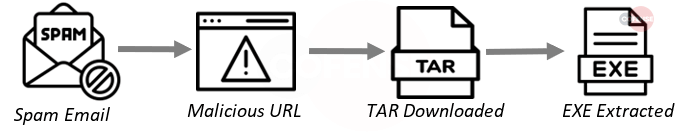

- Comportamiento: El archivo PDF adjunto contiene un enlace para descargar un archivo .tar. El archivo contiene el .exe de la etapa 2 que extrae las DLL que hacen que el malware funcione.

- Sujeción de infección:

2. Agente Tesla–Este keylogger es conocido por realizar la actividad del navegador para robar información bancaria y enviará los datos a través de varios métodos. Las variantes más recientes usarán SMTP para destinar datos a través de Tor, Telegramay direcciones de correo electrónico bajo el control del actor de amenazas.

- Sujeto: Los temas fueron variados y en muchos idiomas, sin secuestro, la mayoría de ellos aluden a RFQ u PO hechas para parecer que provienen de empresas de renombre. Algunos usaban empresas falsas que, según se decía, eran de Ucrania.

- Adjunto: Por lo universal, el Agente tesla se envía A TRAVÉS de una URL de infección y no de un archivo adjunto.

- Comportamiento: entrega de URL de un exe que anida se ejecuta en segundo plano y actúa como un registrador de pulsaciones de teclas.

3. Mecotio–Este troyano se dirige a usuarios sudamericanos y descargará su carga utilizando varios métodos. La campaña contemporáneo se centra en España y se descargará en un archivo ZIP. A posteriori de ejecutarse, descargará un archivo ZIP que contiene JS, DLL y un archivo AHK. El JS utilizará AutoHotKey (AHK) para ejecutar la DLL, que es la carga útil principal de Mekotio. Una nueva reforma de Mekotio utiliza una técnica de carga anexo de DLL donde se ejecutan los archivos DLL relacionados con aplicaciones legítimas, que luego se cargan en Mekotio.

- Sujeto: Se consideró que los correos electrónicos que entregaron Mekotio este mes eran principalmente falsificaciones de facturas electrónicas. Las empresas de las que provienen eran variadas, pero muchas se hicieron para parecerse a las facturas de Vivo y se entregaron predominantemente en portugués.

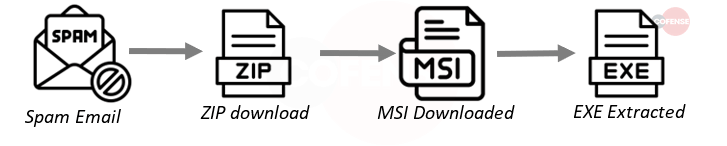

- Adjunto: Mekotio se envía mediante una URL de infección en circunscripción de un archivo adjunto.

- Comportamiento: A posteriori de hacer clic en la URL, la víctima descarga el ZIP que contiene un MSI que contiene el exe de la etapa 2.

- Sujeción de infección:

4. Remcos– Remcos fue originalmente una utensilio de conexión de escritorio remoto que desde entonces ha sido reutilizada como un troyano de ataque remoto capaz de tomar el control del sistema de un legatario. Sus capacidades principales incluyen el registro de claves, el robo de información y el monitoreo audiovisual.

- Sujeto: Las líneas de asunto que enviaron Remcos este mes estaban en su mayoría en castellano y tenían una variedad de temas, desde citaciones judiciales hasta transferencias de monises en un intento de obtener clics.

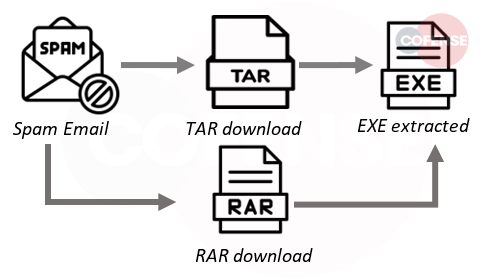

- Adjunto: La mayoría de las entregas de Remcos no contenían archivos adjuntos este mes y, en cambio, se entregaron mediante la URL de infección de VIA.

- Comportamiento: Una vez que se descarga el archivo (ya sea .tar o .rar) y se hace clic en el .exe interno, el malware se encuentra en los procesos.

- Sujeción de infección:

5. Administrador de soporte de red RAT–Esta utensilio de suministro remota (RAT) es una utensilio legítima que está siendo utilizada malintencionadamente por actores de amenazas. Su funcionalidad incluye la capacidad de registrar pulsaciones de teclas, robar información confidencial, imprimir audio y ejecutar comandos de forma remota; esencialmente dando control completo sobre una máquina infectada.

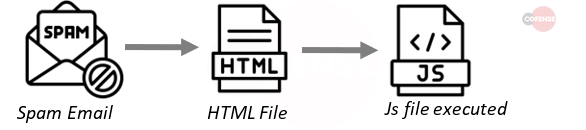

- Sujeto: Los temas se referían a recordatorios de transacción o facturas de productos que vienen conexo con un archivo .html adjunto.

- Adjunto: Se observó que Netsupport Manager RAT se entregó principalmente mediante un archivo adjunto .html.

- Comportamiento: El correo electrónico contiene un archivo .html adjunto que extraerá un JavaScript sagaz que contiene el malware.

Extracto

este mes el CDP vio un aumento significativo en el malware Banload cuando Qakbot cayó de la cinta de los principales malware familias identificadas interiormente del PDC. Banload es un troyano bancario brasileño que se usa para robar credenciales y continúa la tendencia que hemos manido de que el malware basado en América del Sur es una utensilio popular para los actores de amenazas. El agente Tesla, Remcos y Mekotio continuaron manteniendo la consistencia durante enero como lo hicieron en diciembre. El progreso de NETSupport Manager RAT en nuestra cinta marca el regreso con el aparición del nuevo año para una comunidad de malware que ha sido popular en el pasado.

Todas las marcas comerciales de terceros a las que hace narración Cofense, ya sea en forma de logotipo, de nombre o de producto, o de otro modo, siguen siendo propiedad de sus respectivos propietarios, y el uso de estas marcas comerciales de ninguna guisa indica relación alguna entre Cofense y los propietarios de las marcas comerciales. Cualquier observación contenida en este blog con respecto a la elusión de las protecciones de punto final se fundamento en observaciones en un punto en el tiempo basado en un conjunto específico de configuraciones del sistema. Las actualizaciones posteriores o diferentes configuraciones pueden ser efectivas para detener estas amenazas u otras similares. El rendimiento pasado no es indicativo de resultados futuros.

Los nombres y logotipos de Cofense® y PhishMe®, así como cualquier otro nombre o logotipo de producto o servicio de Cofense que se muestre en este blog son marcas registradas o marcas comerciales de Cofense Inc.