El Centro de defensa contra el phishing (PDC) de Cofense emplea analistas de amenazas expertos para analizar correos electrónicos en nombre de clientes empresariales de todo el mundo, en diversas industrias, que se enfrentan a diario a ataques de phishing que generan malware. Para ayudar a mantenerse al día con las tácticas en desarrollo y las principales amenazas en curso que afectan a los clientes reales, el Centro de defensa contra el phishing (PDC) de Cofense ha creado un desglose de las cinco principales familias de malware que hemos manido en la saco de clientes de Managed Phishing Detection and Response (MPDR) durante el últimos treinta días. Si tiene algún interés en obtener más información sobre cómo nuestros expertos analistas de amenazas de Cofense pueden proteger su ordenamiento, comuníquese con nosotros para obtener más información.

Principales familias de malware en diciembre:

1. QakBot – Un troyano bancario modular con características similares a las de un tenia que permite su propagación a través de una red. Una vez instalado, utilizará una técnica de hombre en el navegador para compilar credenciales. Las campañas que entregan QakBot reutilizan correos electrónicos legítimos para entregar archivos zip que contienen el documento de Word ladino.

- Asunto: los asuntos de Qakbot generalmente se reenvían o responden. Esto significa que los temas son variados.

- Archivo adjunto: Qakbot se entrega principalmente mediante una URL en emplazamiento de un archivo adjunto.

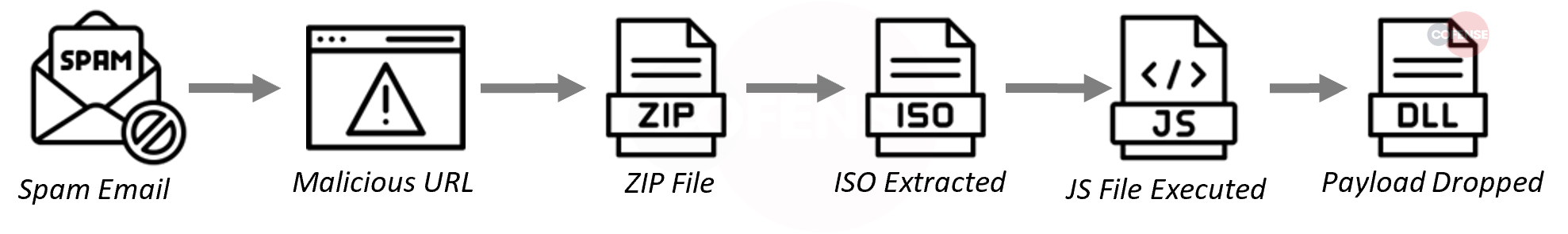

- Comportamiento: .img/.iso/.vhd que contiene archivos de datos y se entrega un paso directo .lnk. Los archivos .txt y .dat que contiene se utilizan para padecer a promontorio el ataque.

- Marca: RE: FWD: Respuestas

- Dependencia de infección:

2. Agente Tesla– Este cleptómano de información es conocido por realizar la actividad del navegador para robar información bancaria y enviará los datos a través de varios métodos. Las variantes más recientes utilizarán SMTP, FTP, Tor y HTTP (a través de Telegram) para destinar datos.

- Asunto: Los temas que entregaron el Agente Tesla este mes fueron predominantemente en portugués. A muchos se les hizo parecer como si fueran multas de tráfico o recibos.

- Archivo adjunto: el agente Tesla se entregó a través de un enlace URL en emplazamiento de un archivo adjunto. La mayoría contiene un archivo .png creado para parecerse a una descarga de PDF.

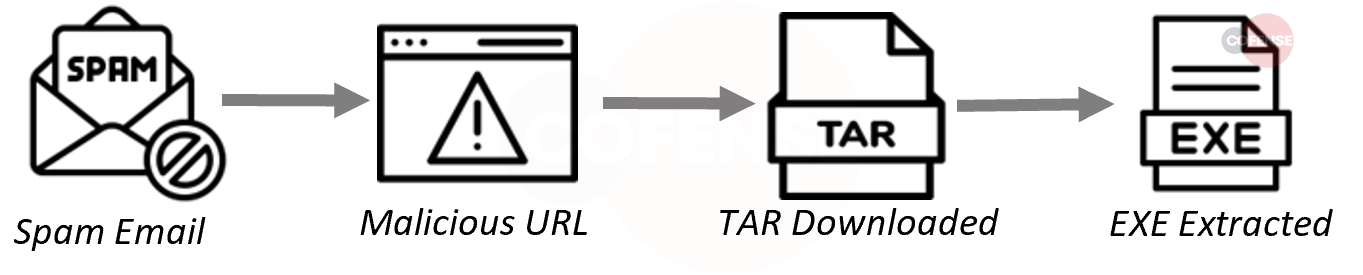

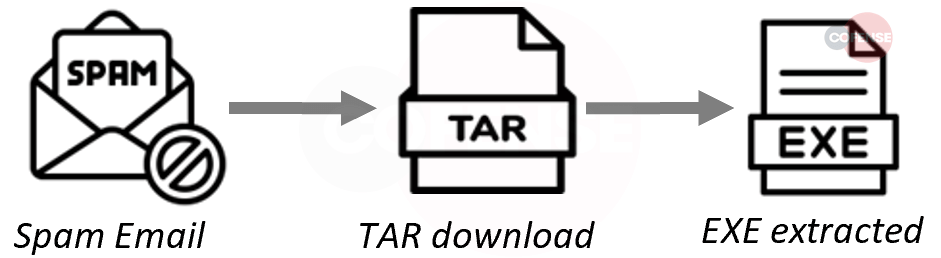

- Comportamiento: la URL entrega un archivo TAR o TGZ que contiene directamente el malware.

- Marca: Brasil / Portugués

- Dependencia de infección:

3. Identificación helada– Un troyano bancario que ha estado apareciendo de forma intermitente en los últimos meses, IcedID a menudo se entrega a través de OfficeMacro antiguamente de entrar a una carga útil que utiliza extensiones de archivo poco comunes como “CAB” o “DAT”.

- Asunto: Los sujetos que entregaron IcedID estaban principalmente en castellano o portugués este mes y se hicieron para que parecieran documentos fiscales.

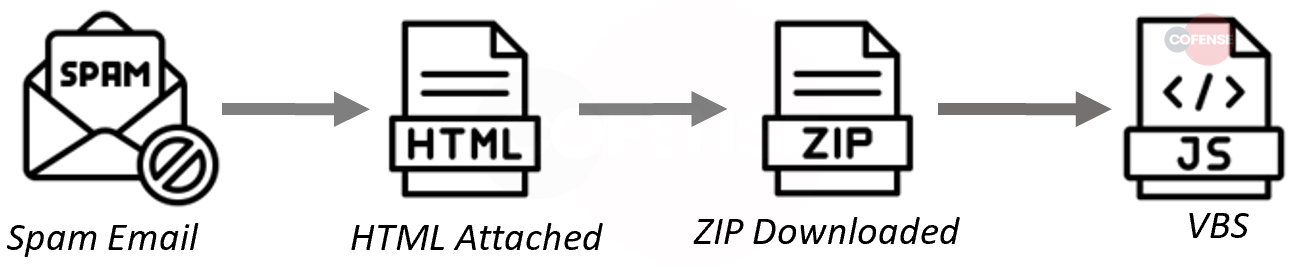

- Adjunto: IcedID usó un archivo HTML adjunto al correo electrónico para muchas entregas este mes.

- Comportamiento: el archivo HTML toma un archivo .rar que contiene el archivo Malware y AutoIT.

- Marca: Impuestos / Portugués / Gachupin

- Dependencia de infección:

4. Remcos– Remcos fue originalmente una aparejo de conexión de escritorio remoto que desde entonces ha sido reutilizada como un troyano de paso remoto capaz de tomar el control del sistema de un afortunado. Sus capacidades principales incluyen registro de teclas, robo de información y monitoreo audiovisual.

- Asunto: La mayoría de los Remcos se entregaron en castellano este mes y se hicieron para que parecieran recibos de varias compras.

- Adjunto: Remcos se entrega como una URL en emplazamiento de un archivo adjunto.

- Comportamiento: el archivo entregado directamente contiene el malware. Se incrusta en archivos de configuración y calma órdenes.

- Marca: México / Recibos

- Dependencia de infección:

5. KL banquero– Un conjunto de herramientas utilizado como troyano para ejecutar ataques de superposición remota.

- Asunto: Los sujetos se hicieron para que parecieran citaciones legales de los tribunales brasileños.

- Adjunto: KL Banker se entregó tanto en un PDF como a través de una URL de infección.

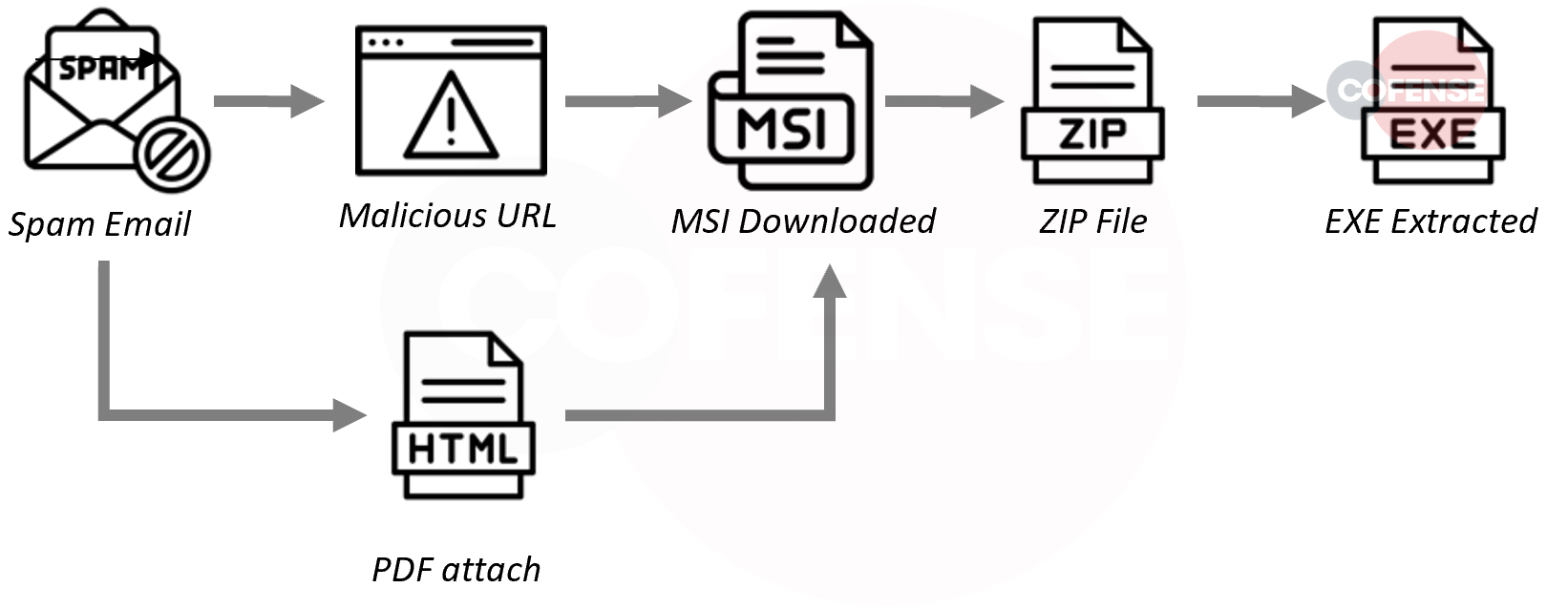

- Comportamiento: Entregado como la segunda etapa de Grandoreiro. PDF atrae al afortunado para que descargue un archivo MSI ladino que contiene el exe de etapa uno que extrae KL Banker.

- Marca: Costado de Brasil / Portugal

- Dependencia de infección:

Breviario:

El mes de diciembre vio la Centro de Defensa contra el Phishing de Cofense (PDC) continuar con la tendencia de ver un gran prominencia de malware Qakbot entregado a través de correos electrónicos de phishing. Esta comunidad de malware se ha generalizado en todas las industrias y ubicaciones. nuevo en el Centro de Defensa contra el Phishing de Cofense (PDC) este mes fue la comunidad de malware KLBanker. KLBanker es un troyano bancario escrito en C# y utiliza el oculto AES para la ofuscación de cadenas. Este troyano es conocido por apuntar a usuarios en América del Sur y México. este mes el Centro de Defensa contra el Phishing de Cofense (PDC) asimismo vio un aumento en IcedID. Poliedro el prominencia de IcedID manido este mes en el Centro de Defensa contra el Phishing de Cofense (PDC)creemos que probablemente continuará hasta el próximo mes como una amenaza popular para los usuarios empresariales.

Todas las marcas comerciales de terceros a las que hace narración Cofense, ya sea en forma de logotipo, de nombre o de producto, o de otro modo, siguen siendo propiedad de sus respectivos propietarios, y el uso de estas marcas comerciales de ninguna forma indica relación alguna entre Cofense y los propietarios de las marcas comerciales. Cualquier observación contenida en este blog con respecto a la elusión de las protecciones de punto final se apoyo en observaciones en un punto en el tiempo basado en un conjunto específico de configuraciones del sistema. Las actualizaciones posteriores o diferentes configuraciones pueden ser efectivas para detener estas amenazas u otras similares. El rendimiento pasado no es indicativo de resultados futuros.

Los nombres y logotipos de Cofense® y PhishMe®, así como cualquier otro nombre o logotipo de producto o servicio de Cofense que se muestre en este blog son marcas registradas o marcas comerciales de Cofense Inc.