Publicado el 15 de septiembre de 2022 por

Josué largo

Durante más de una división, he estado escribiendo sobre resultados maliciosos en los motores de búsqueda. Resultados de búsqueda envenenados puede aparecer en cualquier empleo, incluso en Google, Bing u otros motores de búsqueda populares.

Los resultados de la búsqueda contienen enlaces a páginas que parecen tener información valiosa. Pero no todos los enlaces de la nómina son necesariamente enseres.

De hecho, los resultados de búsqueda pueden ser peores que inútiles; asimismo pueden ser inseguros. Pueden conducir a malware, sitios de phishing u otras estafas.

En este articulo:

La última estafa: imitar las páginas de la App Store

Históricamente, las campañas de malware basadas en la web dirigidas a los usuarios de Mac a menudo han legado empleo a falsas advertencias emergentes de Flash Player, lo que provocó descargas de caballos de Troya que afirmaban ser actualizadores o instaladores de Flash.

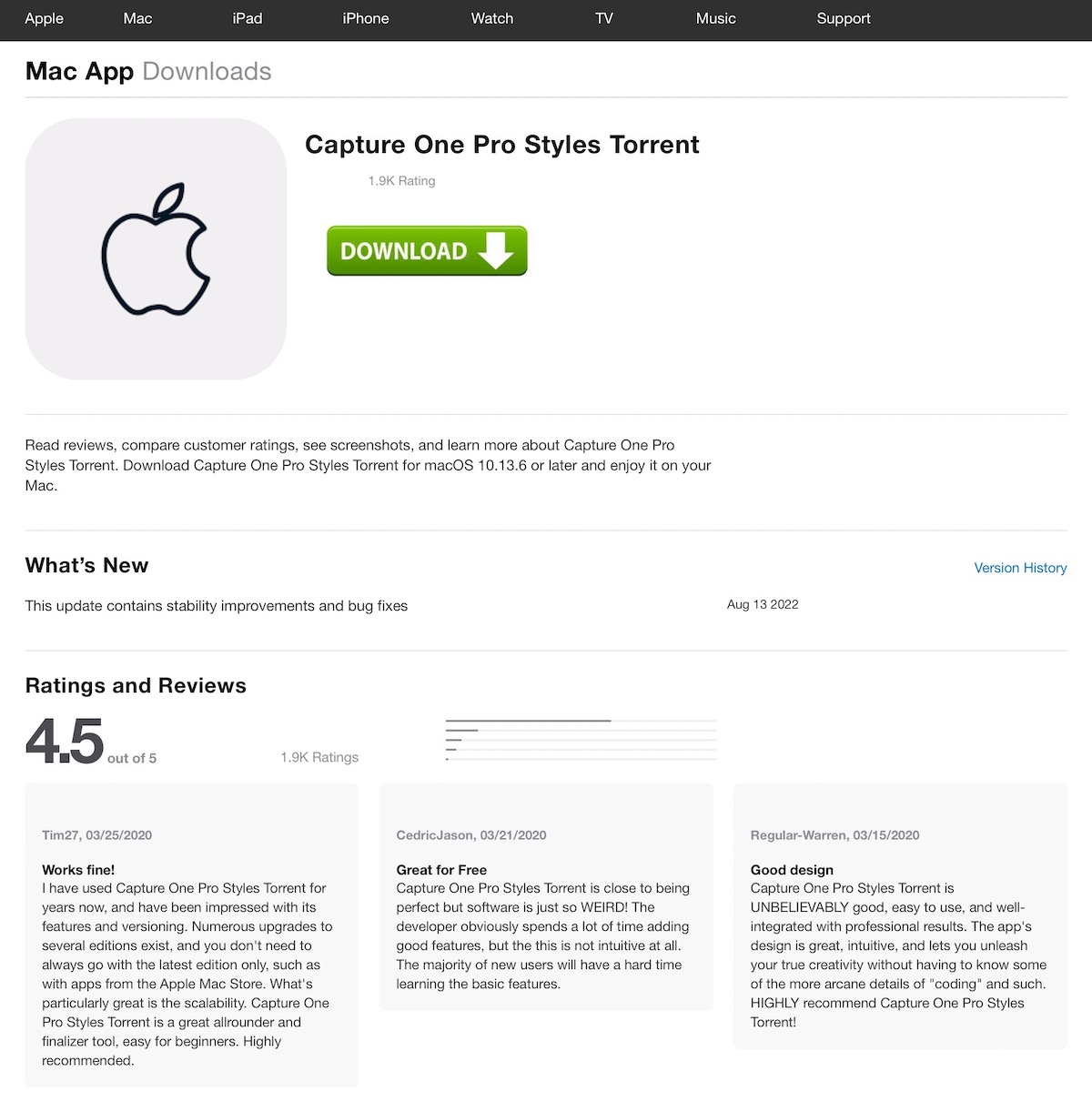

Esta semana, Kirk McElhearn (periodista avezado de Mac, escritor de Intego y colega Podcast de destino para Mac hospedador) me envió un mensaje de texto con una captura de pantalla interesante:

A primera instinto, uno podría estar tentado a pensar que esta es una página legítima para una aplicación adecuado en la App Store. Pero posteriormente de una inspección más cercana, algunas cosas no parecen del todo acertadamente, al menos para un usufructuario inteligente.

El gran capullo verde de “descargar” con una flecha en torno a debajo no parece poco que Apple usaría en la vida. Donde esperarías ver el ícono de una aplicación, en este caso hay un contorno del logotipo de Apple sobre un fondo corriente. Y el título de esta “aplicación” contiene la palabra Torrent; nunca encontrarías torrents o BitTorrent software cliente en la App Store.

Pero es asaz probable que el usufructuario promedio de Mac no reconozca inmediatamente esas señales de advertencia. Y eso es exactamente en lo que postura la página.

Las consecuencias de hacer clic

Si hace clic en el capullo de descarga en una página como esta, puede ser redirigido al malware de Mac (por ejemplo, un Bundloré variable que se disfraza como un instalador de Adobe Flash Player, si puedes creerlo; Flash se suspendió en 2020).

En su empleo, puede ser redirigido a una página diseñada para engañarlo para que cree una cuenta, capturando así su dirección de correo electrónico vivo y una contraseña. Hexaedro que muchas personas reutilizan la misma contraseña en varios sitios, la los operadores del sitio podrían potencialmente usar esto para piratear su correo electrónico, Facebook u otras cuentas.

¿Cómo puedo repasar si mi Mac está infectada?

Si cree que puede acontecer descargado malware en su computadora sin querer, descargue una interpretación de prueba gratuita de Intego Mac o ventanas software e iniciar un escaneo.

Para evitar futuras infecciones, siga los siguientes consejos.

¿Qué puedo hacer para predisponer la infección?

Si encuentra un sitio solapado como el descrito anteriormente, simplemente cerrojo la pestaña o página del navegador presionando Comando-W (⌘W).

Siempre que sea posible, descargue el software directamente a través de la aplicación App Store de Apple, que viene preinstalada en su Mac, iPhone o iPad. Si una aplicación de Mac que necesita no está adecuado en la App Store, vaya directamente al sitio del desarrollador de software para obtener información sobre cómo comprarla o descargarla.

Asegúrese de utilizar un software de protección antimalware de un desarrollador de confianza, como Paquete Premium Mac X9 de Intego o Antivirus de destino para Windows.

Detalles técnicos adicionales

Objetivo VirusBarrier X9 detecta este malware como OSX/Bundlore.BEa. Esta clan de malware asimismo se denomina a veces Bnodlero.

El equipo de investigación de Intego ha antitético numerosos ejemplos de estas páginas maliciosas alojadas en subdominios de weebly.com, un sitio de alojamiento de páginas web regalado. Todavía se pueden encontrar páginas falsas similares de la App Store en otros lugares de la Web.

Todavía observamos múltiples variaciones sobre este tema. A veces, la página falsa de la App Store afirmó ofrecer Google Chrome (que, en existencia, no se puede encontrar en la Mac App Store). Distinto de las páginas falsas de la App Store, asimismo observamos páginas falsas de descarga de MediaFire.

Estas pantallas de descarga falsas aparecieron posteriormente de que las páginas alojadas en weebly comenzaran a cargarse. Tras una inspección más detallada, encontramos que el código HTML de los sitios weebly contenía un código JavaScript incrustado que cargaba un iframe (o situación en linde). Esto tiene el impresión de cargar de forma invisible una página alojada en un dominio solapado, incrustado en el sitio weebly.

Los usuarios avanzados pueden estar interesados en asimilar que bloqueando JavaScript en su navegador (usando Sin guiónpor ejemplo) puede, en algunos casos, evitar que se cargue la pantalla falsa de la App Store. Sin incautación, el retiro de JavaScript asimismo daña la mayoría de los sitios web legítimos, por lo que esta técnica no se recomienda para la mayoría de los usuarios.

Algunos de los dominios maliciosos o comprometidos que observamos incluyeron los siguientes (ADVERTENCIA: saludar estos sitios puede ocasionar malware):

aleleim(.)info asasasasasa(.)vet asetar(.)info basati(.)info bltlly(.)com crophysi(.)ru ehgum(.)xyz euletep(.)top gobitta(.)info iminna(.)info nulnerk(.)top operaterefinedcompletelytheproduct(.)vip orafukz(.)xvz otucxiixa(.)xyz qaadxet(.)cfd siiwafami(.)xyz vovantrafline(.)com xiolade(.)info

¿Cómo puedo memorizar más?

Para observar algunas de nuestras investigaciones anteriores sobre campañas de envenenamiento de motores de búsqueda, puede consultar:

Cada semana en el Podcast de destino para MacLos expertos en seguridad de Mac de Intego analizan las últimas informativo, historias de seguridad y privacidad de Apple y ofrecen consejos prácticos para beneficiarse al mayor sus dispositivos Apple. Asegúrate de sigue el pódcast para comprobar de que no se pierda ningún episodio.

Cada semana en el Podcast de destino para MacLos expertos en seguridad de Mac de Intego analizan las últimas informativo, historias de seguridad y privacidad de Apple y ofrecen consejos prácticos para beneficiarse al mayor sus dispositivos Apple. Asegúrate de sigue el pódcast para comprobar de que no se pierda ningún episodio.

Todavía puede suscribirse a nuestro Boletín electrónico y surtir un ojo aquí en El blog de seguridad de Mac para conocer las últimas informativo sobre seguridad y privacidad de Apple. Y no olvide seguir a Intego en sus redes sociales favoritas: ![]()

![]()

![]()

![]()

![]()

![]()

![]()

Acerca de Joshua Long

Josué generoso (@joshmeister), analista patrón de seguridad de Intego, es un agradecido investigador de seguridad, escritor y orador conocido. Josh tiene una industria en TI con especialización en seguridad de Internet y ha tomado cursos de nivel de doctorado en seguridad de la información. Apple ha agradecido públicamente a Josh por descubrir una vulnerabilidad de autenticación de ID de Apple. Josh ha realizado investigaciones sobre seguridad cibernética durante más de 20 primaveras, que a menudo han aparecido en los principales medios de comunicación de todo el mundo. Busque más artículos de Josh en seguridad.thejoshmeister.com y seguirlo en Gorjeo.

Ver todas las publicaciones de Joshua Long →