Business Email Compromise (BEC), un tipo de fraude de phishing, encabeza constantemente la letanía del FBI de los delitos en orientación más dañinos desde el punto de apariencia financiero. Las empresas fueron golpeadas por el fraude BEC en 2021 con más 70% informando un ataque BEC. El Informe del Centro de Quejas de Delitos en Internet (IC3) del FBI de 2021 documentó 19,954 quejas de Compromiso de correo electrónico comercial/Compromiso de cuenta de correo electrónico (EAC) con pérdidas ajustadas de casi $ 2.4 mil millones. En otras palabras, el fraude BEC representó casi un tercio de las pérdidas cibernéticas totales de $ 6.9 mil millones en 2021.

Ejemplos comunes de BEC y un nuevo esquema de BEC supuesto

En el fraude de Business Email Compromise, los atacantes envían mensajes de correo electrónico que parecen provenir de una fuente conocida y realizan solicitudes legítimas. Para hacer esto, pueden usar cuentas de correo electrónico comprometidas o falsificadas. Dos ejemplos comunes son:

-

- El director ejecutante de una empresa envía un correo electrónico a su asistente para comprar tarjetas de regalo y enviarlas como recompensas para los empleados.

- Un proveedor con el que su empresa hace negocios envía por correo electrónico una hechura con información bancaria actualizada.

Las restricciones a las reuniones en persona oportuno a la pandemia de COVID-19 llevaron a la aparición de esquemas BEC/EAC más nuevos. El IC3 observó esquemas que explotaban la dependencia de las reuniones virtuales. ¿Cómo funcionaron estos nuevos esquemas BEC/EAC? Según un Anuncio de servicio público IC3, el atacante comprometería el correo electrónico de un empleador o director financiero, como un CEO o CFO. Luego, el atacante usaría la cuenta de correo electrónico comprometida para solicitar a los empleados que participen en reuniones virtuales. El atacante insertaría una imagen fija del CEO sin audio, o una “falsificación profunda” audio. Los estafadores, actuando como ejecutivos de negocios, afirmaban que su audio/video no funcionaba correctamente. Durante la reunión supuesto, el atacante instruía directamente a los empleados para que iniciaran transferencias electrónicas o utilizaran el correo electrónico comprometido del ejecutante para proporcionar instrucciones de transferencia.

Compromiso de correo electrónico comercial… en las informativo

Peña BEC “Crimson Kingsnake”

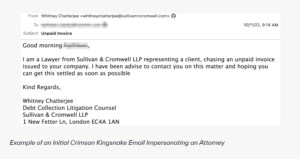

“Crimson Kingsnake”, un familia BEC está vinculado a 92 dominios maliciosos de 19 bufetes de abogados y agencias de cobro de deudas en los EE. UU., el Reino Unido y Australia. De acuerdo a un redactar a través de la plataforma de seguridad de correo electrónico en la aglomeración, Abnormal Security, el familia BEC envió correos electrónicos haciéndose tener lugar por abogados reales, bufetes de abogados reales y servicios de recuperación de deudas. ¿Su meta? Engañar a los profesionales contables para que paguen facturas falsas supuestamente entregadas a la firma receptora.

Captura de pantalla de Seguridad anormal

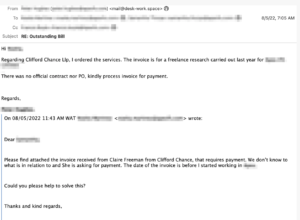

Una vez que la víctima objetivo asegura, los atacantes de BEC responden con los detalles de la cuenta de cuota en una hechura en PDF. La hechura incluye un número de hechura, detalles de la cuenta bancaria y el número de IVA de la empresa. Si la víctima objetivo se resiste, los atacantes de BEC se harán tener lugar por un ejecutante de la empresa objetivo, ejerciendo más presión sobre la víctima objetivo. Se ha observado que usan un nuevo correo electrónico con un nombre para mostrar falsificado. Por medio de esta persona ejecutiva falsa, los atacantes autorizan al empleado a proceder con el cuota.

Captura de pantalla de Seguridad anormal: Ejemplo de un correo electrónico de Crimson Kingsnake que se hace tener lugar por un ejecutante de la empresa

Ciudad de Laredo

Informes KGNS que la Ciudad de Laredo fue víctima del fraude BEC que provocó la pérdida de más de $1,000,000 en dólares de los contribuyentes. ¿Cómo ha ocurrido? Durante la investigación, KGNS descubrió que un empleado del unidad de finanzas de la ciudad pagó el monises a un estafador de correo electrónico que se hacía tener lugar por un comerciante de la ciudad.

Ciudad de Lexington

Un esquema de BEC llevó a los empleados de la Ciudad de Lexington a mandar $4,000,000 a los estafadores como informado por LEX18 Noticias. La ciudad dice que la operación criminal “involucró múltiples correos electrónicos y un esquema complicado” y que “los actores criminales se pusieron en comunicación entre la Ciudad y el Consejo de Hecho Comunitaria”. ¿Qué pasó? Los empleados recibieron un correo electrónico de un remitente que decía ser el Consejo de Hecho Comunal que les dio nueva información bancaria. Entonces, la ciudad de Lexington, “sin darse cuenta de que la información bancaria era falsa, envió tres transferencias electrónicas por un total de aproximadamente $4,000,000 a la dirección del cárcel desleal”.

Pruebe, eduque y proteja con el servicio de phishing administrado por Social-Engineer

El fraude BEC se dirige a empresas de todos los tamaños en todas las industrias. Los señuelos de phishing utilizados en el fraude de BEC a menudo son sofisticados, lo que dificulta que los empleados los detecten. Es un esquema de ingeniería social que apuntó a más del 70 % de las empresas en 2021. ¿Qué puede hacer para proteger los activos de su empresa y mitigar el aventura de fraude BEC? Educar a los empleados sobre el fraude BEC debe ser una prioridad para las campañas y los programas de capacitación de concientización sobre seguridad. Los expertos en ingeniería social de Social-Engineer, LLC pueden ayudar. Ofrecemos un Servicio de Phishing Gestionado que está pronto para mejorar su contemporáneo personal de conciencia de seguridad. Nuestro servicio de phishing completamente administrado mide y rastrea cómo responden sus empleados a los ataques de phishing por correo electrónico e identifica los grupos de usuarios en aventura. Utilizamos software personalizado para crear y ejecutar su software de phishing, al mismo tiempo que proporcionamos un investigación versado.

Por distinción contáctenos hoy para programar una consulta.